200605网工下午真题

第 1 题

(非典型案例试题,目前更有几率在选择题中出现相关概念,值得学习)

阅读以下说明,回答问题1 至问题5,将解答填入答题纸对应的解答栏内。

【说明】

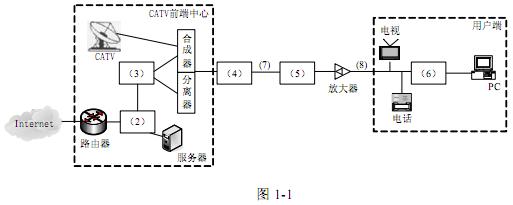

某小区采用HFC 接入Internet 的解决方案进行网络设计,网络结构如图1-1 所示。

【问题1】(3分)

网络设计流程通常由以下五阶段组成:

A.确定网络物理结构

B.确定网络逻辑结构

C.对现有网络的体系结构进行分析

D.安装和维护

E.需求分析

根据网络开发设计的过程,给出上述五个阶段的先后排序:___(1)___。

【问题2】(5分)

为图1-1 中(2)~(6)处选择对应的设备名称,填入答题纸对应的解答栏内。

备选设备:CMTS、以太网交换机、光收发器、光电转换节点、Cable Modem

【问题3】(2分)

在答题纸对应的解答栏内填写图1-1 中(7)、(8)处对应的传输介质。

【问题4】(3分)

Cable Modem 接收从CMTS 发送来的___(9)___调制信号,经解调后重建以太帧。在相反方向上,接收到的以太帧被封装在时隙中,经___(10)___调制后,通过HFC 网络的上行信道传送给CMTS。

(9)

A.QAM

B.QPSK

C.GMSK

D.DMT

(10)

A.QAM

B.QPSK

C.GMSK

D.DMT

【问题5】(2分)

有线电视HFC 网络的上、下行信道是非对称的,容易产生噪声、影响传输质量的是上行信道还是下行信道?

答案与解析

- 试题难度:较难

- 知识点:

- 试题答案:

【问题1】(3分)

(1)ECBAD

【问题2】(5分)

(2)以太网交换机

(3)CMTS

(4)光收发器

(5)光电转换节点

(6)Cable Modem

【问题3】(2分)

(7)光纤

(8)CATV电缆(或回答同轴电缆)

【问题4】(3分)

(9)A

(10)B

【问题5】(2分)

上行信道 - 试题解析:

根据网络系统的生命周期,一般网络系统工程的基本过程为需求分析、总体规划、详细设计、布线实施、运行使用、管理维护和升级改造。

进行总体规划时必须首先对现有网络的体系结构进行分析,进而才确定网络逻辑结构,而详细设计便是确定网络点和布线图等,属于确定网络物理结构的内容。

由此可得顺序为:需求分析-对现有网络的体系结构进行分析-确定网络逻辑结构-确定网络物理结构-安装和维护。

根据HFC接入网的原理,经路由器出来的数据先是经过以太网交换机转发到不同的地方,其中有的数据传送到服务器,有的传到CMTS(Cable Modem Termination System,电缆调制解调器终端系统),为计算机网络通信合理分配下行和上行载频频率、高速数据调制解调和上下行通道的数据交换,再经过合成器和分离器进入光收发器,有光收发器传到光电转换节点把光信号转换成电信号,最后就到了用户端的Cable Modem。

光纤不仅可用来传输模拟信号和数字信号,而且不满足视频传输的需求。其数据传输率能达几千Mbps。如果在不使用中继器的情况下,传输范围能达到6-8km,因此在光电转换之前使用光纤作为传输介质比较合适。同轴电缆可用来传输视频、数据信号。传输模拟信号时其频率能达到300-400MHz。高速数据传输率能达到50Mbps。适合传输视频、数据等,适用点到点、点到多点的连接。

在HFC网络用户端系统中,Cable Modem是放在用户家中的终端设备,连接用户的PC机和HFC网络,提供用户数据的接入。HFC数据通信系统的用户端设备CM是用户端PC和HFC网络的连接设备。它支持HFC网络中的CMTS和用户PC之间的通信。与CMTS组成完整的数据通信系统。Cable Modem接收从CMTS发送来的QAM调制信号并解调,然后转换成MPEG2-TS数据帧的形式,以重建传向Ethernet接口的以太帧。在相反方向上,从PC机接收到的以太帧被封装在时隙中,经QPSK调制后,通过HFC网络的上行数据通路传送给CMTS。

HFC网络上行通道的噪声与干扰主要来源于结构噪声和侵入噪声,前者是由于各种设备的热噪声引起,而后者是由于外部电磁辐射引起。HFC的同轴电缆部分是一点到多点结构,对于用户至前端的上行信号面言,同一光节点的用户共用上行带宽,这样用户端、分支器、分配器等设备引入的各种噪声从树枝向树干汇集,在上行通道中积累,使用权前端形成所谓的噪声漏斗效应,这些噪声由多种成份组成,具有很大的随机性和持久性,再加上下行频带中众多信号的互调干扰也有一部分落入上行频带,结果使上行通道中的干扰的噪声非常严重。目前解决上行信道噪声的主要手段是以工程设计与施工降噪为主。

第 2 题

(典型试题,值得一看)

阅读以下说明,回答问题1至问题8,将解答填入答题纸对应的解答栏内。

【说明】

Linux系统开机引导时首先启动内核,由内核检查和初始化硬件设备,载入设备的驱动程序模块,安装root文件系统,然后内核将启动一个名为init的进程。在init运行完成并启动其它必要的后续进程后,系统开始运行,引导过程结束。init进程启动时需要读取inittab配置文件,该文件确定init在系统启动和关机时的工作特性。典型的inittab文件内容见以下清单:

#

# inittab This file describes how the INIT process should set up

# the system in a certain run-level.

#

# Default runlevel. The runlevels used by RIdS are:

# 0 - halt (Do NOT set initdefault to this)

# 1 - Single user mode

# 2 - Multiuser, without NFS (The same as 3, ifyou do not have networking)

# 3 - Full multiuser mode

# 4 - unused

# 5 -X11

# 6 - reboot (Do NOT set initdefault to this)

#

id:5:initdefault:

# System initialization.

si::sysinit:/et~/rc.d/rc.sysinit

10:0:wait:/etc/rc.d/rc 0

11:1 :wait:/etc/rc.d/rc 1

12:2:wait:/etc/rc.d/rc 2

13:3 :wait’/ete/rc.d/re 3

14:4:wait:/etc/rc.d/rc 4

15:5:wait:/etc/rc.d/rc 5

16:6:wait:/et~/rc.d/rc 6

# Trap CTRL-ALT-DELETE

ca::ctrlaltdel:/sbin/shutdown -t3 -r now

# When our UPS tells us power has failed, assume we have a few minutes

# of power left. Schedule a shutdown for 2 minutes from now.

# This does, of course, assume you have powerd installed and your

# UPS connected and working correctly.

pf::poweffail:/sbin/shutdown -f-h +2 "Power Failure System Shutting Down"

# If power Was restored before the shutdoWn kicked in, cancel it.

pr: 12345:powerokwait:/sbin/shutdown-c "Power Restored; Shutdown Cancelled"

# Run gettys in standard mnlevels

1:2345:respawn:/sbin/mingetty tty 1

2:2345:respawn:/sbin/mingetty tty2

3:2345 :respawn:/sbin/mingetty tty3

4:2345:respawn:/sbin/mingetty try4

5:2345:respawn:/sbin/mingetty try5

6:2345:respawn:/sbin/mingetty try6

# Run xdm in runlevel 5

x:5 :respawn:/etc/X11/prefdm -nodaemon

【问题1】(2分)

启动init进程前,不需要经过___(1)___步骤。

A.LILO加载内核 B.检测内存 C.加载文件系统 D.启动网络支持

【问题2】(2分)

inittab文件存放在___(2)___目录中。

A./etc B./boot C./sbin D./root

【问题3】(2分)

Linux系统运行级别3 工作在___(3)___状态。

A.单用户字符模式

B.多用户字符模式

C.单用户图形模式

D.多用户图形模式

【问题4】(2分)

根据说明中inittab文件的内容,系统引导成功后,工作在___(4)___状态。

A.单用户字符模式

B.多用户字符模式

C.单用户图形模式

D.多用户图形模式

【问题5】(2分)

在系统控制台,___(5)___用Ctrl+Alt+Delete组合键来重新引导服务器。

A.允许 B.不允许

【问题6】(2分)

假设root用户执行“init0”命令,系统将会___(6)___。

A.暂停 B.关机 C.重新启动 D.初始化

【问题7】(2分)

root用户执行“psauxlgrepinit”’命令,得到init的PID是___(7)___。

A.0 B.1 C.2 D.3

【问题8】(1分)

根据上述inittab文件的内容,系统在引导过程结束前,至少还要执行___(8)___进程。

A.rc.sysinit

B.rc. sysinit 和 rc 5

C.rc. sysinit, rc0, rcl, rc2, rc3, re4, rc5和qlrc6

D.rc0, rcl, rc2, rc3, rc4, rc5和glrc6

答案与解析

- 试题难度:较难

- 知识点:

- 试题答案:

【问题1】(2分)

(1)D

【问题2】(2分)

(2)A

【问题3】(2分)

(3)B

【问题4】(2分)

(4) D

【问题5】(2分)

(5)A

【问题6 】(2分)

(6)B

【问题7 】(2分)

(7)B

【问题8 】(1分)

(8)B - 试题解析:

Linux系统开机引导时首先启动内核(由LILO或GRUB引导),由内核检查和初始化硬件设备(包括内存),载入设备的驱动程序模块,安装ROOT文件系统。网络服务进程一般由INITF进程的子进程RC来启动。

Linux系统继承了UNIX系统目录结构清晰的特点,网络工程师对其文件目录结构应非常熟悉。一个典型的Linux目录结构如下:

/bin bin是Binary的缩写。这个目录存放着最经常使用的命令。

/boot 这里存放的是启动Linux时使用的一些核心文件,包括一些链接文件以及镜像文件。

/dev dev是Device(设备)的缩写。该目录下存放的是Linux的外部设备,在Linux中访问设备和访问文件的方式是相同的。

/etc 这个目录用来存放所有的系统管理所需要的配置文件和子目录。网络配置文件、文件系统、设备配置文件等都在这个目录下。

/home 用户的主目录,在Linux中,每个用户都有一个自己的目录。

/lib 这个目录里存放着系统最基本的动态链接共享库,其作用类似于Windows里的DLL文件。几乎所有的应用程序都需要用到这些共享库。

/mnt 在这里面中有四个目录,系统提供这些目录是为了让用户临时挂载别的文件系统的,我们可以将光驱挂载在/mnt/cdrom上,然后进入该目录就可以查看光驱里的内容了。

/proc 这个目录是一个虚拟的目录,它是系统内存的映射,我们可以通过直接访问这个目录来获取系统信息。

Inittab 是init程序运行的配置文件,应存放在/etc目录中。

对各个运行级的详细解释:

0 为停机,机器关闭。

1 为单用户模式,就像Win9x 下的安全模式类似。

2 为多用户模式,但是没有NFS 支持,不常用。

3 为完整的多用户模式,支持字符方式的多用户系统,是标准的运行级。

4 一般不用,在一些特殊情况下可以用它来做一些事情。

5 就是 X11 ,进到 X Window 系统,图形模式。

6 重新引导,运行 init 6 机器就会重启。

不同的运行级有不同的用处,也应该根据自己的不同情形来设置。

该inittab文件清单中第一个init配置行是:id:5:initdefault,即系统设置默认的运行级别是5,系统工作在多用户图形模式。

该inittab文件清单中有以下配置行命令:

Ca:ctrlaltdel:/sbin/shutdown-t3-r now

这行命令允许init将组合键功能转移到调用关机脚本,立即进行重新引导(-r项)。

Init 0 是指以等级0运行init程序(将默认等级设置为0),系统停止,即关机。

Init是系统运行的第一个进程,因此其进程号PID为1。

通过命令: Ps aux|trep init 即可查看。

在init中有以下配置命令行: si:sysinit:/etc/rc.d/rc.sysinit ,所以,init在调用任何规定运行级别的脚本之前,需要运行 rc.sysinit 脚本,然后运行与7个常用级别对应的一行命令脚本,即 rc 5 (清单指出默认运行级别是 5 ),其中 rc 是脚本程序,5 是脚本命令行变量。

第 3 题

(非典型试题,但值得一看)

阅读以下说明,回答问题1至问题6,将解答填入答题纸对应的解答栏内。

【说明】

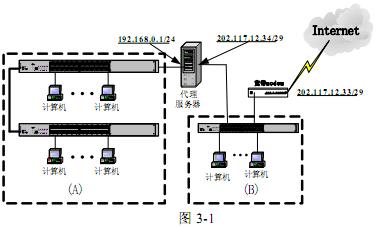

某单位局域网通过ISP提供的宽带线路与。Internet相连,ISP分配的公网IP地址为202.117.12.32/29,局域网中一部分计算机通过代理服务器访问Internet,而另一部分计算机不经过代理服务器直接访问Intemet。其网络连接方式及相关的网络参数如图3-1所示。

【问题1】(6分)

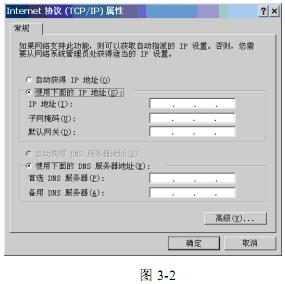

根据图3-1所给出的网络连接方式及相关的网络参数,区域(A)与区域(B)中计算机的网络参数配置(如图3-2所示)为:

区域(A)计算机“IP地址”(范围):___(1)___;

区域(A)计算机“子网掩码”:___(2)___;

区域(A)计算机“默认网关”:___(3)___;

区域(B)计算机“1P地址”(范围):___(4)___;

区域(B)计算机“子网掩码”:___(5)___;

区域(B)计算机“默认网关”;___(6)___。

【问题2】(2分)

图3-1中代理服务器还可以用何种网络连接设备实现?

【问题3】(2分)

在接入Intemet时,区域(A)与区域(B)相比,哪个区域的计算机安全性更好?

【问题4】(2分)

IP地址为192.168.0.36的计算机发送到Internet上的IP数据包的源IP地址为___(7)___;IP地址为202.117.12.36的计算机发送到Internet上的IP数据包的源IP地址为___(8)___。

【问题5】(2分)

如果该单位有一台需对外发布公共信息的Web服务器,应将其接入图3-1的哪个区域?

【问题6】(1分)

如果电信部门分配的公网IP地址为202.117.12.32/30,则图3-1的网络连接应做何改动?

答案与解析

- 试题难度:较难

- 知识点:

- 试题答案:

【问题1】(6分)

(1)192.168.0.2~192.168.0.254

(2)255.255.255.0

(3)192.168.0.1

(4)202.117.12.35~202.117.12.38

(5)255.255.255.248

(6)202.117.12.33

【问题2】 (2分)

路由器(或答防火墙)

【问题3】(2分)

区域(A)

【问题4】 (2分)

(7)202.117.12.34

(8)202.117.12.36

【问题5】(2分)

应将其接入区域(B)

【问题6】 (1分)

把区域(B)去掉(或者答代理服务器与Internet直接连接) - 试题解析:

问题1:略

问题2:一般路由器或防火墙都具有NAT功能。

问题3:区域A更好,代理服务器起到了保护内网的作用。

问题4:IP地址为192.168.0.36的计算机发送到Internet上的IP数据包的源IP地址为202.117.12.34;IP地址为202.117.12.36的计算机发送到Internet上的IP数据包的源IP地址为202.117.12.36。

问题5、问题6:见答案。

第 4 题

(非典型案例试题,但很值得一看)

阅读下列说明,回答问题1 至问题6,将解答填入答题纸对应的解答栏内。

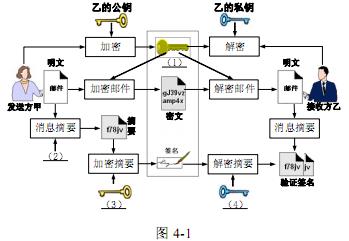

【说明】某公司的业务员甲与客户乙通过Internet交换商业电子邮件。为保障邮件内容的安全,采用安

全电子邮件技术对邮件内容进行加密和数字签名。安全电子邮件技术的实现原理如图4-1所示。

【问题1】(4分)

为图4-1中(1)~(4)处选择合适的答案。(1)~(4)的备选答案如下:

A.DES 算法

B.MD5 算法

C.会话密钥

D.数字证书

E. 甲的公钥

F. 甲的私钥

G. 乙的公钥

H. 乙的私钥

【问题2】(2分)

以下关于报文摘要的说法中正确的有___(5)___、___(6)___。

(5)和(6)的备选答案如下:

A.不同的邮件很可能生成相同的摘要

B.由邮件计算出其摘要的时间非常短

C.由邮件计算出其摘要的时间非常长

D.摘要的长度比输入邮件的长度长

E. 不同输入邮件计算出的摘要长度相同

F. 仅根据摘要很容易还原出原邮件

【问题3】(2分)

甲使用Outlook Express撰写发送给乙的邮件,他应该使用___(7)___的数字证书来添加数字签名,而使用 ___(8)___的数字证书来对邮件加密。 (7)和(8)的备选答案如下:

A.甲

B.乙

C.第三方

D.CA 认证中心

【问题4】(2分)

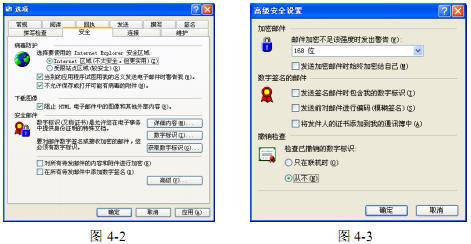

为了在Outlook Express中使用安全电子邮件技术必须安装和配置数字证书。甲在图4-2所示的对话框中如何配置,方能在他发送的所有电子邮件中均添加数字?

【问题5】(2分)

乙收到了地址为甲的含数字签名的邮件,他可以通过验证数字签名来确认的信息有___(9)___、___(10)___。(9)和(10)的备选答案如下:

A.邮件在传送过程中是否加密

B.邮件中是否含病毒

C.邮件是否被篡改

D.邮件的发送者是否是甲

【问题6】(3分)

当乙需要将接收到的邮件中附带的数字证书自动保存到本地时,他应在图4-3所示的对话框中如何配置?

答案与解析

- 试题难度:较难

- 知识点:

- 试题答案:

【问题1】(4分)

(1)C

(2)B

(3)F

(4)E

【问题2】(2分)

(5)、(6)回答B、E或E、B均可

【问题3】(2分)

(7)A

(8)B

【问题4】(2分)

选中对话框下方的“对所有有待发邮件中添加数字签名”选项,单击确定按钮。

【问题5】(2分)

(9)、(10)回答C、D或D、C均可

【问题6】(3分)

选中对话框中的“将发件人的证书添加到我的通讯薄中”选项,单击确定按钮。 - 试题解析:

邮件安全技术通过加密和数字签名保证邮件的安全、保密和真实性。首先发送方甲生成会话密钥K,利用 密钥K对邮件明文使用加密算法E1进行加密,得到密文E1K(M),并使用接收方的公钥PB加密会话密钥K得到E2PB(K),同时对明文用MD5算法产生报文摘要R作为数字签名,再使用甲的私钥TA加密报文摘要,得到ETB(R)。接着向接收方传输被加密的会话密钥EPB(K)、密文E1K(M)和被加密的摘要ETB(R)。接收方乙收到传输的文件之后,首先利用自己的私钥解密EPB(K)得到会话密钥K,再用K解密密文,得到邮件明文M,为了验证邮件的发出者的真实性,接收方用自己的公钥解密报文摘要,再用同样的算法对邮件明文M产生报文摘要,对比两个摘要就可验证是否有发送方发出的。

报文摘要主要使用单向散列函数,要求计算量小,速度快。

单向散列函数 H(M)作用于一个任意长度的数据M,它返回一个固定长度的散列h,其中h的长度为m,h称为数据M的摘要。单向散列函数有以下特点:

给定M,很容易计算h;

给定h,无法推算出M;

一个最简单的单向散列函数是把数据分成等长的若干段,然后进行异或加法计算,取最后的计算结果。散列函数对发送和接收数据的双方都是公开的。

除了单向性的特点外,消息摘要还要求散列函数具有“防碰撞性”的特点:

给定M,很难找到另一个数据N,满足H(M)=H(N)。

Outlook Express中,需要使用发送方的数字证书添加数字签名,而使用接收方的数字证书来加密邮件。

第 5 题

(问题2、3、4为思科设备配置,建议略过)

阅读下面的说明,回答问题1至问题4。将解答填入答题纸对应的解答栏内。

【说明】

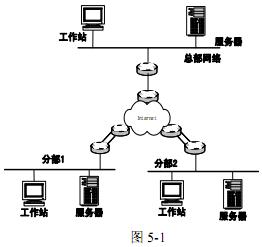

图5-1是某公司利用Internet建立的VPN。

【问题1】(4分)

使用VPN技术,是为了保证内部数据通过Internet安全传输,VPN技术主要采用哪些技术来保证数据安全?

【问题2】(3分)

分部1采用DDN通过一台路由器接入Internet。阅读下面的路由配置信息,将(1)~(3)处标识的语句进行解释。

Router>en (进入特权模式)

Router# config terminal (进入全局配置模式)

Router(config)#enable secret cisco (设置特权口令)

Router(config)#line vty 04

Router(config-line)#password goodbad ___(1)___

Router(config-line)#exit

Router(config)# interface eth 0/0 (进入以太网接口配置模式)

Router(config-if)# ip address 202.117.1.1 255.255.255.0 (设置IP地址和掩码)

Router(config-if)#no shutdown (启用以太网接口)

Router(config-if)#exit

Router(config)#interface serialO/O (进入串口配置模式)

Router(config-if)#ip address 211.175.132.10 255.255.255.252 (设置IP地址和掩码)

Router(config-if)# bandwidth 256 (指定带宽为256k)

Router(config-if)# encapsulation PPP ___(2)___

Router(config-if)# no cdpenable ___(3)___

Router(config-if)# no shutdown (启用serial接口)

Router(config-if)# exit

Router(config)#

【问题3】(4分)

分部1的路由器配置为ethernet0/0端口接内部网络,serialO/O端口接外部网络。下列配置指定内外网端口,完成下列配置,将答案填写在答题纸相应的位置。

Router(config-if)# inter eth0/0

Router(config-if)# ___(4)___

Router(config-if)# inter serial0/0

Router(config-if)# ___(5)___

Router(config-if)# exit

Router(config-if)#

【问题4】(4分)

以下是指定VPN在建立连接时协商IKE使用的策略,阅读下面的配置信息,解释(6)、(7)处的命令,将答案填写在答题纸相应的位置。

Router(config-if)# crypto isakmp policy 10 (定义策略为10)

Router(config-isakmp)# hash md5___(6)___

Router(config-imp)# authentication pre-share___(7)___

Router(config-isakmp)# exit

Router(config)#crypto isakmp keycisc0 123 address 0.0.0.00.0.0.0 (配置预共享密钥为cisco123,对等端为所有IP)

答案与解析

- 试题难度:较难

- 知识点:

- 试题答案:

【问题1】(4分)

隧道技术(Tunneling)、加解密技术(Encrypyion & Decryption)、密钥管理技术(Key Management)、使用者与设备身份认证技术(Authentication)

【问题2】(3分)

(1)为Telnet访问路由器设置用户模式口令为goodbad

(2)数据包设置PPP封装

(3)关闭CDP协议

【问题3】(4分)

(4)ip nat inside

(5)ip nat outside

【问题4】(4分)

(6)在建立连接时协商IKE使用MD5散列算法

(7)在IKE协商过程中使用预共享密钥认证方式 - 试题解析:

目前VPN主要采用四项技术来保证安全,这四项技术分别是隧道技术、加解密技术、密钥管理技术、使用者与设备身份认证技术。

隧道技术是VPN的基本技术,类似于点对点连接技术,它在公用网建立一条数据通道(隧道),让数据包通过这条隧道传输。隧道是由隧道协议形成的,分为第二、三层隧道协议。

第二层隧道协议是先把各种网络协议封装到PPP中,再把整个数据包装入隧道协议中。这种双层封装方法形成的数据包靠第二层协议进行传输。第二层隧道协议有L2F、PPTP、L2TP 等。

第三层隧道协议是把各种网络协议直接装入隧道协议中,形成的数据包依靠第三层协议进行传输。第三层隧道协议有VTP、IPSec等。- 加解密技术是数据通信中一项较成熟的技术,VPN可直接利用现有技术。

- 密钥管理技术的主要任务是如何在公用数据网上安全地传递密钥而不被窃取。现行密钥管理技术又分为SKIP与ISAKMP/OAKLEY两种。SKIP主要是利用Diffie-Hellman的演算法则,在网络上传输密钥;在ISAKMP中,双方都有两把密钥,分别用于公用、私用。

- 身份认证技术最常用的是使用者名称与密码或卡片式认证等方式。</p>

- 加解密技术是数据通信中一项较成熟的技术,VPN可直接利用现有技术。