201511网规上午真题

第 1 题

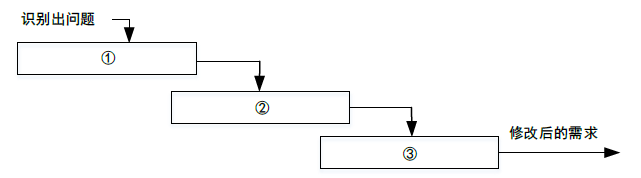

一个大型软件系统的需求总是有变化的。为了降低项目开发的风险,需要一个好的变更控制过程。如下图所示的需求变更管理过程中,①②③处对应的内容应是( );自动化工具能够帮助变更控制过程更有效地运作,( )是这类工具应具有的特性之一。

- (A) 问题分析与变更描述、变更分析与成本计算、变更实现

- (B) 变更描述 与变更分析、成本计算、变更实现

- (C) 问题分析与变更分析、变更分析、变更实现

- (D) 变更描述、变更分析、变更实现

- (A) 变更维护系统的不同版本

- (B) 支持系统文档的自动更新

- (C) 自动判定变更是否能够实施

- (D) 记录每一个状态变更的日期和做出这一变更的人

答案与解析

- 试题难度:容易

- 知识点:非网络知识>软件开发基础

- 试题答案:[[A],[D]]

- 试题解析:一个大型软件系统的需求总是有变化的。为了降低项目开发的风险,需要一个好的变更控制过程,如下图所示的需求变更管理过程中,①②③处对应的内容应是问题分析与变更描述、变更分析与成本计算、变更实现;

自动化根据能够帮助变更控制过程更有效地运作,记录每一个状态变更的日期和做出这一变更的人是这类根据应具有的特性之一。

第 2 题

用例(use case)用来描述系统对事件做出响应时所采取的行动。用例之间是具有相关性的。在一个会员管理系统中,会员注册时可以采用电话和邮件两种方式。用例“会员注册”和“电话注册”、“邮件注册”之间是( )关系。

- (A) 包含(include)

- (B) 扩展(extend)

- (C) 泛化(generalize)

- (D) 依赖(depends on)

答案与解析

- 试题难度:一般

- 知识点:非网络知识>软件开发基础

- 试题答案:[['C']]

- 试题解析:用例(use-case)用来描述系统对事件做出响应时所采取的行动,用例之间是具有相关性的。用例之间可以抽象出包含、扩展和泛化几种关系。

包含:比如我需要吃饭,那么吃面,喝汤和吃饭的关系就是包含,简单的理解就是:我要做事和我要具体做的事情就是包含关系,我要维护一台服务器,具体的话就是包括系统安全维护,备份数据等。

扩展:这个很好理解,就是在以前有的东西上面,再扩展一些东西,比如举一反三就是扩展,解决了一个问题,可以用同一个思想去解决其他类似的问题,也就是说,扩展是有条件的,这个条件就是之前要有基础,只有之前有了一个思路,才能在这个思路之上扩展其他的思路

在系统中,比如我们要打印想要的信息,那么怎么办,就只能先查询,所以查询就是打印的扩展条件,也是打印的一个扩展功能。

泛化:简单的理解就是继承,做过面向对象软件开发的同学都能理解,无论是学生还是工人,我们都可以把它同意归纳为人,也可以理解为子用例是父用例的一个分类,但是具有父类的属性,这个不能脱离。再比如在系统中,假如有工资调整审批,请假审批,那么都属于审批,两者之间属于泛化关系。

在一个会员管理系统中,会员注册时可以采用电话和邮件两种方式。用例“会员注册”、“电话注册”与“邮件注册”之间是泛化关系。

第 3 题

RUP强调采用( )的方式来开发软件,这样做的好处是( )。

- (A) 原型和螺旋

- (B) 螺旋和增量

- (C) 迭代和增量

- (D) 快速和迭代

- (A) 在软件开发的早期就可以对关键的,影响大的风险进行处理

- (B) 可以避免需求的变更

- (C) 能够非常快速地实现系统的所有需求

- (D) 能够更好地控制软件的质量

答案与解析

- 试题难度:一般

- 知识点:非网络知识>软件开发基础

- 试题答案:[[C],[A]]

- 试题解析:RUP的三个核心特点是:以架构为中心,用例驱动,增量与迭代。其中增量与迭代的好处是:

1、降低了在一个增量上的开支风险。如果开发人员重复某个迭代,那么损失只是这一个开发有误的迭代的花费。

2、降低了产品无法按照既定进度进入市场的风险。通过在开发早期就确定风险,可以尽早来解决而不至于在开发后期匆匆忙忙。

3、加快了整个开发工作的进度。因为开发人员清楚问题的焦点所在,他们的工作会更有效率。

4、由于用户的需求并不能在一开始就作出完全的界定,它们通常是在后续阶段中不断细化的。因此,迭代过程这种模式使适应需求的变化会更容易些。

第 4 题

( )的目的是检查模块之间,以及模块和已集成的软件之间的接口关系,并验证已集成的软件是否符合设计要求。其测试的技术依据是( )。

- (A) 单元测试

- (B) 集成测试

- (C) 系统测试

- (D) 回归测试

- (A) 软件详细设计说明书

- (B) 技术开发合同

- (C) 软件概要设计文档

- (D) 软件配置文档

答案与解析

- 试题难度:一般

- 知识点:非网络知识>软件开发基础

- 试题答案:[[B],[C]]

- 试题解析:单元测试也称为模块测试,测试的对象是可独立编译或汇编的程序模块、软件构件,其目的是检查每个模块能否正确地实现设计说明中的功能、性能、接口和其他设计约束等条件,发现模块内可能存在的各种差错。单元测试的技术依据是软件详细设计说明书。

集成测试的目的是检查模块之间,以及模块和已集成的软件之间的接口关系,并验证已集成的软件是否符合设计要求。集成测试的技术依据是软件概要设计文档。除应满足一般的测试准入条件外,进行集成测试前还应确认待测试的模块均已通过单元测试。

系统测试的对象是完整的、集成的计算机系统,系统测试的目的是在真实系统工作环境下,验证完整的软件配置项能否和系统正确连接,并满足系统/子系统设计文档和软件开发合同规定的要求。系统测试的技术依据是用户需求或开发合同,除应满足一般测试的准入条件外,在进行系统测试前,还应确认被测系统的所有配置项已通过测试,对需要固化运行的软件还应提供固件。

回归测试的目的是测试软件变更之后,变更部分的正确性和对变更需求的符合性,以及软件原有的、正确的功能、性能和其他规定的要求的不损害性。

第 5 题

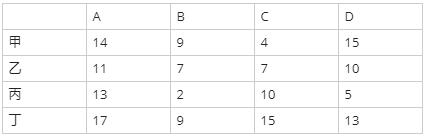

甲、乙、丙、丁4人加工A、B 、C、D四种工件所需工时如下表所示。指派每人加工一种工件,四人加工四种工件其总工时最短的最优方案中,工件B应由( )加工。

- (A) 甲

- (B) 乙

- (C) 丙

- (D) 丁

答案与解析

- 试题难度:一般

- 知识点:非网络知识>数学相关

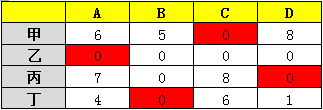

- 试题答案:[["D"]]

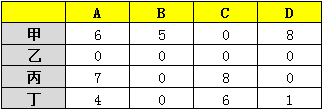

试题解析:

先将矩阵进行化简,化简的方法是每行的元素减去这一行的最小值,然后每列的元素减去这一列的最小值,确保每行,每列都有0。得到:

然后找出一种方案,方案组成元素都是0,而这些元素不同行,也不同列。即为解决方案。如下:

</p>

第 6 题

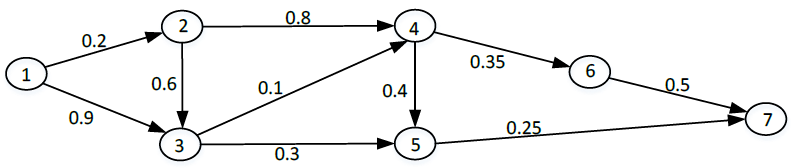

小王需要从①地开车到⑦地,可供选择的路线如下图所示。图中,各条箭线表示路段及其行驶方向,箭线旁标注的数字表示该路段的拥堵率(描述堵车的情况,即堵车概率)。拥堵率=1-畅通率,拥堵率=0时表示完全畅通,拥堵率=1时表示无法行驶。根据该图,小主选择拥堵情况最少(畅通情况最好)的路线是( )。

- (A) ①②③④⑤⑦

- (B) ①②③④⑥⑦

- (C) ①②③⑤⑦

- (D) ①②④⑥⑦

答案与解析

- 试题难度:一般

- 知识点:非网络知识>项目管理基础

- 试题答案:[[C]]

- 试题解析:小王需要从①地开车到⑦地,可供选择的路线如下图所示,图中,各条箭线表示路段及其行驶方向,箭线旁标注的数字表示该路段的拥堵率(描述堵车的情况,即堵车概率)。拥堵率=1-畅通率,拥堵率=0 时表示完全畅通,拥堵率=1时表示无法行驶。根据该图,小王选择拥堵情况最少(畅通情况最好)的路线是①②③⑤⑦。

第 7 题

软件设计师王某在其公司的某一综合信息管理系统软件开发项目中、承担了大部分程序设计工作。该系统交付用户,投入试运行后,王某辞职离开公司,并带走了该综合信息管理系统的源程序,拒不交还公司。王某认为综合信息管理系统源是他独立完成的,他是综合信息管理系统源程序的软件著作权人。王某的行为( )。

- (A) 侵犯了公司的软件著作权

- (B) 未侵犯公司的软件著作权

- (C) 侵犯了公司的商业秘密权

- (D) 不涉及侵犯公司的软件著作权

答案与解析

- 试题难度:容易

- 知识点:非网络知识>软件开发基础

- 试题答案:[[A]]

- 试题解析:王某完成的软件由于是公司安排的任务,在公司完成的,所以会被界定为职务作品,这个作品的软件著作权归公司拥有。

第 8 题

下面的网络中不属于分组交换网的是( )。

- (A) ATM

- (B) POTS

- (C) X.25

- (D) IPX/SPX

答案与解析

- 试题难度:一般

- 知识点:网络基础>电路交换和分组交换

- 试题答案:[[B]]

- 试题解析:分组交换技术:是将用户传送的数据划分成一定的长度,每个部分叫做一个分组,通过传输分组的方式传输信息的一种技术。每个分组的前面有一个分组头,用以指明该分组发往何地址,然后由交换机根据每个分组的地址标志,将他们转发至目的地,这一过程称为分组交换。ATM:是异步传输模式的缩写,是实现B-ISDN的业务的核心技术之一。ATM是以信元为基础的一种分组交换和复用技术。ATM集交换、复用、传输为一体,在复用上采用的是异步时分复用方式,通过信息的首部或标头来区分不同信道。X.25:是一个以虚电路服务为基础对公用分组交换网接口的规格说明。它可以动态对用户传输的信息流配分带宽,能够有效地解决突发性、大信息流的传输问题,分组交换网络同时可以对传输的信息进行加密和有效的差错控制。各种错误检测和相互之间的确认应答浪费了一些带宽,增加了报文传输延迟,但提高了报文传输可靠性。IPX/SPX:是Novell公司的通信协议集。与NetBEUI形成鲜明区别的是IPX/SPX比较庞大,在复杂环境下具有很强的适应性。这是因为IPX/SPX在设计一开始就考虑了网段的问题,因此它具有强大的路由功能,适合于大型网络使用。当用户端接入NetWare服务器时,IPX/SPX及其兼容协议是最好的选择。但在非Novell网络环境中,一般不使用IPX/SPX。目前该协议在证券公司的网络系统中还在使用。而POTS属于电路交换。

第 9 题

ADSL采用( )技术把PSTN线路划分为电话、上行和下行三个相对独立的信道,同时提供电话和联网服务,ADSL2+技术可提供的最高下行速率达到( )Mb/s。

- (A) 时分复用

- (B) 频分复用

- (C) 空分复用

- (D) 码分多址

- (A) 8

- (B) 16

- (C) 24

- (D) 54

答案与解析

- 试题难度:一般

- 知识点:广域网和接入网>XDSL接入

- 试题答案:[['B'],['C']]

- 试题解析:ADSL技术提供的上行和下行带宽不对称,因此称为非对称数字用户线路。ADSL技术采用频分复用技术把普通的电话线分成了电话、上行和下行三个相对独立的信道,从而避免了相互之间的干扰。用户可以边打电话边上网,不用担心上网速率和通话质量下降的情况。理论上,ADSL 可在5 km 的范围内,在一对铜缆双绞线上提供最高1 Mbps的的上行速率和最高8Mbps的下行速率(也就是我们通常说的带宽),能同时提供电话和数据业务。ADSL2+技术可以提供最高24Mbps的下行速率,和第一代ADSL 技术相比,ADSL2+打破了ADSL接入方式带宽限制的瓶颈,在速率、距离、稳定性、功率控制、维护管理等方面进行了改进,其应用范围更加广阔。

第 10 题

下面4组协议中,属于第二层隧道协议的是( ),第二层隧道协议中必须要求TCP/IP支持的是( )。

- (A) PPTP和L2TP

- (B) PPTP和IPSec

- (C) L2TP和GRE

- (D) L2TP和IPSec

- (A) IPSec

- (B) PPTP

- (C) L2TP

- (D) GRE

答案与解析

- 试题难度:一般

- 知识点:网络安全解决方案和病毒防护>VPN技术

- 试题答案:[['A'],['B']]

- 试题解析:GRE与IPSEC是三层的隧道协议,GRE是一种通用的隧道封装协议,IPSEC支持对数据加密、验证等等。PPTP(Point to Point Tunneling Protocol),即点对点隧道协议。该协议是在PPP协议的基础上开发的一种新的增强型安全协议,支持多协议虚拟专用网(VPN),可以通过密码验证协议(PAP)、可扩展认证协议(EAP)等方法增强安全性。点对点隧道协议(PPTP)是一种支持多协议虚拟专用网络的网络技术,它工作在第二层。L2TP是一种工业标准的Internet隧道协议,功能大致和PPTP协议类似,PPTP要求网络为IP网络,L2TP要求面向数据包的点对点连接;PPTP使用单一隧道,L2TP使用多隧道;L2TP提供包头压缩、隧道验证,而PPTP不支持。L2TP 是一个数据链路层协议。根据试题题意:比较一下PPTP和L2TP,PPTP和L2TP都属于第二层隧道协议,使用PPP协议对数据进行封装,然后添加附加包头用于数据在互联网络上的传输。尽管两个协议非常相似,但是仍存在以下几方面的不同:PPTP要求互联网络为IP网络。L2TP只要求隧道媒介提供面向数据包的点对点的连接。L2TP可以在IP(使用UDP),帧中继永久虚拟电路(PVCs)、X.25虚拟电路(VCs)或ATM网络上使用。

第 11 题

IP数据报的分段和重装配要用到报文头部的标识符、数据长度、段偏置值和( )等四个字段,其中( )字段的作用是为了识别属于同一个报文的各个分段,( )的作用是指示每一分段在原报文中的位置。

- (A) IHL

- (B) M标志

- (C) D标志

- (D) 头校验和

- (A) IHL

- (B) M标志

- (C) D标志

- (D) 标识符

- (A) 段偏置值

- (B) M标志

- (C) D标志

- (D) 头校验和

答案与解析

- 试题难度:一般

- 知识点:企业内部网络规划>以太网帧结构

- 试题答案:[['B'],['D'],['A']]

- 试题解析:

IP数据包的总长度过大,超过数据链路层的最大MTU时,数据包就会被分成片,而在如今的IPv4的网络中,数据传输是不可靠的,是尽力而为的,所以这些分片的数据单元到达对端的链路和时间都是不同的,对端根据IP首部中的标识符(Identification)、标志(Flag)、段偏置值字段重组数据包。

其中标志:占3位,但目前只有两位有意义。标志字段中的最低位记为MF。MF=1表示后面“还有分片”的数据报。MF=0表示这已是若干数据报片中的最后一个。标志字段中间的一位记为DF,意思是“不能分片”。只有当DF=0时,才允许分片。根据题意要求,因此第一空选B。

在发送数据报前,发送主机给每个数据报一个ID(标识符)值,放在16位的标识符字段中。此ID用于标识唯一数据报或数据流。因此,接收主机便用此ID判断接收的这些分片数据报是否属于同一个数据流,然后再进行重组。第二空选D。

偏移量字段用来表示分段的数据报在整个数据流中的位置,即相当于分片数据报的顺序号。发送主机对第一个数据报的偏移量设置为0,而后续的分片数据报的偏移量则以网络的MTU大小赋值。偏移量对于接收方进行数据重组的时候,这是一个关键的字段。对于分片的数据段(单位:字节)必须为8的整数倍,否则IP无法表达其偏移量。第三空选A。

第 12 题

TCP使用的流量控制协议是( ),TCP段头中指示可接收字节数的字段是( )。

- (A) 固定大小的滑动窗口协议

- (B) 可变大小的滑动窗口协议

- (C) 后退N帧ARQ协议

- (D) 停等协议

- (A) 偏置值

- (B) 窗口

- (C) 检查和

- (D) 接收顺序号

答案与解析

- 试题难度:容易

- 知识点:传输层和应用层>TCP协议

- 试题答案:[['B'],['B']]

- 试题解析:

TCP:是一种面向连接的、可靠的、基于字节流的传输层通信协议,由IETF的RFC 793定义。

根据试题题意,所谓的流量控制就是让发送方的发送速率不要太快,让接收方来得及接受。利用可变大小的滑动窗口机制可以很方便的在TCP连接上实现对发送方的流量控制。所以空1选B。

窗口,用来表示想收到的每个TCP数据段的大小,所以空2选B。

第 13 题

AAA服务器(AAA server)是一种处理用户访问请求的框架协议,它的主要功能有3个,但是不包括( ),通常用来实现AAA服务的协议是( )。

- (A) 身份认证

- (B) 访问授权

- (C) 数据加密

- (D) 计费

- (A) Kerberos

- (B) RADIUS

- (C) SSL

- (D) IPSec

答案与解析

- 试题难度:容易

- 知识点:网络安全解决方案和病毒防护>802.1X

- 试题答案:[['C'],['B']]

- 试题解析:AAA是验证、授权和记账(Authentication、Authorization、Accounting )三个英文单词的简称。根据试题题意,空1选C。

同AAA服务器协作的网络连接服务器接口是“远程身份验证拨入用户服务(RADIUS)”。根据试题题意,空2选B。

第 14 题

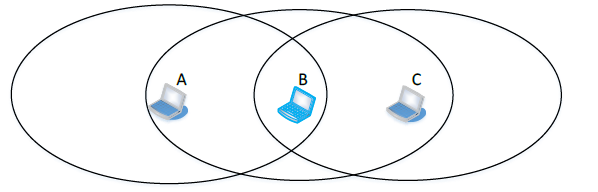

由无线终端组成的MANET网络,与固定局域网最主要的区别是( ),在下图所示的由A、B、C三个结点组成的MANET中,圆圈表示每个结点的发送范围,结点A和结点C同时发送数据,如果结点B不能正常接收,这时结点C称为结点A的( )。

- (A) 无线访问方式可以排除大部分网络入侵

- (B) 不需要运行路由协议就可以互相传送数据

- (C) 无线信道可以提供更大的宽带

- (D) 传统的路由协议不适合无线终端之间的通信

- (A) 隐蔽终端

- (B) 暴露终端

- (C) 干扰终端

- (D) 并发终端

答案与解析

- 试题难度:容易

- 知识点:网络新技术>WLAN

- 试题答案:[[D],[A]]

- 试题解析:MANET路由协议包括表驱动协议和按需驱动协议。表驱动协议有目的序号距离矢量算法DSDV等,按需驱动为源驱动路由协议AODV, 动态源路由协议DSR等。借助于GPS信息的路由协议如GPS-DSR等。根据试题题意,MANET采用的这些协议都不是传统的路由协议,传统的路由协议不适合无线终端之间的通信,所以空1选D。

隐蔽终端是指在接受者的通信范围内而在发送者的通信范围外的节点。当某节点发送数据时,在它的通信范围之外的节点感知不到有节点正发送数据,如果此节点也发起数据发送,则可能会造成冲突。根据试题题意,因为C在A的通信范围之外,结点A和结点C同时发送数据,如果结点B不能正常接收,这时结点C称为结点A隐藏终端,结点C称为结点A的隐藏终端。所以空2选A。

第 15 题

移动通信4G标准与3G标准主要的区别是( ),当前4G标准有( )。

- (A) 4G的数据速速率更高,而3G的覆盖范围更大

- (B) 4G是针对多媒体数据传输的,而3G只能传送话音信号

- (C) 4G是基于IP的分组交换网,而3G是针对语音通信优化设计的

- (D) 4G采用正交频分多路复用技术,而3G系统采用的是码分多址技术

- (A) UMB和WiMAX Ⅱ

- (B) LTE和WiMAX Ⅱ

- (C) LTE和UMB

- (D) TD-LTE和FDD-LTE

答案与解析

- 试题难度:一般

- 知识点:广域网和接入网>其他接入技术

- 试题答案:[[C],[D]]

- 试题解析:3G:是第三代移动通信技术,是指支持高速数据传输的蜂窝移动通讯技术。3G服务能够同时传送声音及数据信息,速率一般在几百kbps以上。3G是指将无线通信与国际互联网等多媒体通信结合的新一代移动通信系统,目前3G存在3种标准:CDMA2000、WCDMA、TD-SCDMA。4G:第四代移动电话行动通信标准,指的是第四代移动通信技术,外语缩写:4G。该技术包括TD-LTE和FDD-LTE两种制式。4G是基于IP的分组交换网,而3G是针对语音通信优化设计的,这是3G和4G技术的区别。

而WimaxII不是4G标准,官方答案有误。

第 16 题

在从IPv4向IPv6过渡期间,为了解决IPv6主机之间通过IPv4网络进行通信的问题,需要采用( ),为了使得纯IPv6主机能够与纯IPv4主机通信,必须使用( )。

- (A) 双协议栈技术

- (B) 隧道技术

- (C) 多协议栈技术

- (D) 协议翻译技术

- (A) 双协议栈技术

- (B) 隧道技术

- (C) 多协议栈技术

- (D) 协议翻译技术

答案与解析

- 试题难度:一般

- 知识点:网络新技术>IPV6

- 试题答案:[['B'],['D']]

- 试题解析:

双协议栈技术:是在设备和节点上同时启用IPV4与IPV6协议栈,同时启动两协议栈的设备与节点可以与IPV4设备及节点通信,也能与IPV6的设备与节点通信。

隧道技术:隧道技术是一种封装技术,它利用一种网络协议来封装另外一种网络协议,IPV6的隧道是将IPV6报文封装在IPV4的报文里,在隧道的入口处,用IPV4来封装IPV6,在隧道出口处,解封装后把IPV6报文转发到目的地。该技术要求设备两端的网络设备能够支持隧道与双栈技术,而对于其他的设备没有要求。但该技术不能实现IPV4主机与IPV6主机的直接通信。协议翻译技术:通过修改协议报文头来转换网络地址,使IPV6主机与IP4主机能直接通信。

根据试题题意,为了解决IPv6主机之间通过IPv4网络进行通信的问题,采用隧道技术来解决(选B),纯IPv6主机能够与纯IPv4主机通信采用协议翻译技术(选D)。

第 17 题

源站收到“在数据包组装期间生存时间为0”的ICMP报文,出现的原因是( )。

- (A) IP数据报目的地址不可达

- (B) IP数据报目的网络不可达

- (C) ICMP报文校验差错

- (D) IP数据报分片丢失

答案与解析

- 试题难度:一般

- 知识点:企业内部网络规划>ICMP协议

- 试题答案:[['D']]

- 试题解析:为了能够更加有效的转发IP数据报和提高交付成功的机会,在网际层使用了网际控制报文协议ICMP,ICMP协议作为IP数据报中的数据,封装在IP数据包中发送。

终点不可达:主机或路由器无法交付数据报的时候就向源点发送终点不可达报文。

如果收到UDP数据报而且目的端口与某个正在使用的进程不相符,那么返回一个ICMP不可达报文。

源站抑制:当路由器或主机由于拥塞而丢弃数据报时,就向源站发送源站抑制报文,使源站知道应当将数据报的发送速率放慢。

时间超过:当路由器收到生存时间为零的数据报时,除丢弃该数据报外,还要向源站发送时间超过报文。当目的站在预先规定的时间内不能收到一个数据报的全部数据报片时,就将已收到的数据报片都丢弃,并向源站发送时间超过报文。

参数问题:当路由器或目的主机收到的数据报的首部中的字段的值不正确时,就丢弃该数据报,并向源站发送参数问题报文。

改变路由(重定向):路由器将改变路由报文发送给主机,让主机知道下次应将数据报发送给另外的路由器。

回送请求和回答:ICMP回送请求报文是由主机或路由器向一个特定的目的主机发出的询问。收到此报文的主机必须给源主机或路由器发送ICMP回送回答报文。主要是用来测试目的站是否可达以及了解其有关状态。

时间戳请求和回答:主要是请某个主机或路由器回答当前的日期和时间。

第 18 题

下列DHCP报文中,由客户端发送给DHCP的服务器的是( )。

- (A) DhcpOffer

- (B) DhcpDecline

- (C) DhcpAck

- (D) DhcpNack

答案与解析

- 试题难度:容易

- 知识点:传输层和应用层>DHCP协议

- 试题答案:[['B']]

- 试题解析:DHCP租约过程就是DHCP客户机动态获取IP地址的过程。

DHCP租约过程分为4步:

①客户机请求IP(客户机发DHCPDISCOVER广播包);

②服务器响应(服务器发DHCPOFFER广播包);

③客户机选择IP(客户机发DHCPREQUEST广播包);

④服务器确定租约(服务器发DHCPACK/DHCPNAK广播包)。

根据试题题意,DHCP客户端在收到DHCP服务器回应的ACK报文后,通过地址冲突检测发现服务器分配的地址冲突或者由于其他原因导致不能使用,则发送Decline报文,通知服务器所分配的IP地址不可用。所以选B。

第 19 题

在Windows用户管理中,使用组策略A-G-DL-P,其中DL表示( )。

- (A) 用户账号

- (B) 资源访问权限

- (C) 域本地组

- (D) 通用组

答案与解析

- 试题难度:容易

- 知识点:网络管理>网络管理概念

- 试题答案:[['C']]

- 试题解析:A表示用户账号,G表示全局组,DL表示域本地组,P表示资源权限。A-G-DL-P策略是将用户账号添加到全局组中,将全局组添加到域本地组中,然后为域本地组分配资源权限。根据试题题意,DL表示域本地组。

第 20 题

在光纤测试过程中,存在强反射时,使得光电二极管饱和,光电二极管需要一定的时间由饱和状态中恢复,在这一时间内,它将不会精确地检测后散射信号,在这一过程中没有被确定的光纤长度称为盲区。盲区一般表现为前端盲区,为了解决这一问题,可以( ),以便将此效应减到最小。

- (A) 采用光功率计进行测试

- (B) 在测试光缆后加一条长的测试光纤

- (C) 在测试光缆前加一条测试光纤

- (D) 采用OTDR进行测试

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>测试和维护

- 试题答案:[['C']]

- 试题解析:在光纤测试过程中,在存在强反射时,使得光电二极管饱和,光电二极管需要一定的时间由饱和状态中恢复,在这一时间内,它将不会精确地检测后散射信号,在这一过程中没有被确定的光纤长度称为盲区。

盲区一般表现为前端盲区,为了解决这一问题,可以在测试光缆前加一条长的测试光纤将此效应减到最小。

第 21 题

S/MIME发送报文的过程中对消息M的处理包括生成数字指纹、生成数字签名、加密数字签名和加密报文4个步骤,其中生成数字指纹采用的算法是( ),加密数字签名采用的算法是( )。

- (A) MD5

- (B) 3DES

- (C) RSA

- (D) RC2

- (A) MD5

- (B) RSA

- (C) 3DES

- (D) SHA-1

答案与解析

- 试题难度:一般

- 知识点:网络安全解决方案和病毒防护>数字签名

- 试题答案:[[A],[C]]

- 试题解析:目前的数字签名是建立在公共密钥体制基础上,它是公用密钥加密技术的另一类应用。它的主要方式是:报文的发送方从报文文本中生成一个128位的散列值(又称报文摘要,数字指纹)。

发送方用自己的私人密钥对这个散列值进行加密来形成发送方的数字签名。然后,这个数字签名将作为报文的附件和报文一起发送给报文的接收方。报文的接收方首先从接收到的原始报文中计算出128位的散列值,接着再用发送方的公用密钥来对报文附加的数字签名进行解密。如果两个散列值相同、那么接收方就能确认该数字签名是发送方的。通过数字签名能够实现对原始报文的鉴别。加密数字签名用的是对称加密算法。

第 22 题

下列DNS查询过程中,采用迭代查询的是( ),采用递归查询的是( )。

- (A) 客户端向本地DNS服务器发出查询请求

- (B) 客户端在本地缓存中找到目标主机的地址

- (C) 本地域名服务器缓存中找到目标主机的地址

- (D) 由根域名服务器找到授权域名服务器的地址

- (A) 转发查询非授权域名服务器

- (B) 客户端向本地域名服务器发出查询请求

- (C) 由上级域名服务器给出下级服务器的地址

- (D) 由根域名服务器找到授权域名服务器的地址

答案与解析

- 试题难度:一般

- 知识点:传输层和应用层>DNS协议

- 试题答案:[['D'],['B']]

- 试题解析:递归查询:由主机发送请求到本地域名服务器,如果本地域名服务器不能直接回应解析结果,它将以DNS客户端的方式继续请求其他DNS服务器,直到查到该主机的域名解析结果。

从客户端到本地DNS服务器是属于递归查询,而DNS服务器之间就是的交互查询就是迭代查询。

第 23 题

DHCP服务器分配的默认网关地址是220.115.5.33/28,( )是该子网主机地址。

- (A) 220.115.5.32

- (B) 220.115.5.40

- (C) 220.115.5.47

- (D) 220.115.5.55

答案与解析

- 试题难度:容易

- 知识点:企业内部网络规划>IP地址和子网划分

- 试题答案:[['B']]

- 试题解析:根据试题题意,220.115.5.33化成二进制为:11011100.01110011.00000101.0010 0001。

将28位的子网掩码化成二进制为:11111111.11111111.11111111.1111 0000。

进行与运算后可得子网号为:11011100.01110011.00000101.0010 0000。

将子网号化成十进制为:220.115.5.32 ,该网段主机可用IP地址范围是220.115.5.33-220.115.5.46。

根据试题题意,220.115.5.33/28是属于220.115.5.32/28网段。该网段主机可用IP地址范围是220.115.5.33-220.115.5.46。

第 24 题

主机地址122.34.2.160属于子网( )。

- (A) 122.34.2.64/26

- (B) 122.34.2.96/26

- (C) 122.34.2.128/26

- (D) 122.34.2.192/26

答案与解析

- 试题难度:容易

- 知识点:企业内部网络规划>IP地址和子网划分

- 试题答案:[[C]]

- 试题解析:122.34.2.128/26网络的可用主机表示范围是122.34.2.10 000001——122.34.2.10 111110。128.34.2.129—128.34.2.190。

第 25 题

某公司的网络地址为192.168.1.0,要划分成5个子网,每个子网最多20台主机,则适用的子网掩码是( )。

- (A) 255.255.255.192

- (B) 255.255.255.240

- (C) 255.255.255.224

- (D) 255.255.255.248

答案与解析

- 试题难度:容易

- 知识点:企业内部网络规划>IP地址和子网划分

- 试题答案:[[C]]

- 试题解析:选项A有62个可以用的主机地址,选项B有14个可用的主机地址,选项C有32可用的主机地址,选项D只有6个可用的主机地址。

第 26 题

以下关于IPV6的论述中,正确的是( )。

- (A) IPv6数据包的首部比IPv4复杂

- (B) IPv6的地址分为单播、广播和任意播3种

- (C) IPv6地址长度为128比特

- (D) 每个主机拥有唯一的IPv6地址

答案与解析

- 试题难度:容易

- 知识点:网络新技术>IPV6

- 试题答案:[['C']]

- 试题解析:

在RFC1884中指出了三种类型的IPv6地址,他们分别占用不同的地址空间:

单播:这种类型的地址是单个接口的地址。发送到一个单点传送地址的信息包只会送到地址为这个地址的接口。

(1)可聚合的全球单播地址:这种地址在全球范围有效,相当于IPv4的公有地址。前缀为001。

(2)本地单播,这种地址的有效范围仅限于本地,又分为:

链路本地地址:前缀为1111 1110 10,用于同一链路的相邻节点间的通信。相当于IPv4的自动专用IP地址。

站点本地地址:前缀为1111 1110 11,相当于IPv4地址中的私有地址。

任播:这种类型的地址是一组接口的地址,发送到一个任意点传送地址的信息包只会发送到这组地址中的一个(根据路由距离的远近来选择),子网前缀必须规定,其余位置为0。

多播:这种类型的地址是一组接口的地址,发送到一个多点传送地址的信息包会发送到属于这个组的全部接口。前缀是1111 1111。

和IPv4不同的是,IPv6中出现了任播地址,并以多点传送地址代替了IPv4中的广播地址。

第 27 题

按照RSA算法,取两个最大素数p和q,n=pq,令φ(n)=(p-1)(q-1),取与φ(n)互质的数e,d=e-1 mod φ(n),如果用M表示消息,用C表示密文,下面( )是加密过程,( )是解密过程。

- (A) C=Me mod n

- (B) C=Mn mod d

- (C) C=Md mod φ(n)

- (D) C=Mn mod φ(n)

- (A) M=Cn mod e

- (B) M=Cd mod n

- (C) M=Cd mod φ(n)

- (D) M=Cn mod φ(n)

答案与解析

- 试题难度:一般

- 知识点:网络安全解决方案和病毒防护>数字签名

- 试题答案:[['A'],['B']]

- 试题解析:公钥加密公式:

me ≡ c(mod n)

也可以写为

c = me mod n

私钥解密公式

cd ≡ m(mod n)

也可以写为

m = cd mod n

第 28 题

A和B分别从CA1和CA2两个认证中心获取了自己的证书IA和IB,要使A能够对B进行认证,还需要( )。

- (A) A和B交换各自公钥

- (B) A和B交换各自私钥

- (C) CA1和CA2交换各自公钥

- (D) CA1和CA2交换各自私钥

答案与解析

- 试题难度:一般

- 知识点:网络安全解决方案和病毒防护>数字证书

- 试题答案:[[C]]

- 试题解析:数字证书颁发过程一般为:用户首先产生自己的密钥对,并将公共密钥及部分个人身份信息传送给认证中心。认证中心在核实身份后,将执行一些必要的步骤,以确信请求确实由用户发送而来,然后,认证中心将发给用户一个数字证书,该证书内包含用户的个人信息和他的公钥信息,同时还附有认证中心的签名信息。用户就可以使用自己的数字证书进行相关的各种活动。A和B分别从CA1和CA2两个认证中心获取了自己的证书IA和IB,要使A能够对B进行认证,还需要两个CA交换各自公钥。

第 29 题

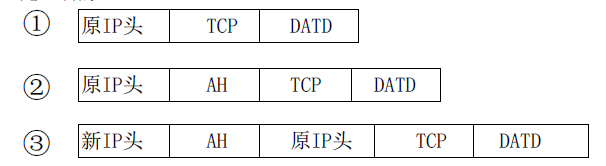

如图所示,①、②和③是三种数据包的封装方式,以下关于IPSec认证方式中,所使用的封装与其对应模式的匹配,( )是正确的。

- (A) 传输模式采用封装方式①

- (B) 隧道模式采用封装方式②

- (C) 隧道模式采用封装方式③

- (D) 传输模式采用封装方式③

答案与解析

- 试题难度:容易

- 知识点:网络安全解决方案和病毒防护>VPN技术

- 试题答案:[[C]]

- 试题解析:IPSec有两种操作模式:传输模式和隧道模式。

在传输模式下,IPsec包头增加在原IP包头和数据之间,在整个传输层报文段的后面和签名添加一些控制字段,构成IPsec数据报。这种方式是把整个传输层报文段都保护起来。因此只能保证原IP包数据部分的安全性;

隧道模式是对整个IP数据包提供安全传输机制。是在一个IP数据报的后面和前面都添加一些控制字段,构成IPsec数据报。很显然,IPsec的隧道模式经常用来实现虚拟专用网VPN。

第 30 题

下列协议中,不用于数据加密的是( )。

- (A) IDEA

- (B) Differ-hellman

- (C) AES

- (D) RC4

答案与解析

- 试题难度:容易

- 知识点:网络安全解决方案和病毒防护>对称加密

- 试题答案:[['B']]

- 试题解析:

IDEA(International Data Encryption Algorithm)国际数据加密算法,使用128位密钥提供非常强的安全性;

AES(Advanced Encryption Standard):高级加密标准,对称算法,是下一代的加密算法标准,速度快,安全级别高;

RC2和RC4:对称算法,用变长密钥对大量数据进行加密,比DES快;

Diffie-Hellman:属于密钥交换协议/算法。根据试题题意,Differ-hellman不用于数据加密,所以选B。

第 31 题

下列关于数字证书的说法中,正确的是( )。

- (A) 数字证书是在网上进行信息交换和商务活动的身份证明

- (B) 数字证书使用公钥体制,用户使用公钥进行加密和签名

- (C) 在用户端,只需维护当前有效的证书列表

- (D) 数字证明用于身份证明,不可公开

答案与解析

- 试题难度:容易

- 知识点:网络安全解决方案和病毒防护>数字证书

- 试题答案:[['A']]

- 试题解析:

为什么有数字证书,这里我们可以假设A和B通信,C偷偷使用A的电脑,用自己的公钥换走了A的公钥,所以C可以冒充A和B通信。

B自己无法确定公钥是否真的属于A。于是B想到了一个办法,要求A去找“证书中心”(certificate authority,简称CA),为公钥做认证。证书中心用自己的私钥,对A的公钥和一些相关信息一起加密,生成“数字证书”。数字证书颁发过程一般为:用户首先产生自己的密钥对,并将公共密钥及部分个人身份信息传送给认证中心。认证中心在核实身份后,将执行一些必要的步骤,以确信请求确实由用户发送而来,然后,认证中心将发给用户一个数字证书,该证书内包含用户的个人信息和他的公钥信息,同时还附有认证中心的签名信息。用户就可以使用自己的数字证书进行相关的各种活动。数字证书由独立的证书发行机构发布。数字证书各不相同,每种证书可提供不同级别的可信度。可以从证书发行机构获得自己的数字证书。

数字证书就是互联网通讯中标志通讯各方身份信息的一系列数据,提供了一种在Internet上验证身份的方式,其作用类似于司机的驾驶执照或日常生活中的身份证。它是由一个权威机构-CA机构,又称为证书授权(Certificate Authority)中心发行的,人们可以在网上用它来识别对方的身份。最简单的证书包含一个公开密钥、名称以及证书授权中心的数字签名。可以更加方便灵活地运用在电子商务和电子政务中。用户需要维护当前有效的证书列表和失效的列表,根据题意,选A。

第 32 题

PPP协议不包含( )。

- (A) 封装协议

- (B) 点对点隧道协议(PPTP)

- (C) 链路控制协议(LCP)

- (D) 网络控制协议(NCP)

答案与解析

- 试题难度:一般

- 知识点:广域网和接入网>其他接入技术

- 试题答案:[['B']]

- 试题解析:PPP协议是一种点到点的链路层协议,它提供了点到点的一种封装、传递数据的一种方法。PPP协议一般包括三个协商阶段:LCP(链路控制协议)阶段,认证阶段,NCP(网络层控制协议)阶段。拨号后,用户计算机和接入服务器在LCP阶段协商底层链路参数,然后在认证阶段进行用户计算机将用户名和密码发送给接入服务器认证,接入服务器可以进行本地认证,可以通过RADIUS协议将用户名和密码发送给AAA服务器进行认证。认证通过后,在NCP(IPCP)协商阶段,接入服务器给用户计算机分配网络层参数如IP地址等。

根据试题题意,所以选(B)。

第 33 题

以下关于数据备份策略的说法中,错误的是( )。

- (A) 完全备份是备份系统中所有的数据

- (B) 增量备份是只备份上一次完全备份后有变化的数据

- (C) 差分备份是指备份上一次完全备份后有变化的数据

- (D) 完全、增量和差分三种备份方式通常结合使用,以发挥出最佳的效果

答案与解析

- 试题难度:一般

- 知识点:服务器和网络存储技术>数据灾备方案

- 试题答案:[['B']]

- 试题解析:

一般的数据备份操作有三种。一是完全备份,即将所有文件写入备份介质;二是增量备份,只备份那些上次备份之后更改过的文件,是最有效的备份方法;三是差分备份,备份上次完全备份之后更改过的所有文件,其优点是只需两组磁带就可恢复最后一次完全备份的磁带和最后一次差分备份的磁带。

完全备份所需时间最长,但恢复时间最短,操作最方便,当系统中数据量不大时,采用完全备份最可靠;但是随着数据量的不断增大,我们将无法每天做完全备份,而只能在周末进行完全备份,其他时间我们采用所用时间更少的增量备份或采用介于两者之间的差分备份。各种备份的数据量不同:完全备份>差分备份>增量备份。在备份时要根据它们的特点灵活使用。

第 34 题

假如有3块容量是80G的硬盘做RAID 5阵列,则这个RAID5的容量是( );而如果有2块80G的盘和1块40G的盘,此时RAID5的容量是( )。

- (A) 240G

- (B) 160G

- (C) 80G

- (D) 40G

- (A) 40G

- (B) 80G

- (C) 160G

- (D) 200G

答案与解析

- 试题难度:容易

- 知识点:服务器和网络存储技术>RAID技术

- 试题答案:[['B'],['B']]

- 试题解析:RAID5磁盘容量=单个硬盘容量×(N-1),N>=3

RAID5硬盘的有效磁盘空间是以最小磁盘空间计算,40×(3-1)=80G。

第 35 题

以下关于网络分层模型的叙述中,正确的是( )。

- (A) 核心层为了保障安全性,应该对分组进行尽可能多的处理

- (B) 汇聚层实现数据分组从一个区域到另一个区域的高速转发

- (C) 过多的层次会增加网络延迟,并且不便于故障排查

- (D) 接入层应提供多条路径来缓解通信瓶颈

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>逻辑网络设计

- 试题答案:[['D']]

- 试题解析:A、核心层负责高速数据转发,过多的分组处理会导致转发延迟;B、高速数据转发应当是核心层的功能,汇聚层可以对数据来做数据包过滤及根据数据包来选路。C、分层多便于故障排查。D、不管是接入、汇聚、核心又多路径都可以缓解通信瓶颈。因此,选D。

第 36 题

以下关于网络规划设计过程的叙述中,属于需求分析阶段任务的是( )。

- (A) 依据逻辑网络设计的要求,确定设备的具体物理分布和运行环境

- (B) 制定对设备厂商、服务提供商的选择策略

- (C) 根据需求范文和通信规范,实施资源分配和安全规划

- (D) 确定网络设计或改造的任务,明确新网络的建设目标

答案与解析

- 试题难度:容易

- 知识点:网络规划和设计>网络需求分析

- 试题答案:[['D']]

- 试题解析:五阶段周期是较为常见的迭代周期划分方式,将一次迭代划分为5个阶段。

(1)需求规范:网络需求分析是网络开发过程的起始部分,这一阶段应明确客户所需的网络服务和网络性能。

(2)通信规范:其中必要的工作是分析网络中信息流量的分布问题。

(3)逻辑网络设计:逻辑网络设计的任务是根据需求规范和通信规范,实施资源分配和安全规划。

(4)物理网络设计:物理网络设计是将逻辑网络设计的内容应用到物理空间。

(5)实施阶段。

第 37 题

某高校欲构建财务系统,使得用户可通过校园网访问该系统。根据需求,公司给出如下2套方案。

方案一:

1)出口设备采用一台配置防火墙板卡的核心交换机,并且使用防火墙策略将需要对校园网做应用的服务器进行地址映射;

2)采用4台高性能服务器实现整体架构,其中3台作为财务应用服务器、1台作为数据备份管理服务器;

3)通过备份管理软件的备份策略将3台财务应用服务器的数据进行定期备份。

方案二:

1)出口设备采用1台配置防火墙板卡的核心交换机,并且使用防火墙策略将需要对校园网做应用的服务器进行地址映射;

2)采用2台高性能服务器实现整体架构,服务器采用虚拟化技术,建多个虚拟机满足财务系统业务需求。当一台服务器出现物理故障时将业务迁移到另外一台物理服务器上。

与方案一相比,方案二的优点是( )。方案二还有一些缺点,下列不属于其缺点的是( )。

- (A) 网络的安全性得到保障

- (B) 数据的安全性得到保障

- (C) 业务的连续性得到保障

- (D) 业务的可用性得到保障

- (A) 缺少企业级磁盘阵列,不能将数据进行统一的存储与管理

- (B) 缺少网闸,不能实现财务系统与Internet的物理隔离

- (C) 缺少安全审计,不便于相关行为的记录、存储与分析

- (D) 缺少内部财务用户接口,不便于快速管理与维护

答案与解析

- 试题难度:一般

- 知识点:服务器和网络存储技术>网络存储

- 试题答案:[['C'],['B']]

- 试题解析:空1:虚拟化技术可以实现业务的动态迁移,从而保障业务的连续性。根据试题题意,因此选C。

空2:网闸一加,就不能实现校园网对财务服务器的访问,这个才是最关键的。所以不是缺点。

第 38 题

某大学拟建设无线校园网,委托甲公司承建,甲公司的张工带队去进行需求调研,获得的主要信息有:

校园面积约4km2,要求在室外绝大部分区域及主要建筑物内实现覆盖,允许同时上网用户数量为5000以上,非本校师生不允许自由接入,主要业务类型为上网浏览、电子邮件、FTP、QQ等,后端与现有校园网相连。

张工据此撰写了需求分析报告,提交了逻辑网络设计方案,其核心内容包括:

①网络拓扑设计

②无线网络设计

③安全接入方案设计

④地址分配方案设计

⑤应用功能配置方案设计

以下三个方案中符合学校要求,合理可行的是:

无线网络选型的方案采用( );室外供电的方案是( );无线网络安全接入的方案是( )。

- (A) 基于WLAN的技术建设无线校园网

- (B) 基于固定WiMAX的技术建设无线校园网

- (C) 直接利用电信运营商的3G系统

- (D) 暂缓执行,等待移动WiMAX成熟并商用

- (A) 采用太阳能供电

- (B) 地下埋设专用供电电缆

- (C) 高空架设专用供电电缆

- (D) 以POE方式供电

- (A) 通过MAC地址认证

- (B) 通过IP地址认证

- (C) 通过用户名与密码认证

- (D) 通过用户的物理位置认证

答案与解析

- 试题难度:容易

- 知识点:网络新技术>WLAN

- 试题答案:[['A'],['D'],['C']]

- 试题解析:

WiMAX是一种城域网技术,显然不适合校园。直接使用电信运营商的3G系统,达不到学校的要求。空1选A。

采用太阳能供电成本高,地下埋设专用供电电缆和高空架设专用供电电缆增加了施工难度和费用,根据试题题意,空2选D。

根据试题题意,选项A,通过MAC地址认证,一方面MAC地址收集难度大,另一面也不能保证安全性。选项B,通过IP地址认证,使用起来繁琐,也不能保证唯一性和安全性。选项D,不能确定用户的身份。通过用户名和密码是最合适的,所以空3选C。

第 39 题

互联网上的各种应用对网络QoS指标的要求不一,下列应用中对实时性要求最高的是( )。

- (A) 浏览页面

- (B) 视频会议

- (C) 邮件接收

- (D) 文件传输

答案与解析

- 试题难度:容易

- 知识点:网络新技术>QoS

- 试题答案:[[B]]

- 试题解析:根据试题题意,对实时性要求最高的是视频会议,如果视频会议不实时的话,会引起图像的失真,所以选B。

第 40 题

下列关于网络测试的说法中,正确的是( )。

- (A) 接入-汇聚链路测试的抽样比例应不低于10%

- (B) 当汇聚-核心链路数量少于10条时,无需测试网络传输速率

- (C) 丢包率是指网络空载情况下,无法转发数据包的比例

- (D) 连通性测试要求达到5个9标准,即99.999%

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>测试和维护

- 试题答案:[[A]]

- 试题解析:根据试题题意,B选项,汇聚-核心的链路少于10,应当全部测试。

C选项,丢包率是指测试中所丢失数据包数量占所发送数据组的比率。

D选项,连通性测试要求达到100%。所以选A。

第 41 题

网络测试技术有主动测试和被动测试两种方式,( )是主动测试。

- (A) 使用Sniffer软件抓包并分析

- (B) 向网络中发送大容量ping报文

- (C) 读取SNMP的MIB信息并分析

- (D) 查看当前网络流量状况并分析

答案与解析

- 试题难度:容易

- 知识点:网络规划和设计>测试和维护

- 试题答案:[['B']]

- 试题解析:网络性能主要有主动测试、被动式测试以及主动被动相结合测试三种方法。

1.主动测量是在选定的测量点上利用测量工具有目的地主动产生测量流量注入网络,并根据测量数据流的传送情况来分析网络的性能。

2.被动测量是指在链路或设备(如路由器,交换机等)上对网络进行监测,而不需要产生流量的测量方法。

3.主动、被动相结合测试

主动测量与被动测量各有其有缺点,而且对于不同的参数来说,主动测量和被动测量也都有其各自的用途。对端到端的时延,丢包,时延变化等参数比较适于进行主动测量;而对于路径吞吐量等流量参数来说,被动测量则更适用。因此,对网络性能进行全面的测量需要主动测量与被动测量相结合,并对两种测量结果进行对比和分析,以获得更为全面科学的结论。

第 42 题

以下关于网络故障排除的说法中,错误的是( )。

- (A) ping命令支持IP、AppleTalk、Novell等多种协议中测试网络的连通性

- (B) 可随时使用debug命令在网络设备中进行故障定位

- (C) tracert命令用于追踪数据包传输路径,并定位故障

- (D) show命令用于显示当前设备或协议的工作状况

答案与解析

- 试题难度:容易

- 知识点:网络规划和设计>测试和维护

- 试题答案:[[B]]

- 试题解析:不可以随时使用debug命令,debug会消耗设备的内存,有可能导致网络不稳定。

第 43 题

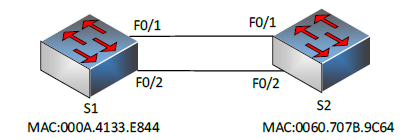

如图所示,交换机S1和S2均为默认配置,使用两条双绞线连接,( )接口的状态是阻塞状态。

- (A) S1的F0/1

- (B) S2的F0/1

- (C) S1的F0/2

- (D) S2的F0/2

答案与解析

- 试题难度:容易

- 知识点:企业内部网络规划>生成树协议

- 试题答案:[['D']]

- 试题解析:

两条双绞线分别相连到两台交换机,会引起环路,通过生成树来消除环路,生成树根桥的选举是根据优先级与MAC地址来比较,数值越小,优先级反而越高,因此S1在根桥选举过程中会被选举为根桥。S2确定哪一个端口是根端口,在桥ID与到根桥路径以及发送桥ID一样的情况下,比较对端的端口ID,端口ID由优先级与端口号组成,数值越小,优先级越高,因此,F0/1是根端口,所以阻塞S2的F0/2。

第 44 题

以下关于网络布线子系统的说法中,错误的是( )。

- (A) 工作区子系统指终端到信息插座的区域

- (B) 水平子系统是楼层接线间配线架到信息插座,线缆最长可达100m

- (C) 干线子系统用于连接楼层之间的设备间,一般使用大对数铜缆或光纤布线

- (D) 建筑群子系统连接建筑物,布线可采取地下管道铺设,直埋或架空明线

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>物理网络设计

- 试题答案:[['B']]

- 试题解析:根据试题题意分析,水平子系统是楼层接线间配线架到信息插座,线缆最长可达90米,所以选B。

第 45 题

某学生宿舍采用ADSL接入Internet,为扩展网络接口,用双绞线将两台家用路由器连接在一起,出现无法访问Internet的情况,导致该问题出现最可能的原因是( )。

- (A) 双绞线质量太差

- (B) 两台路由器上的IP地址冲突

- (C) 有强烈的无线信号干扰

- (D) 双绞线类型错误

答案与解析

- 试题难度:容易

- 知识点:广域网和接入网>XDSL接入

- 试题答案:[['B']]

- 试题解析:根据试题题意分析,如果是双绞线质量太差导致的话,那么路由器就没有连通,其中连接外网的路由器是可以访问Internet的,如果是有强烈的无线干扰的话,不会出现访问internet的情况,只是网络会不稳定。如果两台路由器IP地址冲突,导致路由器无法准确转发数据,会出现无法访问Internet 的情况,所以选(B)。

第 46 题

IP SAN 区别于FC SAN以及IB SAN的主要技术是采用( )实现异地间的数据交换。

- (A) I/O

- (B) iSCSI

- (C) InfiniBand

- (D) Fibre Channel

答案与解析

- 试题难度:一般

- 知识点:服务器和网络存储技术>网络存储

- 试题答案:[[B]]

- 试题解析:如果SAN是基于TCP/IP的网络,实现IP-SAN网络。这种方式是将服务器和存储设备通过iSCSI技术连接起来,就是把SCSI命令包在TCP/IP 包中传输,即为SCSI over TCP/IP。

FC SAN是通过光纤交换设备将磁盘阵列、磁带等存储设备与相关服务器连接起来组成一个高速专用子网,然后与企业现有的局域网进行连接。

IB SAN的设计思路是通过一套中心机构(中心InfiniBand交换机)在远程存贮器、网络以及服务器等设备之间建立一个单一的连接链路,并由中心InfiniBand交换机来指挥流量,它的结构设计得非常紧密,大大提高了系统的性能、可靠性和有效性,能缓解各硬件设备之间的数据流量拥塞。

第 47 题

如果本地域名服务器无缓存,当采用递归法解析另一个网络的某主机域名时,用户主机、本地域名服务器发送的域名请求消息分别为( )。

- (A) 一条,一条

- (B) 一条,多条

- (C) 多条,一条

- (D) 多条,多条

答案与解析

- 试题难度:一般

- 知识点:传输层和应用层>DNS协议

- 试题答案:[['A']]

- 试题解析:根据试题分析,采用递归查询解析域名时,如果主机所询问的本地域名服务器不知道被查询域名的IP地址,那么本地域名服务器就以DNS客户的身份,向其他根域名服务器继续发出查询请求报文,这种方法用户主机和本地域名服务器发送的域名请求条数均为1条。所以选A。

第 48 题

由于OSI各层功能具有相对性,在网络故障检测时按层排查故障可以有效发现和隔离故障,通常逐层分析和排查的策略在具体实施时( )。

- (A) 从低层开始

- (B) 从高层开始

- (C) 从中间开始

- (D) 根据具体情况选择

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>测试和维护

- 试题答案:[[D]]

- 试题解析:由于OSI各层功能具有相对性,在网络故障检测是各层功能具有相对性,在网络故障检测时按层排查故障,可以有效发现和隔离故障。

第 49 题

在网络故障检测中,将多个子网断开后分别作为独立的网络进行测试,属于( )检查。

- (A) 整体

- (B) 分层

- (C) 分段

- (D) 隔离

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>网络测试

- 试题答案:[[C]]

- 试题解析:根据试题题意,将多个子网断开之之后,每个子网分段进行测试,所以属于分段检查。

第 50 题

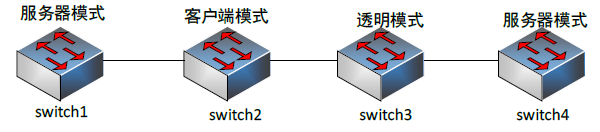

某网络拓扑如下图所示,四个交换机通过中继链路互连,且被配置为使用VTP,向switch1添加一个新的VLAN,( )的操作不会发生。

- (A) switch1将1个VTP更新发送给switch2

- (B) switch2将该VLAN添加到数据库,并将更新发送给switch3

- (C) switch3将该VTP更新发送给switch4

- (D) switch3将该VLAN添加到数据库

答案与解析

- 试题难度:一般

- 知识点:企业内部网络规划>VTP

- 试题答案:[[D]]

- 试题解析:在VTP域中有个很重要的概念就是交换机的模式,分别是服务器模式、客户端模式、透明模式。

服务器模式的交换机可以添加、修改、删除VLAN以及VLAN的参数,他的操作将影响到整个VTP域。服务器模式的交换机会向自己所连接的干道链路发送VTP消息,在整个VTP域中,通告这些对VLAN的操作。服务器模式的交换机也会监听网络中的VTP消息,一旦有对于VLAN新的变动(其他服务器模式的交换机所做的改动),该交换机都会同步这个变化,更新自己维护的VLAN信息,并转发该变化的VLAN信息。

客户端模式的交换机不能添加、修改、删除VLAN以及VLAN的参数,只能学习服务器模式的交换机里VLAN的信息,并把该信息向自己所有的干道链路接口转发。我们可以把分散在网络中无法集中管理的交换机设置成客户端模式,以免有人恶意修改VLAN信息,造成网络混乱。

透明模式的交换机也可以添加、修改、删除VLAN以及VLAN的参数,但不会把这些信息向VTP域中的其他交换机进行转发。

透明模式的交换机可以转发从别的交换机发来的VTP消息,使得整个VTP域的VLAN信息可以经过它向其他的交换机传递,但透明模式的交换机不会学习整个VTP域的VLAN信息。

第 51 题

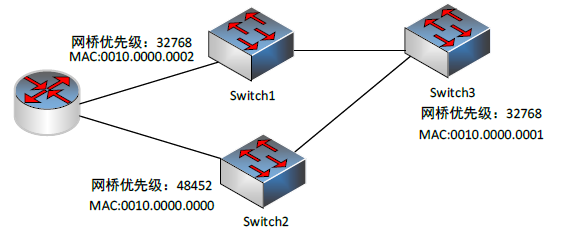

如下图,生成树根网桥选举的结果是( )。

- (A) switch1将成为根网桥

- (B) switch2将成为根网桥

- (C) switch3将成为根网桥

- (D) switch1和switch2将成为根网桥

答案与解析

- 试题难度:容易

- 知识点:企业内部网络规划>生成树协议

- 试题答案:[[C]]

- 试题解析:根据试题题意,switch3的MAC的地址和网桥优先级之和最小,所以在根桥选举过程中会被选举为根桥。

第 52 题

Symmetric, or private-key, encryption is based on a secret key that is shared by both communcating parties. The( )party uses the secret key as part of the mathematical operation to encrypt( )text to cipher text. The receiving party uses the same secret key to decrypt the cipher text to plain text. Asymmetric, or public-key, encryption uses two different keys for each user: one is a( )key known only to this one user; the other is a corresponding public key, which is accessible to anyone. The private and public keys are mathematically related by the encryption algorithm. One key ia used for encyption and the other for decryption, depending on the nature of the communication service being implemented. In addition, public key encryption technoligies allow digital( )to be placed on messages. A digital signature uses the sender’s private key to encrypt some portion of the message. When the message is received, the receiver uses the sender’s( )key tp decipher the digital signature to verify the sender's identity.

- (A) host

- (B) terminal

- (C) sending

- (D) receiving

- (A) plain

- (B) cipher

- (C) public

- (D) private

- (A) plain

- (B) cipher

- (C) public

- (D) private

- (A) interpretation

- (B) signatures

- (C) encryption

- (D) decryption

- (A) plain

- (B) cipher

- (C) public

- (D) private

答案与解析

- 试题难度:一般

- 知识点:计算机专业英语>网络专业英语

- 试题答案:[['C'],['A'],['D'],['B'],['C']]

- 试题解析:对称密钥或私钥的加密基于通信双方共享的密匙。发送方使用密匙进行数学操作来将明文变成密文。接收方使用同样的密匙将密文解析为明文。非对称密钥或公钥的加密针对用户使用两种不同的密钥:一种是用户的专用私钥;另一种是一个任何用户都可见的通讯公钥。私钥和公钥在数学上都和加密算法有关。根据所实施的通信服务本质的不同,一个密钥用来加密而另一个用来解密。另外,公钥加密技术允许消息中添加数字签名。当这则消息被接受时,接受者使用发送者的密钥来解析数字签名,以识别发送者的身份。