201511评测上午真题

第 1 题

CPU响应DMA请求是在( )结束时。

- (A) 一条指令执行

- (B) 一段程序

- (C) 一个时钟周期

- (D) 一个总线周期

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>其它

- 试题答案:[['D']]

- 试题解析:指令周期(Instruction Cycle):取出并执行一条指令的时间。

总线周期(BUS Cycle):也就是一个访存储器或I/O端口操作所用的时间。

时钟周期(Clock Cycle):又称震荡周期,是处理操作的最基本单位。(晶振频率的倒数)

指令周期、总线周期和时钟周期之间的关系:一个指令周期由若干个总线周期组成,而一个总线周期时间又包含有若干个时钟周期。

一个总线周期包含一个(只有取址周期)或多个机器周期。

CPU响应DMA是在一个机器周期结束时。

机器周期:完成一个基本操作的时间单元,如取指周期、取数周期。

结合本题来看,选项D是最合适的选择。

第 2 题

虚拟存储体系是由( )两线存储器构成。

- (A) 主存,辅存

- (B) 寄存器,Cache

- (C) 寄存器,主体

- (D) Cache,主存

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>多级存储体系

- 试题答案:[['A']]

- 试题解析:虚拟存储器的基本思路:作业在提交时,先全部进入辅助存储器,作业投入运行时,将作用中当前使用的部分先装入主存储器,其余暂时不用的部分先存放在作为主存扩充的辅助存储器中,待用到这些信息时,再由系统自动把它们装入到主存储器中。

第 3 题

浮点数能够表示的数的范围是由其( )的位数决定的。

- (A) 尾数

- (B) 阶码

- (C) 数符

- (D) 阶符

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>数据的表示

- 试题答案:[[B]]

- 试题解析:浮点数所能表示的数值范围主要由阶码决定,所表示数值的精度则由尾数决定

第 4 题

在机器指令的地址段中,直接指出操作数本身的寻址方式称为( )。

- (A) 隐含寻址

- (B) 寄存器寻址

- (C) 立即寻址

- (D) 直接寻址

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>寻址方式

- 试题答案:[['C']]

- 试题解析:立即寻址:是一种特殊的寻址方式,指令中在操作码字段后面的部分不是通常意义上的操作数地址,而是操作数本身,也就是说数据就包含在指令中,只要取出指令,也就取出了可以立即使用的操作数。

立即寻址的特点:在取指令时,操作码和操作数被同时取出,不必再次访问主存,从而提高了指令的执行速度。但是,因为操作数是指令的一部分,不能被修改,而且立即数的大小受到指令长度的限制,所以这种寻址方式灵活性最差。

直接寻址点:在直接寻址中,指令中地址码字段给出的地址A就是操作数的有效地址,即形式地址等于有效地址。

直接寻址的特点:不需作任何寻址运算,简单直观,也便于硬件实现,但地址空间受到指令中地址码字段位数的限制。

间接寻址:间接寻址意味着指令中给出的地址A不是操作数的地址,而是存放操作数地址的主存单元的地址,简称操作数地址的地址。

间接寻址的特点:非常灵活,能扩大了寻址范围,可用指令中的短地址访问大的主存空间;另外可将主存单元作为程序的地址指针,用以指示操作数在主存中的位置。当操作数的地址需要改变时,不必修改指令,只需修改存放有效地址的那个主存单元的内容即可。但是,间接寻址在取指之后至少需要两次访问主存才能取出操作数,降低了取操作数的速度。

寄存器寻址:寄存器寻址指令的地址码部分给出了某一个通用寄存器的编号Ri,这个指定的寄存器中存放着操作数。

寄存器寻址的特点:一是从寄存器中存取数据比从主存中存取数据要快得多;二是由于寄存器的数量较少, 其地址码字段比主存单元地址字段短得多。因此这种方式可以缩短指令长度,提高指令的执行速度,几乎所有的计算机都使用了寄存器寻址方式。

第 5 题

内存按字节编址从B3000H到DABFFH的区域其存储容量为( )。

- (A) 123KB

- (B) 159KB

- (C) 163KB

- (D) 194KB

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>数据的表示

- 试题答案:[['B']]

- 试题解析:内存按字节编址从B3000H到DABFFH,一共有159个存储单元:

DABFFH-B3000H+1=27C00H=10 0111 1100 0000 0000 (二进制)=10 0111 11 K(二进制)=159K 个存储单元

由于本题是按字节编址,即每一个存储单元是一个字节,所以其存储容量为159KB

第 6 题

编译器和解释器是两种基本上的高级语言处理程序。编译器对高级语言源程序的处理过程可以划分为词法法分析,语法分析,语义分析,中间代码生成,代码优化,目标代码生成等阶段,其中,( )并不是每个编译器都必需的。

- (A) 词法分析各语法分析

- (B) 语义分析和中间代码生成

- (C) 中间代码生成和代码优化

- (D) 代码优化和目标代码生成

答案与解析

- 试题难度:一般

- 知识点:程序设计语言>编译与解释

- 试题答案:[[C]]

- 试题解析:编译器:将源程序翻译成目标语言程序,然后再计算机上运行目标程序;编译方式下,机器上运行的是与源程序等价的目标程序,源程序和编译程序都不再参与目标程序的执行过程

因此,在编译过程中:词法分析;语法分析;语义分析;目标代码生成是必须的。

第 7 题

表达式采用逆波兰式表示时,利用( )进行求值。

- (A) 栈

- (B) 队列

- (C) 符号表

- (D) 散列表

答案与解析

- 试题难度:一般

- 知识点:程序设计语言>后缀表达式

- 试题答案:[[A]]

- 试题解析:表达式求值是程序设计语言编译中的一个最基本问题。其实现方法是栈。

第 8 题

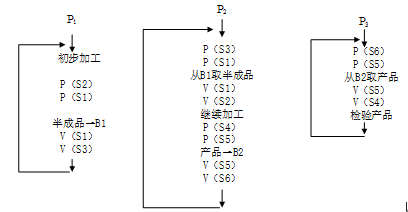

某企业的生产流水线上有2名工人P1 和P2,1名检验员P3.P1将初步加工的半成品放入半成品箱B1,P2从半成品箱B1取出继续加工,加工好的产品放入成品箱B2,P3从成品箱B2取出产品检验。假设B1可存放N件半成品B2可存放M件产品,并且设置6个信号量S1、S2、S3、S4、S5和S6,且S3和S6的初值都为0,采用PV操作实现P1 P2和P3的同步模型如下图所示,则信号量S1和S5( )S2 、S4的初值分别为( )。

- (A) 分别为同步信号量和互斥信号量,初值分别为0和1

- (B) 都是同步信号量,其初值分别为0和0

- (C) 都是互斥信号量,其初值分别为1和1

- (D) 都是互斥信号量,其初值分别为0和1

- (A) n,0

- (B) m,0

- (C) m,n

- (D) n,m

答案与解析

- 试题难度:一般

- 知识点:操作系统>信号量与PV操作

- 试题答案:[['C'],['D']]

- 试题解析:对于B1每次执行前都只P(S1),访问完B1后,执行V(S1),从这种结构来看,P(S1)……V(S1)的作用是:保证进程只有一个同时访问B1,所以S1应为互斥信号量,其初始值应为1;同样S5应该与S1类似

在将物品放入B1前执行P(S2),再从B1取走物品后执行V(S2),说明该信号量S2应为同步信号量,执行P(S2)时先判定B1中是否有存储空间,如果有则放入物品,没有则进行等待;V(S2),是在从B1拿走物品后执行,即:当从B1中取出1件商品后,B1就有一个空间,接下来通过V(S2)来唤醒队列中等待向B1中放物品的进程。由于B1可以放n件物品,所以S2应该为n;S4与S2相似,所以S2应该为m。

第 9 题

在支持多线程的操系统中,假设进程P创建了若干个线程,那么( )是不能被这些线程共享的。

- (A) 该进程中打开的文件

- (B) 该进程的代码段

- (C) 该进程中某线程的栈指针

- (D) 该进程的全局变量

答案与解析

- 试题难度:容易

- 知识点:操作系统>其它

- 试题答案:[['C']]

- 试题解析:线程是进程中的一个实体,是系统独立分配和调度的基本单位。线程基本上不拥有资源,只拥有一点运行中必不可少的资源(如:程序计数器、一组寄存器和栈),其他的资源可以与同一进程中其他线程共享。结合本题选项来看,只有选项C是线程独有不能被共享的。

第 10 题

软件设计师王某在其公司的某一综合楼信息管理系统软件开发工作中承担了大部分程序设计工作,该系统交付用户后,投入试运行后,王某离职离开公司,并带走了该综合信息管理系统的源程序,拒不交还公司,王某认为,综合信息管理系统的源程序是他独立完成的,他是综合信息系统源程序的软件著作权人,王某的行为( )。

- (A) 侵犯了公司的软件著作权

- (B) 未侵犯了公司的软件著作权

- (C) 侵犯了公司的商业秘密权

- (D) 不涉及侵犯了公司的软件著作权

答案与解析

- 试题难度:容易

- 知识点:法律法规与标准化>侵权判断

- 试题答案:[[A]]

- 试题解析:综合楼信息管理系统是王某完成所在岗位工作的产物,属于职务作品,职务作品著作权应该为公司拥有,王某享有署名权。所以,本题中王某侵犯了公司的著作权。

第 11 题

颜色深度是表达单个像素的颜色或灰度所占的位数(bit),若每个像素具人有8位的颜色深度,则可表示( )种不同的颜色。

- (A) 8

- (B) 64

- (C) 256

- (D) 512

答案与解析

- 试题难度:容易

- 知识点:多媒体基础>其它

- 试题答案:[[C]]

- 试题解析:图像深度:是指存储每个像素所用的位数,是用来度量图像的色彩分辨率的,如果一幅图像的图像深度为8位,则该图像的最多颜色数或者灰度级为28种。

第 12 题

视觉上的颜色可用亮度,色调和饱和度三个特征来描述,其中饱和度是指颜色的( )。

- (A) 种数

- (B) 纯度

- (C) 感觉

- (D) 存储量

答案与解析

- 试题难度:容易

- 知识点:多媒体基础>其它

- 试题答案:[[B]]

- 试题解析:色饱和度是指某一颜色的深浅程度(或者浓度),色饱和度表示播放的光的彩色鲜艳度,取决于彩色中的灰度,灰度越高,色彩饱和度即越低,反之亦然。其数值为百分比,介于0 - 100%之间。纯白,灰色,纯黑的色彩饱和度为0,而纯彩色光的饱和度则为100%。

第 13 题

( )不属于主动攻击。

- (A) 流量分析

- (B) 重放

- (C) IP地址欺骗

- (D) 拒绝服务

答案与解析

- 试题难度:一般

- 知识点:信息安全>网络攻击

- 试题答案:[['A']]

- 试题解析:IP地址欺骗是指行动产生的IP数据包为伪造的源IP地址,以便冒充其他系统或发件人的身份。

重放:当一个消息或部分消息为了产生非授权效果而被重复时,出现重放。

拒绝服务:当一个实体不能执行它的正常功能,或它的动作妨碍了别的实体执行它们的正常功能的时候,便发生服务拒绝。

流量分析:是指使用相关工具收集网络通信情况,并对其进行分析。

因此:B、C、D属于主动攻击。

第 14 题

防火墙不具备( )功能。

- (A) 包过滤

- (B) 查毒

- (C) 记录访问过程

- (D) 代理

答案与解析

- 试题难度:一般

- 知识点:信息安全>防火墙技术

- 试题答案:[['B']]

- 试题解析:主要体现在如下方面:

1. 包过滤

包过滤是防火墙所要实现的最基本功能,现在的防火墙已经由最初的地址、端口判定控制,发展到判断通信报文协议头的各部分,以及通信协议的应用层命令、内容、用户认证、用户规则甚至状态检测等等。

2. 审计和报警机制

在防火墙结合网络配置和安全策略对相关数据分析完成以后,就要做出接受、拒绝、丢弃或加密等决定。如果某个访问违反安全策略,审计和报警机制开始起作用,并作记录和报告。审计是一种重要的安全举措,用以监控通信行为和完善安全策略,检查安全漏洞和错误配置。报警机制是在有通信违反相关安全策略后,防火墙可以有多种方式及时向管理员进行报警,如声音、邮件、电话、手机短信息等。

3.Proxy(代理)

在防火墙代理服务中,主要有如下两种实现方式:

透明代理(Transparent proxy)

透明代理是指内部网络主机需要访问外部网络主机时,不需要做任何设置,完全意识不到防火墙的存在。其基本原理是防火墙截取内部网络主机与外部网络通信,由防火墙本身完成与外部网络主机通信,然后把结果传回给发出通信连接的内部网络主机,在这个过程中,无论内部网络主机还是外部网络主机都意识不到它们其实是在和防火墙通信。而从外部网络只能看到防火墙,这就隐藏了内部网络,提高了安全性。

传统代理

传统代理工作原理与透明代理相似,所不同的是它需要在客户端设置代理服务器。如前所述,代理能实现较高的安全性,不足之处是响应变慢。

4.流量控制(带宽管理)和统计分析、流量计费

流量控制可以分为基于IP地址的控制和基于用户的控制。基于IP地址的控制是对通过防火墙各个网络接口的流量进行控制,基于用户的控制是通过用户登录来控制每个用户的流量,从而防止某些应用或用户占用过多的资源。并且通过流量控制可以保证重要用户和重要接口的连接。

第 15 题

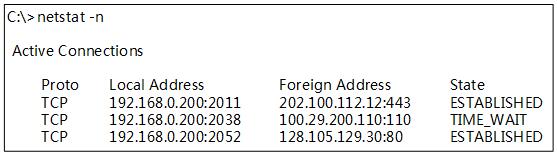

如下图所示,从输出的信息中可以确定的是信息是( )。

- (A) 本地主机正在使用的端口的公共端口号

- (B) 192.168.0.200正在与128.105.129.30建立连接

- (C) 本地主机与202.100.112.12建立安全连接

- (D) 本地主正在与100.29.200.110建立连接

答案与解析

- 试题难度:一般

- 知识点:计算机网络>IP地址与子网划分

- 试题答案:[['C']]

- 试题解析:TIME_WAIT状态的作用 :主动关闭的Socket端会进入TIME_WAIT状态,并且持续2MSL时间长度,MSL就是maximum segment lifetime(最大分节生命期),这是一个IP数据包能在互联网上生存的最长时间,超过这个时间将在网络中消失。MSL在RFC 1122上建议是2分钟,而源自berkeley的TCP实现传统上使用30秒,因而,TIME_WAIT状态一般维持在1-4分钟。

ESTABLISHED:表示连接已经建立了。

本题中:192.168.0.200与128.105.129.30和202.100.112.12都建立了连接,其中443表示是采用加密的Https协议,80端口表示采用了Http协议。

192.168.0.200与100.29.200.110应该为192.168.0.200主动关闭的状态。

第 16 题

数据库系统通常采用三级模式结构.外模式,模式和内模式,这三级模式分别对应的数据库的( )。

- (A) 基本表,存储文件和视图

- (B) 视图,基本表和存储文件

- (C) 基本表 ,视图和存储文件

- (D) 视图,存储文件和基本表

答案与解析

- 试题难度:一般

- 知识点:数据库系统>数据库模式

- 试题答案:[['B']]

- 试题解析:数据库三级模式结构与关系数据库对象的对应关系为:

外模式——视图

模式——基本表

内模式——存储文件

第 17 题

在数据库逻辑设计阶段,若实体中存在多值属性,那么将E-R图转为关系模式时( )得到的关系模式属于4NF。

- (A) 将所有多值属性组成一个关系模式

- (B) 使多值属性不在关系模式中出现

- (C) 将实体的码分别和每个多值属性独立构成一个关系模式

- (D) 将多值属性各其他属性一起构与该实体对应的关系模式

答案与解析

- 试题难度:一般

- 知识点:数据库系统>规范化理论

- 试题答案:[['C']]

- 试题解析:4NF:若关系模式R属于1NF,R的每个非平凡多值依赖X→→Y且Y不属于X时,X必含有码,则关系模式R(U,F)属于4NF;

对于本题中存在多值属性的情况,应该将该实体的码和相关的多值属性独立构成一个关系模式。

第 18 题

在分布式数据库中有分片透明,复制透明,位置透明和逻辑透明等基本概念,其中,( )是指局部数据模型透明,即用户或应用程序无需知道局部使用是哪种数据模型,( )是指用户或应用程序不需要知道逻辑上访问的表是怎么分块存储的。

- (A) 分片透明

- (B) 复制透明

- (C) 位置透明

- (D) 逻辑透明

- (A) 分片透明

- (B) 复制透明

- (C) 位置透明

- (D) 逻辑透明

答案与解析

- 试题难度:一般

- 知识点:数据库系统>分布式数据库

- 试题答案:[['D'],['A']]

- 试题解析:分片透明:是指用户不必关系数据是如何分片的,它们对数据的操作在全局关系上进行,即关系如何分片对用户是透明的,因此,当分片改变时应用程序可以不变。分片透明性是最高层次的透明性,如果用户能在全局关系一级操作,则数据如何分布,如何存储等细节自不必关系,其应用程序的编写与集中式数据库相同。

复制透明:用户不用关心数据库在网络中各个节点的复制情况,被复制的数据的更新都由系统自动完成。在分布式数据库系统中,可以把一个场地的数据复制到其他场地存放,应用程序可以使用复制到本地的数据在本地完成分布式操作,避免通过网络传输数据,提高了系统的运行和查询效率。但是对于复制数据的更新操作,就要涉及到对所有复制数据的更新。

位置透明:是指用户不必知道所操作的数据放在何处,即数据分配到哪个或哪些站点存储对用户是透明的。

局部映像透明性(逻辑透明)是最低层次的透明性,该透明性提供数据到局部数据库的映像,即用户不必关系局部DBMS支持哪种数据模型、使用哪种数据操纵语言,数据模型和操纵语言的转换是由系统完成的。因此,局部映像透明性对异构型和同构异质的分布式数据库系统是非常重要的。

第 19 题

设有关系模式R(A1,A2,A3,A4,A5,A6),其中:函数依赖集F={A1→A2,A1A3→A4,A5A6→A1,A2A5→A6,A3A5→A6},则( )关系模式R 的一个主键,R规范化程度最高达到( )。

- (A) A1A4

- (B) A2A4

- (C) A3A5

- (D) A4A5

- (A) 1NF

- (B) 2NF

- (C) 3NF

- (D) BCNF

答案与解析

- 试题难度:一般

- 知识点:数据库系统>规范化理论

- 试题答案:[['C'],['B']]

- 试题解析:求候选码:关系模式码的确定,设关系模式R<U,F>:1、首先应该找出F中所有的决定因素,即找出出现在函数依赖规则中“→”左边的所有属性,组成集合U1;2、再从U1中找出一个属性或属性组K,运用Armstrong公理系统及推论,使得K→U,而K真子集K′→U不成立;这样就得到了关系模式R的一个候选码,找遍U1属性的所有组合,重复过程(2),最终得到关系模式R的所有候选码。

在本题中 U1={ A1、A2、A3、A5、A6}

A3A5→A6,A5A6→A1 利用伪传递率:A3A5→A1,A1→A2利用传递率:A3A5→A2

A3A5→A1,A1A3→A4利用伪传递率:A3A5→A4

因此A3A5→{ A1,A2,A3,A4,A5,A6}

注:Armstrong公理系统及推论如下:

自反律:若Y⊆X⊆U,则X→Y为F所逻辑蕴含

增广律:若X→Y为F所逻辑蕴含,且Z⊆U,则XZ→YZ为F所逻辑蕴含

传递律:若X→Y和Y→Z为F所逻辑蕴含,则X→Z为F所逻辑蕴含

合并规则:若X→Y, X→Z,则X→YZ为F所蕴涵

伪传递率:若X→Y, WY→Z,则XW→Z为F所蕴涵

分解规则:若X→Y,Z⊆Y,则X→Z为F所蕴涵

由于函数依赖中存在传递依赖,所以不满足3NF的要求

第 20 题

POP3协议采用( )模式,客户端代理与POP3服务器通过建立( )连接来传送据。

- (A) Browser/Server

- (B) Client/Server

- (C) Peer to Peer

- (D) Peer to Server

- (A) TCP

- (B) UDP

- (C) P2P

- (D) IP

答案与解析

- 试题难度:一般

- 知识点:计算机网络>TCP/IP协议族

- 试题答案:[[B],[A]]

- 试题解析:POP适用于C/S结构的脱机模型的电子邮件协议,目前已发到第三版,称POP3

POP3协议在TCP/110端口上等待客户连接请求

第 21 题

如果在查找路由表时发现有多个选项匹配,那么应该根据( )原则进行选择,假设路由表有4全表项如下所示,那么与地址139.17.179.92匹配的表项是( )。

- (A) 包含匹配

- (B) 恰当匹配

- (C) 最长匹配

- (D) 最短匹配

- (A) 139.17.145.32

- (B) 139.17.145.64

- (C) 139.17.147.64

- (D) 139.17.177.64

答案与解析

- 试题难度:一般

- 知识点:计算机网络>IP地址与子网划分

- 试题答案:[[C],[D]]

- 试题解析:路由器选路原则——最长匹配:匹配那条对目标网络知道最精确的路由条目,即掩码最长的那条路由

与139.17.179.92IP地址前面位数相同最多的是D选项

1011 0011(179)

1001 0011(147)

1001 0001(145)

第 22 题

在层次化局域网模型中,以下关于核心层的描述,正确的是( )。

- (A) 为了保障安全性,对分组要进行有效性检查

- (B) 将分组从一个区域高速地转发到另一个区域

- (C) 由多台二,三层交换机组成

- (D) 提供多条路径来缓解通信瓶颈

答案与解析

- 试题难度:一般

- 知识点:计算机网络>其它

- 试题答案:[['B']]

- 试题解析:网络三层核心层、汇聚层、接入层的作用

核心层:核心层的功能主要是实现骨干网络之间的优化传输,骨干层设计任务的重点通常是冗余能力、可靠性和高速的传输。网络的控制功能最好尽量的少在骨干层上实施。核心层一直被认为是所有流量的最终承受者和汇聚者,所以对核心层的设计以及网络设备的要求十分严格。核心层设备将占投资的主要部分。

汇聚层:汇聚层的功能主要是连接接入层节点和核心层中心。汇聚层设计为连接本地的逻辑中心,仍需要较高的性能和比较丰富的功能。

接入层:我们在核心层和汇聚层的设计中主要考虑的是网络性能和功能性要高,那么我们在接入层设计上主张使用性能价格比高的设备。接入层是最终用户(教师、学生) 与网络的接口,它应该提供即插即用的特性,同时应该非常易于使用和维护。当然我们也应该考虑端口密度的问题。

第 23 题

算术表达示a+b-cd的后缀式是( )(-、+、表示算术的减,加,乘运算,运算符的优先级和结合性遵循惯例)。

- (A) ab+cd*-

- (B) abc+-d*

- (C) abcd+-*

- (D) ab+c-d*

答案与解析

- 试题难度:一般

- 知识点:程序设计语言>后缀表达式

- 试题答案:[[A]]

- 试题解析:按照运算符的优先级对所有的运算单位加括号:本题的优先级应该为、+、- 变化后的表示式变为:((a+b)-(cd))

把运算符号移动到对应的括号后面:((ab)+(cd))-

把括号去掉:ab+cd-

第 24 题

函数f()、g()的定义如下所示,已知调用f时传递给其形参x的值是10,若以传值方式调用g,刚函数f的返回值为( )。

- (A) 10

- (B) 15

- (C) 25

- (D) 30

答案与解析

- 试题难度:一般

- 知识点:程序设计语言>传值与传址

- 试题答案:[['C']]

- 试题解析:在过程(或函数)首部声明的参数成为形式参数,简称形参;过程(或函数)调用时的参数称为实际参数,简称实参。

传值调用以实参向形式参数传递相应类型的指,在这种方式下,形式参数不能向实际参数返回信息。

引用调用将实际参数的地址传递给形式参数,使得形参的地址就是对应的实参的地址

本题中,由于是采用传值方式,当调用g()时,其操作不会影响到X 在f()中的值,所以本题x为10,y为15 x + y=25

第 25 题

当用户需求不清晰,需求经常发生变化,系统规模不太大时,最适宜采用软件开发方法是( )。

- (A) 结构化

- (B) 原型

- (C) 面向对象

- (D) 敏捷

答案与解析

- 试题难度:一般

- 知识点:软件工程>开发模型

- 试题答案:[['B']]

- 试题解析:原型:需求不明确,动态变化的项目(如界面的开发)

面向对象技术是一种以对象为基础,以事件或消息来驱动对象执行处理的程序设计技术。它以数据为中心而不是以功能为中心来描述系统,数据相对于功能而言具有更强的稳定性。它将数据和对数据的操作封装在一起,作为一个整体来处理,采用数据抽象和信息隐蔽技术,将这个整体抽象成一种新的数据类型——类,并且考虑不同类之间的联系和类的重用性。类的集成度越高,就越适合大型应用程序的开发。另一方面,面向对象程序的控制流程由运行时各种事件的实际发生来触发,而不再由预定顺序来决定,更符合实际。事件驱动程序的执行围绕消息的产生与处理,靠消息循环机制来实现。在实际编程时可以采用搭积木的方式来组织程序,站在“巨人”的肩上实现自己的目标。面向对象程序的设计方法使得程序结构清晰、简单,提高了代码的重用性,有效减少了程序的维护量,提高了软件的开发效率。

结构化:基本思想是:用系统的思想,系统工程的方法,按用户至上的原则,结构化、模块化、自顶向下对信息系统进行分析与设计;严格区分工作阶段,每阶段有任务和结果; 强调系统开发过程的整体性和全局性; 系统开发过程工程化,文档资料标准化。

敏捷开发以用户的需求进化为核心,采用迭代、循序渐进的方法进行软件开发。在敏捷开发中,软件项目在构建初期被切分成多个子项目,各个子项目的成果都经过测试,具备可视、可集成和可运行使用的特征。换言之,就是把一个大项目分为多个相互联系,但也可独立运行的小项目,并分别完成,在此过程中软件一直处于可使用状态。

第 26 题

在结构化分析方法中,利用分层数据流图对系统功能建模,以下关于分层数据流图的叙述中,不正确的是( )。采用数据字典为数据流图中的每个数据流、文件、加工以及组成数据流或文件的数据项进行说明,其条目不包括( )。

- (A) 顶层的数据流图只有一个加工,即要开的软件系统

- (B) 在整套分层数据流图中,每个数据存储应该有加工对其进行读操作,有加工对其进行写操作

- (C) 一个加工的输入数据流和输出数据流可以同名

- (D) 每个加工至少有一个输入数据流和一个输出数据流

- (A) 数据流

- (B) 外部实体

- (C) 数据项

- (D) 基本加工

答案与解析

- 试题难度:一般

- 知识点:软件工程>需求分析

- 试题答案:[['C'],['B']]

- 试题解析:数据流图的注意事项:

适当地为数据流、加工、数据存储、外部实体命名,名字应反映该成分的实际含义,避免空洞的名字。

画数据流而不要画控制流。

每条数据流的输入或者输出是加工。

一个加工的输出数据流不应与输入数据流同名,即使它们的组成成分相同。

允许一个加工有多条数据流流向另一个加工,也允许一个加工有两个相同的输出数据流流向两个不同的加工。

保持父图与子图平衡。

在自顶向下的分解过程中,若一个数据存储首次出现时,只与一个加工有关,那么数据存储应作为这个加工的内部文件而不必画出。

保持数据守恒,也就是说:一个加工所有输出数据流中的数据必须能从该加工的输入数据流中直接获得,或者通过该加工能产生的数据。

每个加工必须既有输入数据流,又有输出数据流。

在整套数据流图中,每个数据存储必须既有读的数据流,又有写的数据流。但在某一张子图中可能只有读没有写,或者只有写没有读。

数据字典是为数据流图中的每个数据流、文件、加工,以及组成数据流或文件的数据项作出说明。

数据字典有以下4类条目:数据流、数据项、数据存储和基本加工。

第 27 题

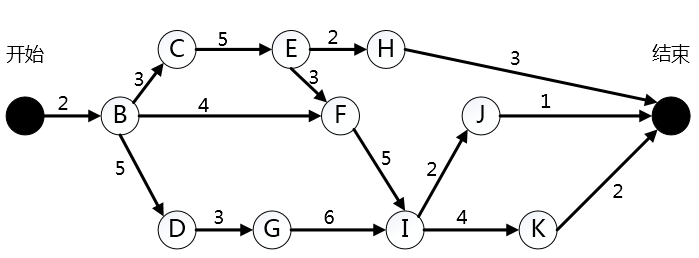

下图是一个软件项目的活动图,其中项点表示项目的里程碑,连接顶点的边表示包含的活动,则完成该项目的最少时间为( )天,活动BD最多可以晚开始( )天而不会影响整个项目的进度。

- (A) 15

- (B) 21

- (C) 22

- (D) 24

- (A) 2

- (B) 3

- (C) 5

- (D) 9

答案与解析

- 试题难度:一般

- 知识点:项目管理>Gant图与Pert图

- 试题答案:[['D'],['A']]

- 试题解析:项目完成的最少时间由关键路径决定,关键路径就是项目中耗时最长的路径,本题中好时最长的路径为:→B→C→E→F→I→K→ 该路径耗时为:2+3+5+3+5+4+2=24

活动最晚可以多久开始而不影响项目的关键路径,称为松弛时间,本题中经由BD活动的路径有:→B→D→G→I→J→ 路径耗时为:19 →B→D→G→I→K→ 路径耗时为:22

所以经由BD路径最长耗时是22,用关键路径24-减去最长的路径22=2即为松弛时间

第 28 题

开发过程中以用户需求为动力,以对象作为驱动,( )适合于面向对象的开发方法。

- (A) 瀑布

- (B) 原型

- (C) 螺旋

- (D) 喷泉

答案与解析

- 试题难度:一般

- 知识点:软件工程>软件开发方法

- 试题答案:[[D]]

- 试题解析:喷泉模型是一种以用户需求为动力,以对象作为驱动的模型,适合于面向对象的开发方法。它克服了瀑布模型不支持软件重用和多项开发活动集成的局限性。喷泉模型使开发过程具有迭代性和无间隙性。迭代意味着模型中的开发活动常常需要重复多次,在迭代过程中不断地完善软件系统。无间隙是指在开发活动之间不存在明显的边界

第 29 题

以下关于极限编程XP的叙述中,不正确的是( )。

- (A) 由价值观,原则,实践和行为四个部分组成

- (B) 每个不同的项目都需要一套不同的策略,约定和方法论

- (C) 有四个价值观,即沟通,简单性,反馈和勇气

- (D) 有五大原则,即快速反馈,简单性假设,逐步修改,提倡更改和优质工作

答案与解析

- 试题难度:一般

- 知识点:软件工程>软件开发方法

- 试题答案:[['B']]

- 试题解析:极限编程是一个轻量级的、灵巧的软件开发方法;同时它也是一个非常严谨和周密的方法。它的基础和价值观是交流、朴素、反馈和勇气;即,任何一个软件项目都可以从四个方面入手进行改善:加强交流;从简单做起;寻求反馈;勇于实事求是。XP是一种近螺旋式的开发方法,它将复杂的开发过程分解为一个个相对比较简单的小周期;通过积极的交流、反馈以及其他一系列的方法,开发人员和客户可以非常清楚开发进度、变化、待解决的问题和潜在的困难等,并根据实际情况及时地调整开发过程。

B选项是水晶法的内容。

因此,本题应该选择B

第 30 题

以下关于分层体系结构的叙述中不正确的是( )。

- (A) 可以很好的表示软件系统的不同抽象层次

- (B) 对每个层的修改通常只影响其相邻的两层

- (C) 将需求定义到多层上很容易

- (D) 有利于开发任务的分工

答案与解析

- 试题难度:一般

- 知识点:软件工程>其它

- 试题答案:[['C']]

- 试题解析:优点:

这种风格支持基于可增加抽象层的设计,允许将一个复杂问题分解成一个增量步骤序列的实现。

不同的层次处于不同的抽象级别:

越靠近底层,抽象级别越高;

超靠近顶层,抽象级别越低;

由于每一层最多只影响两层,同时只要给相邻层提供相同的接口,允许每层用不同的方法实现,同样为软件复用提供了强大的支持。

缺点:

并不是每个系统都可以很容易地划分为分层的模式。

很难找到一个合适的、正确的层次抽象方法。

第 31 题

以下关于模块耦合关系的叙述中,耦合程度最低的是( ),其耦合类型为( )耦合。

- (A) 模块M2根据模块M1传递如标记量的控制信息来确定M2执行哪部分语名

- (B) 模块M2直接访问块M1内部

- (C) 模块M1和模块M2用公共的数据结构

- (D) 模块M1和模块M2有部分代码是重叠的

- (A) 数据

- (B) 标记

- (C) 控制

- (D) 内容

答案与解析

- 试题难度:一般

- 知识点:软件工程>软件设计

- 试题答案:[['A'],['C']]

- 试题解析:耦合程度由低到高为:

非直接耦合:两个模块之间没有直接关系,它们的联系完全是通过主模块的控制和调用来实现的。

数据耦合:两个模块彼此间通过数据参数交换信息。

标记耦合:一组模块通过参数表传递记录信息,这个记录是某一个数据结构的子结构,而不是简单变量。

控制耦合:两个模块彼此间传递的信息中有控制信息。

外部耦合:一组模块都访问同一全局简单变量而不是同一全局数据结构,而且不是通过参数表传递该全局变量的信息。

公共耦合:两个模块之间通过一个公共的数据区域传递信息。

内容耦合:一个模块需要涉及到另一个模块的内部信息。

第 32 题

堆是一种数据结构,分为大顶堆和小顶堆两种类型,大(小)顶堆要求父元素大于等于(小于等于)其左右孩子元素。则( )是一个大顶堆结构,该堆结构用二叉树表示,其高度(或层数)为( )。

- (A) 94,31,53,23,16,27

- (B) 94,53,31,72,16,23

- (C) 16,53,23,94,31,72

- (D) 16,31,23,94,53,72

- (A) 2

- (B) 3

- (C) 4

- (D) 5

答案与解析

- 试题难度:容易

- 知识点:数据结构与算法基础>树与二叉树

- 试题答案:[['A'],['B']]

- 试题解析:最大(最小)堆是一棵每一个节点的键值都不小于(大于)其孩子(如果存在)的键值的树。大顶堆是一棵完全二叉树,同时也是一棵最大树。小顶堆是一棵完全二叉树,同时也是一棵最小树。

对于本题,首先按照层次遍历的方式将相关数据构造成一个二叉树,然后判定数的父节点是否大于子节点。

所以本题中符合大顶堆定义的是A,树的高度为3。

第 33 题

在ISO/IEC软件质量模型中,功能性是与一组功能及其指定的性质的存在有关的一组属性,其子特性不包括( )。

- (A) 适应性

- (B) 准确性

- (C) 安全性

- (D) 成熟性

答案与解析

- 试题难度:一般

- 知识点:软件质量与评价>软件质量模型

- 试题答案:[['D']]

- 试题解析:功能性:是指当软件在指定条件下使用时,软件产品满足明确和隐含要求功能的能力。

适合性:是指软件产品为指定的任务和用户目标提供一组合适的功能的能力。

准确性:是指软件产品具有所需精度的正确或相符的结果及效果的能力。

互操作性:是指软件产品与一个或更多的规定系统进行交互的能力。

保密安全性:是指软件产品保护信息和数据的能力,以示未授权的人员或系统不能阅读或修改这些信息和数据,但不拒绝授权人员或对系统对它们的访问。

功能性依从性:是指软件产品依附于同功能性相关的标准、约定、或法规以及类似规定的能力。

第 34 题

程序质量评审通常是从开发者的角度进行评审,其内容不包括( )。

- (A) 功能结构

- (B) 功能的通用性

- (C) 模块层次

- (D) 与硬件的接口

答案与解析

- 试题难度:一般

- 知识点:软件质量与评价>其它

- 试题答案:[['D']]

- 试题解析:

注本题四个选项应都为正确选项。

程序质量评审通常它是从开发者的角度进行评审,直接与开发技术有关。它着眼于软件本身的结构、与运行环境的接口、变更带来的影响而进行的评审活动。

1. 软件的结构

(1) 功能结构。在软件的各种结构中,功能结构是用户唯一能见到的结构。

需要检查的项目有:

①数据结构:包括数据名和定义;构成该数据的数据项;数据与数据间的关系。 ②功能结构:包括功能名和定义;构成该功能的子功能;功能与子功能之间的关系。 ③数据结构和功能结构之间的对应关系:包括数据元素与功能元素之间的对应关系;数据结构与功能结构的一致性。

(2) 功能的通用性。

(3) 模块的层次。

(4) 模块结构。

①控制流结构:规定了处理模块与处理模块之间的流程关系。检查处理模块之间的控制转移关系与控制转移形式(调用方式)。

②数据流结构:规定了数据模块是如何被处理模块进行加工的流程关系。检查处理模块与数据模块之间的对应关系;处理模块与数据模 块之间的存取关系,如建立、删除、查询、修改等。

③模块结构与功能结构之间的对应关系:包括功能结构与控制流结构的对应关系;功能结构与数据流结构的对应关系;每个模块的定义 (包括功能、输入与输出数据)。

(5) 处理过程的结构。处理过程是最基本的加工逻辑过程。

2. 与运行环境的接口

(1) 与硬件的接口。

(2) 与用户的接口。

随着软件运行环境的变更,软件的规格也在跟着不断地变更。运行环境变更时的影响范围,需要从以下三个方面来分析:

(1) 与运行环境的接口。

(2) 在每项设计工程规格内的影响。

(3) 在设计工程相互间的影响。

第 35 题

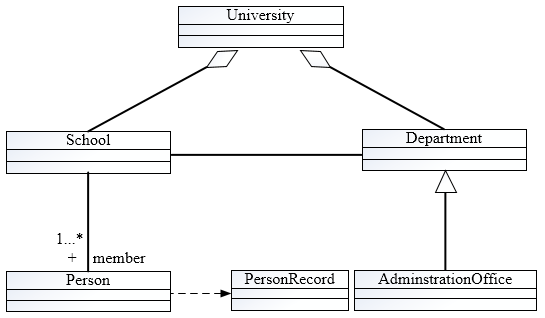

在面向对象分析和设计中,用类图给出的静态设计视图,其应用场合不包括( )。下图是一个UML类图,其中类University和类School之间是( )关系,类Person和类PersonRecord之间是( )关系,表示Person与PersonRecord( )。

- (A) 对系统的词汇建模

- (B) 对简单的协作建模

- (C) 对逻辑数据库模式建模

- (D) 对系统的需求建模

- (A) 依赖

- (B) 关联

- (C) 聚集

- (D) 泛化

- (A) 依赖

- (B) 关联

- (C) 聚集

- (D) 泛化

- (A) 这间的语义关系,其中PersonRecord发生变化会影响Person的语义

- (B) 之间的一种结构关系,描述了一组链,即对象之间的连接

- (C) 是整体和部分的关系

- (D) 是一般和特殊的关系

答案与解析

- 试题难度:一般

- 知识点:面向对象>UML

- 试题答案:[['D'],['C'],['A'],['A']]

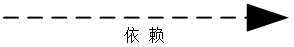

- 试题解析:依赖:是两个事物间的语义关系,其中一个事物(独立事物)发生变化会影响另一个事物的语义

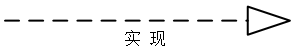

实现:是类元之间的语义关系,其中的一个类元指定了由另一个类元保证执行的契约

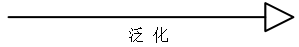

泛化:是一种特殊/一般关系,特殊元素(子元素)的对象可替代一般元素(父元素)的对象

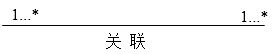

关联:是一种结构关系,描述了一组链,链是对象之间的链接

关联:是一种结构关系,描述了一组链,链是对象之间的链接

聚集:是一种特殊的类型关联,描述了整体和部分间的结构关系

第 36 题

软件复杂性是指理解和处理软件的难易程度。其度量参数不包括( )。

- (A) 规模

- (B) 类型

- (C) 结构

- (D) 难度

答案与解析

- 试题难度:一般

- 知识点:软件质量与评价>软件质量模型

- 试题答案:[['B']]

- 试题解析:软件复杂性度量的参数很多,主要有:

规模:即总共的指令数,或源程序行数。

难度:通常由程序中出现的操作数的数目所决定的量来表示。

结构:通常用于程序结构有关的度量来表示。

智能度:即算法的难易程度。

第 37 题

对现有软件系统中一些数据处理的算法进行改进,以提高效率,从而更快地响应用户服务要求。这种行为属于( )维护。

- (A) 正确性

- (B) 适应性

- (C) 完善性

- (D) 预防性

答案与解析

- 试题难度:容易

- 知识点:软件工程>软件维护类型

- 试题答案:[['C']]

- 试题解析:改正性维护:指维护人员理解软件的结构、接口、功能和内部过程的难易程度。

适应性维护:是指为了适用变化了的环境而修改软件的活动。

完善性维护:是指为了扩充或完善原有软件的功能或性能而修改软件的活动。

预防性维护:是指为了提高软件的可维护性和可靠性、为未来的进一步改进打下基础而修改软件的活动。

第 38 题

软件测试的对象包括( )。

①需求规格说明

②概要设计文档

③软件测试报告

④软件代码

⑤用户手册

⑥软件开发人员

- (A) ①②③④⑤⑥

- (B) ①②③④⑤

- (C) ①②④

- (D) ①②③④

答案与解析

- 试题难度:一般

- 知识点:软件测试基础>软件测试的对象

- 试题答案:[[B]]

- 试题解析:软件测试的对象是软件,软件包括程序、数据和文档。

第 39 题

以下不属于系统测试的是( )。

①单元测试

②集成测试

③安全性测试

④可靠性测试

⑤确认测试

⑥验证测试

- (A) ①②③④⑤⑥

- (B) ①②③④

- (C) ①②⑤⑥

- (D) ①②④⑤⑥

答案与解析

- 试题难度:一般

- 知识点:软件测试基础>软件测试策略(开发阶段)

- 试题答案:[[C]]

- 试题解析:系统测试是为验证和确认系统是否达到其原始目标,而对集成的硬件和软件系统进行的测试。系统测试是在真实或模拟系统运行的环境下,检查完整的程序系统能否和系统(包括硬件、外设、网络和系统软件、支持平台等)正确配置、连接,并满足用户需求.

常见的系统测试主要有以下内容:

(1)恢复测试。监测系统的容错能力

(2)安全性测试。检测系统的安全机制、保密措施是否完善,主要是为了检验系统的防范能力

(3)压力测试。也称为强度测试,是对系统在异常情况下的承受能力的测试,是检查系统在极限状态下运行时,性能下降的幅度是否在允许的范围内

(4)性能测试。检查系统是否满足系统设计方案说明书对性能的要求

(5)可靠性、可用性和可维护性测试

(6)安装测试

第 40 题

以下关于软件测试原则叙述中,不正确是的( )。

- (A) 测试阶段在实现阶段之后,因此实现完成后再开始进行测试

- (B) 测试用例需要完善和修订

- (C) 发现错误越多的地方应该进行更多的测试

- (D) 测试用例本身也需要测试

答案与解析

- 试题难度:容易

- 知识点:软件测试基础>软件测试的原则

- 试题答案:[[A]]

- 试题解析:软件测试的原则:

所有的软件测试都应追溯到用户的需求

尽早地和不断地进行软件测试

完全测试是不可能的,测试需要终止:

输入量太大

输出结果太多

路径组合太多

测试无法显示软件潜在的缺陷

充分注意测试中的群集现象

程序员应避免检查自己的程序(除单元测试以外)

尽量避免测试的随意性

第 41 题

一条BUG记录应该包括( )。

①编号

②bug描述

③bug级别

④bug所属模块

⑤发现人

- (A) ①②

- (B) ①②③

- (C) ①②③④

- (D) ①②③④⑤

答案与解析

- 试题难度:容易

- 知识点:软件测试基础>软件错误跟踪管理

- 试题答案:[[D]]

- 试题解析:Bug记录信息主要包括以下内容:

测试软件名称

测试版本号

测试人名称

测试事件

测试软件和硬件配置环境

发现软件错误的类型

错误的严重等级

详细步骤

必要的附图

测试注释

第 42 题

( )不属于使用软件测试工具的目的。

- (A) 帮助测试寻找问题

- (B) 协助问题的诊断

- (C) 节省测试时间

- (D) 替代手工测试

答案与解析

- 试题难度:容易

- 知识点:软件测试基础>自动化测试(优势、缺点、工具)

- 试题答案:[['D']]

- 试题解析:测试工具只能部分替代手工测试。

第 43 题

以下关于验收测试的叙述中,不正确的是( )。

- (A) 验收测试由开发方主导,用户参与

- (B) 验收测试也需要制定测试计划

- (C) 验收测试之前需要先明确验收方法

- (D) 验收测试需要给出验收通过或者不通过结论

答案与解析

- 试题难度:容易

- 知识点:软件测试基础>软件测试分类(按照开发阶段分)

- 试题答案:[['A']]

- 试题解析:验收测试是以用户为主的测试。软件开发人员和质量保证人员也应参加。由用户参加设计测试用例。使用用户界面输入测试数据,并分析测试的输出结果。一般使用生产中的实际数据进行测试。

第 44 题

以下关于黑盒测试的测试方法选择的叙述中,不正确的是( )。

- (A) 在任何情况下都要采用边界值分析法

- (B) 必要时有等价类划分法补充测试用例

- (C) 可以用错误推测法追加测试用例

- (D) 如果输入条件之前不存在组合情况,则采用因果图法

答案与解析

- 试题难度:一般

- 知识点:黑盒测试>黑盒测试的方法

- 试题答案:[['D']]

- 试题解析:因果图法适用于必须描述多种条件的组合,相应地产生多个动作的形式来考虑设计测试用例。

第 45 题

以下关于等价划分法的叙述中不正确的是( )。

- (A) 如果规定输入值string1必须是‘\0’结束,那么得到两个等价类,即有效等价类{string1|string1以‘\0’结束},无效等价类{string1|string1不以‘\0’结束}

- (B) 如果规定输入值int1取值为1、-1两个数之一,那么得到3个等价类,即有效等价类{int1|int1=1}、{int1|int1=-1},无效等价类{int1|int1≠1并且int1≠-1}

- (C) 如果规定输入值int2取值范围为-10~9,那么得到两个等价类,即有效等价类{int2|-10<=int2<=9},无效等价类{int2|int2<-10 或者int2>9}

- (D) 如果规定输入值int3为质数,那么得到两个等价类,即有效等价类{int3|int3是质数},无效等价类{int3|int3不是质数}

答案与解析

- 试题难度:一般

- 知识点:黑盒测试>等价类划分

- 试题答案:[['C']]

- 试题解析:

等价划分原则:

在输入条件规定了取值范围或值的个数的情况下,可以确定一个有效等价类和两个无效等价类。

在输入条件规定了输入值得集合或者规定了“必须如何”的条件的情况下,可以确立一个有效等价类和一个无效等价类。

在输入条件是一个布尔量的情况下,可确定一个有效等价类和一个无效等价类。

在规定了输入数据的一组值(假定n个),并且程序要对每一个输入值分别处理的情况下,可确定n个有效等价类和一个无效等价类。

在规定了输入数据必须遵守的规则的情况下,可确定一个有效等价类(符合规则)和若干个无效等价类(从不同角度违反规则)

在确知已划分的等价类中,各元素在程序处理中的方式不同的情况下,则应再将该等价类进一步地划分为更小的等价类。

选项C,输入规定了取值范围的情形,应该是一个有效等价类和两个无效等价类。

第 46 题

以下关于白盒测试的叙述中,不正确的是( )。

- (A) 满足判定覆盖一定满足语句覆盖

- (B) 满足条件覆盖一定满足判定覆盖

- (C) 满足判定条件覆盖一定满足条件覆盖

- (D) 满足条件组合覆盖一定满足判定条件覆盖

答案与解析

- 试题难度:一般

- 知识点:白盒测试>白盒测试概念

- 试题答案:[['B']]

- 试题解析:

语句覆盖(SC):使被测试程序中每条语句至少执行一次

判定覆盖(DC):使程序中的每个判定至少都获得一次“真值”或“假值”

条件覆盖(CC):使得每一判定语句中每个逻辑条件的可能值至少满足一次

条件判定组合覆盖(CDC):使得判定中每个条件的所有可能(真/假)至少出现一次,并且每个判定本身的结果(真/假)也至少出现一次

多条件覆盖(MCC):使得每个判定中条件的各种可能组合都至少出现一次;一定满足DC、CC和CDC

选项B,条件覆盖只要求条件的真假都被覆盖一次,如条件a&&b,条件可以选择FT,TF这种组合,这种组合只覆盖该判定为假的情况。

第 47 题

对于逻辑表达式((a||(b&c))||(c&&d)),需要( )个测试用例才能完成条件组合覆盖。

- (A) 4

- (B) 8

- (C) 16

- (D) 32

答案与解析

- 试题难度:一般

- 知识点:白盒测试>逻辑覆盖法

- 试题答案:[[C]]

- 试题解析:本题中&应为位运算,所以本题中的条件为:a、b&c、c、d等4个条件,所以条件组合覆盖测试用例数应为:24=16

第 48 题

为了解系统在何种服务级别下会崩溃,应进行( )。

- (A) 负载测试

- (B) 压力测试

- (C) 大数据量测试

- (D) 疲劳测试

答案与解析

- 试题难度:一般

- 知识点:负载压力测试>基础概念

- 试题答案:[['B']]

- 试题解析:负载测试:是通过逐步增加系统负载,测试系统性能的变化,并最终确定在满足性能指标的情况下,系统所能承受的最大负载量的测试,

压力测试:是通过逐步增加系统负载,测试系统性能的变化,并最终确定在什么负载条件下系统性能处于失效状态,并以此来获得系统能提供的最大服务级别的测试,

疲劳强度测试:通常采用系统稳定运行情况下能够支持的最大并发用户数,或者日常运行用户数,持续执行一段时间业务,保证达到系统疲劳强度需求的业务量,通过综合分析交易执行指标和资源监控指标,来确定系统处理最大工作量强度性能的过程,

大数据量测试:指针对某些系统存储、传输、统计、查询等业务进行的大数据量测试或者指和压力性能测试、负载性能测试、疲劳性能测试相结合的综合测试,

该题中要求了解系统在何种服务级别下会崩溃,应该进行压力测试,以确定系统在什么情况下系统性能会失效。

第 49 题

兼容性测试的测试范围包括( )。

①硬件兼容性测试

②软件兼容性测试

③数据兼容性测试

④平台兼容性测试

- (A) ①②③④

- (B) ①②③

- (C) ①②

- (D) ①

答案与解析

- 试题难度:容易

- 知识点:兼容性测试>其它

- 试题答案:[[A]]

- 试题解析:兼容性测试将验证软件与其所依赖的环境的依赖程度,包括对硬件的依赖程度,对平台软件、其他软件的依赖程度等。

包括:

硬件兼容性的测试

软件兼容性测试

数据兼容性测试

平台化软件兼容性测试

新旧系统数据迁移测试

第 50 题

以下不能作为测试结束标准的是( )。

- (A) 测试超过了预定时间

- (B) 执行完了所有测试用例但没有发现新的故障

- (C) 单位时间内查出的故障数目低于预定值

- (D) 测试人员或者其他资源不足

答案与解析

- 试题难度:一般

- 知识点:软件测试基础>其他

- 试题答案:[['D']]

- 试题解析:测试结束标准有:

用完了安排的测试时间后,测试便结束。

执行完成所有测试用例未发现错误,测试便结束。

依据测试过程中记录每单位时间内发现的错误数量,依据统计曲线可以决定是否结束测试。

第 51 题

以下属于静态测试方法的是( )。

- (A) 代码审查

- (B) 判定覆盖

- (C) 路径覆盖

- (D) 语句覆盖

答案与解析

- 试题难度:容易

- 知识点:白盒测试>代码检查法

- 试题答案:[['A']]

- 试题解析:静态测试是指不运行程序,通过人工对程序和文档进行分析与检查。

代码检查包括桌面检查、代码审查和走查,主要检查代码和设计的一致性,代码对标准的遵循、可读性,代码逻辑表达的正确性,代码结构的合理性等方面。属于静态测试。

第 52 题

单元测试的测试内容包括( )。

①模块接口

②局部数据库结构

③模块内路径

④边界条件

⑤错误处理

⑥系统性能

- (A) ①②③④⑤⑥

- (B) ①②③④⑤

- (C) ①②③④

- (D) ①②③

答案与解析

- 试题难度:一般

- 知识点:软件测试基础>软件测试策略(开发阶段)

- 试题答案:[['B']]

- 试题解析:单元测试的内容:模块接口测试;局部数据结构测试;路径测试;错误处理测试;边界测试。

第 53 题

一个Web信息系统所需要的进行的测试包括( )。

①功能测试

②性能测试

③可用性测试

④客户端兼容性测试

⑤ 安全性测试

- (A) ①②

- (B) ①②③

- (C) ①②③④

- (D) ①②③④⑤

答案与解析

- 试题难度:容易

- 知识点:Web应用测试>Web系统的测试策略

- 试题答案:[['D']]

- 试题解析:Web系统按软件的质量特性来分:功能测试、性能测试、安全性测试、兼容性测试和易用性测试。

第 54 题

以下不属于网络测试的测试指标的是( )。

- (A) 吞吐量

- (B) 延时

- (C) 并发用户数

- (D) 丢包率

答案与解析

- 试题难度:一般

- 知识点:网络测试>网络测试指标

- 试题答案:[['C']]

- 试题解析:对网络设备和TCP/IP网络的检测主要包括以下基本技术指标:吞吐量、丢包率、延时、背靠背性能。

第 55 题

对于基于用户口令的用户认证机制来说,( )不属于增强系统安全性应使用的防范措施。

- (A) 对本地存储的口令进行加密

- (B) 在用户输入的非法口令达到规定的次数之后,禁用相应账户

- (C) 建议用户使用英文单词或姓名等容易记忆的口令

- (D) 对于关键领域或安全性要求较高的系统 ,应该当保证用过的用户删除或停用后,保留该用户记录,且新用户不能与该用户名

答案与解析

- 试题难度:容易

- 知识点:信息安全>其它

- 试题答案:[['C']]

- 试题解析:口令作为身份认证中重要的内容,应该使用复杂的口令,以防止随意破解和口令猜测等攻击。

第 56 题

对于防病毒系统的测试是系统安全测试的重要内容,下列不属于防病毒系统安全测试基本测试点的是( )。

- (A) 能否提供对病毒特征与检测引擎的定期在线更新服务

- (B) 能否在不更新特征库的前提下对新的未知病毒进行有效查杀

- (C) 能否支持多种平台的病毒防范

- (D) 能否支持对电子邮件附件的病毒防治

答案与解析

- 试题难度:一般

- 知识点:安全测试与评估>基本安全防护的系统测试

- 试题答案:[['B']]

- 试题解析:

防病毒的基本测试点:

能否支持多种平台的病毒防范。

能否支持对服务器的病毒防治。

能否支持对电子邮件附件的病毒防治。

能否提供对病毒特征信息和检测引擎的定期在线更新服务。

防病毒范围是否广泛,是否包括UNIX系列、Windows系列、Linux系列等操作系统。

第 57 题

1976年Diffie与Hellman首次公开提出( )的概念与结构,采用两个从此独立的密钥对数据分别进行加密或解密,且加密过程基于数学函数,从而带来了加密领域的革命性进步。

- (A) 公钥加密

- (B) 对称加密

- (C) 单向Hash函数

- (D) RSA加密

答案与解析

- 试题难度:一般

- 知识点:信息安全>对称加密与非对称加密

- 试题答案:[['A']]

- 试题解析:Diffie-Hellman由Whitfield Diffie和Martin Hellman在1976年公布的一种密钥一致性算法。Diffie-Hellman是一种建立密钥的方法,而不是加密方法。然而,它所产生的密钥可用于加密、进一步的密钥管理或任何其他的加密方式。

Diffie-Hellman密钥交换算法及其优化首次发表的公开密钥算法出现在Diffie和Hellman的论文中,这篇影响深远的论文奠定了公开密钥密码编码学.

第 58 题

集线器与网桥的区别是( )。

- (A) 集线器不能检测发生冲突,而网桥可以检测冲突

- (B) 集线器是物理层设备,而网桥是数据链路层设备

- (C) 网桥只有两个端口,而集线器是一种多端口网桥

- (D) 网桥是物理设备,而集线器是数据链路层设备

答案与解析

- 试题难度:一般

- 知识点:计算机网络>其它

- 试题答案:[['B']]

- 试题解析:集线器是物理层设备,网桥是数据链路层设备。

第 59 题

In a world where it seems we already have too much to do, and too many things to think about, it seems the last thing we need is something new that we have to learn.

But use cases do solve a problem with requirements: with ( ) declarative requirements it's hard to describle steps and sequences of events.

Use cases, stated simply, allow description of sequences of events that, taken together, lead to a system doing something useful. As simple as this sounds, this is important. When confronted only with a pile of requiements, it's often ( ) to make sense of what the authors of the requirements really wanted the system to do.In the preceding example, use cases reduce the ambiguity of the requirements by specifying exactly when and under what conditions certain behavior occurs; as such, the sequence of the behaviors can be regarded as a requirement. Use cases are particularly well suited to capture approaches. Although this may sound simple, the fact is that ( ) requirement capture approaches, with their emphasis on declarative requirements and "shall" statements, completely fail to capture fail to capture the ( ) of the system's behavior. Use cases are a simple yet powerful way to express the behavior of the system in way that all stakeholders can easily understand.

But, like anything, use cases come with their own problems, and as useful as they are, they can be ( ). The result is something that is as bad, if not worse, that the original problem. Therein it's important to utilize use cases effectively without creating a greater problem than the one you started with.

- (A) plenty

- (B) loose

- (C) extra

- (D) strict

- (A) impossible

- (B) possible

- (C) sensible

- (D) practical

- (A) modern

- (B) conventional

- (C) different

- (D) formal

- (A) statics

- (B) nature

- (C) dynamics

- (D) originals

- (A) misapplied

- (B) applied

- (C) used

- (D) powerful

答案与解析

- 试题难度:较难

- 知识点:专业英语>专业英语

- 试题答案:[[D],[A],[B],[C],[A]]

- 试题解析:英文含义:

在一个似乎已经有做不完的事情的世界里,我们有大量事情要思考,似乎我们不太需要学习新的东西。

但是用例解决问题是有条件的:严密的说明性需求使得描述事件的步骤和次序变得举步维艰。

简单地讲,用例描述一组事件序列,系统性地执行产生相应有用的结果。听上去简单明了,这是很重要的。当面对一大堆的需求时,通常不太可能理解这些需求的发起者到底想要系统做什么。在前面的案例中,用例通过详细准确描述什么时间、什么情况下确定的行为会发生,以减少需求的不确定。像这样的一些动作序列被看作是一个需求。用例特别适合于捕捉方法。虽然这听起来很简单,但事实上不同的需求会根据他们各自在说明性需求和“应有”的声明的侧重面上捕捉方法,导致完全无法捕捉到系统行为的初衷。用例是一个所有的利益相关者都可以很容易地理解的、简单却十分有效的表达系统的行为的方式。

但是,和其他任何事情一样,用例也存在自身的问题,可能会被误用而弄巧成拙。造成的后果也很糟糕,或许只是没有比原本想要解决的问题更麻烦罢了。因此有效使用用例而避免制造更大的麻烦是非常重要的。