200711系分上午真题

第 1 题

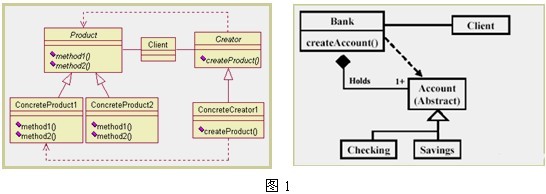

图1中左边的UML类图描绘的是设计模式中的 () 模式。右边的UML类图描述了该模式的一种应用,其中与左图中的“Creator”对应的类是 () 。

- (A) Command

- (B) Factory Method

- (C) Composite

- (D) Class Adapter

- (A) Bank

- (B) Account

- (C) Checking

- (D) Savings

答案与解析

- 试题难度:一般

- 知识点:系统设计>设计模式

- 试题答案:[['B'],['A']]

- 试题解析:

设计模式体现了类之间关联结构的设计经验。设计模式可以分为三种:生成模式(Creational Patterns)、结构模式(Structural Patterns)和行为模式(Behavioral Patterns)。生成模式抽象了实例化过程,它们帮助一个系统独立于如何创建、组合和表示它的那些对象。基于类的生成模式使用继承来改变被实例化的类;而基于对象的生成模式将实例化委托给另外一个对象。

图1中左图所示的就是一种典型的、基于类的生成模式——工厂方法(Factory Method)模式。它的意图是定义一个用于创建对象的接口,让子类决定实例化哪一个类。Factory Method使一个类的实例化延迟到其子类。

了解了这个模式之后,只要在右图中找到负责创建实例的类,那么它就是与Creator类相对应的类。右图中,只有类Bank满足。

第 2 题

UML采用4+1视图来描述软件和软件开发过程,其中 () 描绘了所设计的并发与同步结构; () 表示软件到硬件的映射及分布结构;UML中的类图可以用来表示4+1视图中的 () 。

- (A) 逻辑视图 (Logical View)

- (B) 实现视图 (Implementation View )

- (C) 进程视图 (Process View)

- (D) 部署视图 (Deployment View)

- (A) 逻辑视图

- (B) 实现视图

- (C) 进程视图

- (D) 部署视图

- (A) 逻辑视图

- (B) 实现视图

- (C) 进程视图

- (D) 部署视图

答案与解析

- 试题难度:容易

- 知识点:需求工程>UML

- 试题答案:[[C],[D],[A]]

- 试题解析:

UML采用4+1视图来描述软件和软件开发过程。其中的4个视图分别为:

逻辑视图(Logical View),用来描述所设计的静态/动态对象模型;

进程视图(Process View),用来描述所设计的并发与同步结构;

实现视图(Impiementation View),用来描述软件在开发环境中的静态结构;

部署视图(Deployment View),表示软件到硬件的映射及分布结构。

UML中的类图可以用来表示其中的逻辑视图。

第 3 题

某Web网站向CA申请了数字证书。用户登录该网站时,通过验证( )来确认该数字证书的有效性,从而 ( ) 。

- (A) CA的签名

- (B) 网站的签名

- (C) 会话密钥

- (D) DES密码

- (A) 向网站确认自己的身份

- (B) 获取访问网站的权限

- (C) 和网站进行双向认证

- (D) 验证该网站的真伪

答案与解析

- 试题难度:一般

- 知识点:信息安全>数字证书

- 试题答案:[['A'],['D']]

- 试题解析:

本题考查的是公钥基础设施方面有关数字签名的基础知识。数字证书能够验证一个实体身份,而这是在保证数字证书本身有效性这一前提下才能够实现的。验证数字证书的有效性是通过验证颁发证书的CA的签名实现的。

第 4 题

实现VPN的关键技术主要有隧道技术、加解密技术、 () 和身份认证技术。如果需要在传输层实现VPN,可选的协议是 () 。

- (A) 入侵检测技术

- (B) 病毒防治技术

- (C) 安全审计技术

- (D) 密钥管理技术

- (A) L2TP

- (B) PPTP

- (C) TLS

- (D) IPsec

答案与解析

- 试题难度:一般

- 知识点:信息安全>网络安全协议

- 试题答案:[[D],[C]]

- 试题解析:

本题考查的是VPN方面的基础知识。应该知道实现VPN的关键技术主要有隧道技术、加解密技术、密钥管理技术和身份认证技术。L2TP、PPTP是两种链路层的VPN协议,TLS是传输层VPN协议,IPsec是网络层VPN协议。

第 5 题

李某购买了一张有注册商标应用软件的光盘,则李某享有 () 。

- (A) 注册商标专用权

- (B) 该光盘的所有权

- (C) 该软件的著作权

- (D) 该软件的复制权

答案与解析

- 试题难度:容易

- 知识点:法律法规与标准化>其它

- 试题答案:[[B]]

- 试题解析:

软件是知识产权保护的对象,它具有非物质性,即权利对象(权利客体)具有非物质性。知识产权保护的对象的非物质性确定了其是无形财产权,这是知识产权区别于财产所有权的本质特性。作为一种无形财产,总要通过一定的物质载体表现出来,但是对该物质载体的占有并不意味着对该知识产权权利的占有。李某买了一张有注册商标应用软件的光盘,他拥有的是该应用软件光盘的所有权,而不是软件著作权、注册商标专用权等。也就是说,李某拥有的只是该应用软件光盘的所有权,而不能享有知识产权。

第 6 题

() 为推荐性地方标准的代号。

- (A) SJ/T

- (B) Q/T11

- (C) GB/T

- (D) DB11/T

答案与解析

- 试题难度:一般

- 知识点:法律法规与标准化>标准的分类

- 试题答案:[[D]]

- 试题解析:

汉语拼音字母DB加上省、自治区、直辖市行政区划代码前两位数再加斜线,组成强制性地方标准代号。再加T,组成推荐性地方标准代号。DB11/T为推荐性地方标准的代号,SJ/T为推荐性行业标准的代号,Q/T11为企业标准的代号,GB/T为推荐性国家标准的代号。

第 7 题

() 这一计算机软件著作权权利是不可以转让的。

- (A) 发行权

- (B) 复制权

- (C) 署名权

- (D) 信息网络传播权

答案与解析

- 试题难度:一般

- 知识点:法律法规与标准化>其它

- 试题答案:[[C]]

- 试题解析:

著作权法规定,作者的人身权利,即署名权、修改权和保护作品完整权保护期不受限制。所以,人身权利应是永存的,永远归作者享有,不能转让,不能因为作者的死亡或随着其他权利转移而归他人所有,即使作品的保护期限届满,人身权利也不会因此而消亡。计算机软件署名权即表明软件开发者身份的权利及在软件上署名的权利,它与软件的开发者密切相关。署名彰显了开发者与软件之问存在关系的客观事实,这一事实是不因时间的推移、法律的变迁而改变。在软件著作权中,保护开发者对软件的署名权是其重要的内容。

第 8 题

我国《计算机软件保护条例》所称的“发表”的含义是指将软件作品 () 。

- (A) 出版发行

- (B) 公之于众

- (C) 在版权局登记

- (D) 以某种物质形式固定下来

答案与解析

- 试题难度:一般

- 知识点:法律法规与标准化>其它

- 试题答案:[[B]]

- 试题解析:

发表权是开发者依法决定软件是否公之于众和以何种方式公之于众的权利。我国《计算机软件保护条例》规定:“发表权,即决定软件是否公之于众的权利”。

第 9 题

在流水线控制的计算机中,对于数据相关的处理,通常采用的方法是 () 。

- (A) 暂停指令的执行,等待前面的指令输出运算结果

- (B) 设置相关专用通路,从相关专用通路直接读出操作数

- (C) 让已经进入流水线的指令继续执行

- (D) 出现数据相关时采用猜测法来加快执行

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>流水线技术

- 试题答案:[[B]]

- 试题解析:

本题考查流水计算机的基本概念。所谓数据相关是指后一条指令的操作数地址是前一条指令存储结果的地址,那么后一条指令就必须等到前一条指令运算结束并存入结果后才能取得操作数。对于这种情况可以采用相关专用通路的方法,即后一条指令直接从数据处理部件取得操作数,而不是等前一条指令存入结果后再读取。对于遇到转移指令影响流水线连续流动的情况,可用猜测法来加快执行。

第 10 题

在计算机的浮点数表示中,主要影响数值表示范围的是 () ,影响计算精度的是 () 。

- (A) 尾数的位数

- (B) 阶码的位数

- (C) 规格化的方法

- (D) 尾数下溢的处理

- (A) 尾数的位数

- (B) 阶码的位数

- (C) 规格化的方法

- (D) 尾数下溢的处理

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>数据的表示

- 试题答案:[[B],[A]]

- 试题解析:

在计算机中浮点数的表示形式是:

N=M×2E

其中M是浮点数的尾数,E为浮点数的阶码。所以影响数值表示范围的是阶码的位数,尾数的位数影响计算的精度。

第 11 题

关于分页式虚拟存储器的论述,正确的是 () 。

- (A) 根据程序的模块性,确定页面大小

- (B) 可以将程序放置在页面内的任意位置

- (C) 可以从逻辑上极大地扩充内存容量,并且使内存分配方便、利用率高

- (D) 将正在运行的程序全部装入内存

答案与解析

- 试题难度:一般

- 知识点:操作系统>段页式存储

- 试题答案:[[C]]

- 试题解析:

本题考查虚拟存储器的基本概念。分页式虚拟存储器的页面大小与程序的模块性无关,程序必须从每个页面的开始处存储,可以占满页或不占满一页。一般来说,正在运行的程序只有一部分可以调入内存,暂时不活动的部分则放在外存中,并根据程序运行情况,进行页面的调入和调出。这样就从逻辑上扩充了内存容量,并且使内存分配方便、利用率高。

第 12 题

在计算机的可靠性模型中,N模冗余系统是由N个相同的模块和一个 () 组成。

- (A) 缓冲区

- (B) 控制器

- (C) 加速器

- (D) 表决器

答案与解析

- 试题难度:一般

- 知识点:系统可靠性分析与设计>其它

- 试题答案:[[D]]

- 试题解析:

本题考查可靠性的基本概念。N模冗余是由N个相同的模块做同样的计算,然后用一个表决器来检查各个模块的输出结果。如果计算结果不同,则认为多数一致的是正确的。

第 13 题

在软件过程模型中,不属于演化过程模型的是 () 模型。

- (A) 增量

- (B) 螺旋

- (C) 线性顺序

- (D) 并发开发

答案与解析

- 试题难度:一般

- 知识点:软件工程>开发模型

- 试题答案:[[C]]

- 试题解析:

本质上线性顺序模型被设计成支持直线开发。瀑布方法是假设当线性序列完成之后就能够交付一个完善的系统,并没有考虑软件的演化特征。演化模型是迭代的,其特征是使软件工程师渐进地开发逐步完善的软件版本。

增量模型融合了线性顺序模型的基本成分(重复地应用)和原型实现的迭代特征,增量模型采用随着日程时间的进展而交错的线性序列;螺旋模型是一个演化软件过程模型,将原型实现的迭代与线性顺序模型中控制的和系统化的方面结合起来,使得软件的增量版本的快速开发成为可能;并发开发模型不是将软件工程活动限定为一个顺序的事件序列,而是定义了一个活动网络,网络上的每个活动均可并行发生,在一个给定的活动中或活动网络中其他活动中产生的事件将触发一个活动中状态的变迁。

第 14 题

软件工程小组可以分为四个组织范型。历史上最早的软件小组(即主程序员小组)属于 () 范型。

- (A) 封闭式

- (B) 随机式

- (C) 开放式

- (D) 同步式

答案与解析

- 试题难度:一般

- 知识点:软件工程>其它

- 试题答案:[[A]]

- 试题解析:

Constantine在1993年提出了软件工程小组的4个“组织范型”:封闭式范型,按照传统的权力层次来组织小组;随机式范型,松散地组织小组,并依赖于小组成员个人的主动性;开放式范型,试图以具有封闭式范型的控制性又包含随机式范型的创新性的方式来组织小组;同步式范型,依赖于问题的自然划分,组织小组成员各自解决问题的片段,他们之间没有什么主动的通信。

主程序员小组属于封闭式范型。

第 15 题

某公司决定采用某开源电子邮件系统作为公司内部使用的电子邮件系统,但该系统无法完全满足公司需求,需要对该软件进行一定程度的扩充和修改。在项目正式启动前,需要对该软件项目的规模进行估算,适合的软件规模估算方法是 () 。

- (A) 模糊逻辑法

- (B) 功能点法

- (C) 标准构件法

- (D) 修改法

答案与解析

- 试题难度:一般

- 知识点:系统规划>可行性分析

- 试题答案:[[D]]

- 试题解析:

模糊逻辑法使用了近似推理技术。计划者必须标识应用的类型,建立其定性的规模估算,之后在使用的范围内精化该估算。功能点法使用软件所提供的功能的测量作为规范化值,功能点是基于软件信息域的可计算的测试及软件复杂性的评估而导出的。标准构件法。软件由不同的“标准构件”组成,这些构件对于一个特定的应用领域而言是通用的。因此根据相应的历史数据,可以估算出单个构件的规模,从而估算出整个软件的规模。修改法主要用于这种情况:一个项目中包含对已有软件的使用,但该软件必须进行某种程度的修改才能作为项目的一部分。计划者要估算必须完成的修改的数目及类型,从而估算出软件的规模。

因此适合该公司此项目的估算方法是修改法。

第 16 题

软件项目中,商业风险威胁到要开发软件的生存能力,而 () 不属于商业风险。

- (A) 开发了一个没有人真正需要的优秀产品或系统

- (B) 系统采用了过多的新技术以及技术的不确定性

- (C) 开发的产品不再符合公司的整体商业策略

- (D) 由于重点的转移或人员的变动而失去了高级管理层的支持

答案与解析

- 试题难度:一般

- 知识点:项目管理>风险管理

- 试题答案:[[B]]

- 试题解析:

软件风险一般分为项目风险、技术风险和商业风险。项目风险是指潜在的预算、进度、人力、资源、客户及需求等方面的问题及它们对软件项目的影响。技术风险是指潜在的设计、实现、接口、验证和维护等方面的问题。此外,规约的二义性、技术的不确定性、陈旧的技术及领先的技术也是风险因素。

商业风险威胁到要开发软件的生存能力,5个主要的商业风险是:

(1)开发了一个没有人真正需要的优秀产品或系统。

(2)开发的产品不再符合公司的整体商业策略。

(3)建造了一个销售部门不知道如何去出售的产品。

(4)由于重点的转移或人员的变动而失去了高级管理层的支持。

(5)没有得到预算或人力上的保证。

第 17 题

系统可靠性的简单度量是平均故障间隔时间(MTBF),其计算公式是 () ;软件可用性是指在某个给定时间点上程序能够按照需求执行的概率,其定义为 () 。(MTTF:Mean Time To Failure;MTTR:Mean Time To Repair)

- (A) MTTF+MTTR

- (B) MTTF-MTTR

- (C) MTTR-MTTF

- (D) MTTF×MTTR

- (A) 可用性=MTTF /(MTTF+MTTR)×100%

- (B) 可用性=MTTR /(MTTF+MTTR)×100%

- (C) 可用性=MTTF /(MTTF-MTTR)×100%

- (D) 可用性=MTTR /(MTTF-MTTR)×100%

答案与解析

- 试题难度:一般

- 知识点:系统可靠性分析与设计>其它

- 试题答案:[[A],[A]]

- 试题解析:

MTTF和MTTR分别是平均故障时间和平均修复时间的首字母缩写。

系统可靠性的简单度量是平均故障间隔时间(MTBF),MTBF=MTTF+MTTR。软件可靠性是指在某个给定时间点上程序能够按照需求执行的概率。其定义为:

可用性=MTTF/(MTTF+MTTR)×100%。

第 18 题

关于Poka-yoke技术的叙述,错误的是 () 。

- (A) Poka-yoke是一种质量保证技术

- (B) 用于软件工程中错误的预防或早期纠正

- (C) Poka-yoke起初开发是用于制造硬件的“零质量控制”

- (D) 仅用于测试活动中,通过编写Poka-yoke脚本来探测程序的错误

答案与解析

- 试题难度:一般

- 知识点:系统设计>其它

- 试题答案:[[D]]

- 试题解析:

Poka-yoke(错误防范)是20世纪60年代日本人Shigeo Shingo开发的一种质量保证技术,用于制造过程中错误的预防或早期纠正。Shingo的概念使用Poka-joke设备,这是一种导致潜在质量问题发生前的预防或质量问题的快速探测的机制。虽然Poka-joke起初是开发用于制造硬件的“零质量控制”,但是,也可以经适应性修改后用于软件工程。Poka-joke技术可被用于软件工程中设计、编码和测试阶段,并提供有效的质量保证过滤器。

第 19 题

关于SQA活动的描述,不正确的是 () 。

- (A) 评审各项软件工程活动,以验证其是否符合定义的软件过程

- (B) 负责开发项目的软件过程描述

- (C) 审核指定的软件工作产品,以验证是否符合定义的软件过程中的相应部分

- (D) 记录所有不符合规范的部分,并报告给高层管理者

答案与解析

- 试题难度:一般

- 知识点:项目管理>软件质量管理

- 试题答案:[[B]]

- 试题解析:

软件质量保证(SQA)是一种应用于整个软件过程的活动,SQA小组的职责是辅助软件工程小组得到高质量的最终产品。SQA包含:

(1)一种质量管理方法。

(2)有效的软件工程技术(方法和工具)。

(3)在整个软件过程中采用的正式技术评审。

(4)一种多层次的测试策略。

(5)对软件文档及其修改的控制。

(6)保证软件遵从软件开发标准。

(7)度量和报告机制。

软件质量不是SQA完全负责,软件开发中有许多参与者负有保证软件质量的责任,包括软件工程师、项目管理者、客户、销售人员和SQA的成员。SQA小组充当客户在公司内部的代表,必须以客户的观点来看待软件。SQA小组的职责是辅助软件工程小组得到高质量的最终产品,为此制定了一组有关质量保证中的计划、监督、记录、分析及报告的SQA活动,这些活动由一个独立的SQA小组执行(或推动)。

软件工程师通过采用可靠的技术方法和措施、进行正式的技术评审、执行计划周密的软件测试来考虑质量问题,这不是SQA的工作。

第 20 题

需求分析活动建造了软件的数据领域、功能领域和行为领域模型。模型的核心是数据字典,围绕着这个核心有三种不同的图,其中,() 描述数据对象间的关系,用于进行数据建模;() 表示了系统的各种行为模式以及在状态间进行变迁的方式,是行为建模的基础。

- (A) 实体关系图

- (B) 数据流图

- (C) 状态变迁图

- (D) 程序流图

- (A) 实体关系图

- (B) 数据流图

- (C) 状态变迁图

- (D) 程序流图

答案与解析

- 试题难度:一般

- 知识点:需求工程>需求分析

- 试题答案:[[A],[C]]

- 试题解析:

需求分析活动建造了软件的数据领域模型、功能领域模型和行为领域模型。模型的核心是数据字典,围绕着这个核心有三种不同的图。实体关系图描述数据对象间的关系,ERD是用来进行数据建模活动的记号,在ERD中出现的每个数据对象的属性可以使用“数据对象描述”来描述。数据流图(DFD)服务于两个目的:(1)指明数据在系统中移动时如何被变换。(2)描述对数据流进行变换的功能。DFD提供了附加的信息,它们可以被用于信息域的分析,并作为功能建模的基础。状态变迁图(STD)指明作为外部事件的结果,系统将如何动作。为此,STD表示了系统的各种行为模式(称为状态)及在状态间进行变迁的方式,STD是行为建模的基础。

第 21 题

在软件调试中,() 通过演绎或归纳并利用二分法来定位问题源。

- (A) 蛮力法

- (B) 回溯法

- (C) 原因排除法

- (D) 直觉

答案与解析

- 试题难度:一般

- 知识点:软件测试与维护>软件测试

- 试题答案:[[C]]

- 试题解析:

软件调试一般有如下三种方法。

(1)蛮力法:是为了找到错误原因而使用的最普通但又最低效的方法。在程序运行时使用各种手段来跟踪程序的运行轨迹,从而找出问题源。

(2)回溯法:经常用于小程序的调试。从发现问题的地方开始回溯,跟踪源代码直至找到问题源。

(3)原因排除法:通过演绎或归纳并利用二分法来定位问题源。先根据自己的工作经验假设一个可能的问题源,然后用数据来证明或否定该假设,直到找到问题源。

第 22 题

管道和过滤器模式属于 () 。

- (A) 数据为中心的体系结构

- (B) 数据流体系结构

- (C) 调用和返回体系结构

- (D) 层次式体系结构

答案与解析

- 试题难度:一般

- 知识点:软件架构设计>软件架构风格

- 试题答案:[[B]]

- 试题解析:

从计算机出现以来,出现了众多的体系结构风格,可被归纳为以下几种。

(1)数据为中心的体系结构:一个数据存储驻留在该体系结构的中心,而且经常被其他更新、删除或修改存储中的数据的构件所访问。例如黑板系统。

(2)数据流体系结构:该体系结构被用于当输入数据被通过一系列计算或操纵构件变换为输出数据的情形。例如管道和过滤器模式。

(3)调用和返回体系结构:该体系结构风格使得软件设计师能够达成一种相对容易修改和扩张的程序结构。

(4)层次式体系结构:一系列不同的层次被定义,各自完成操作,这些操作不断地变得与机器指令集接近。在最外层,构件完成用户界面操作;在最内层,构件完成操作系统级接口。中间的层次提供实用程序服务和应用软件功能。

第 23 题

用户界面设计中,设计原则不正确的是 () 。

- (A) 为用户提供更多的信息和功能

- (B) 减少用户的记忆负担

- (C) 保持界面一致性

- (D) 置用户于控制之下

答案与解析

- 试题难度:一般

- 知识点:系统设计>人机界面设计

- 试题答案:[[A]]

- 试题解析:

Theo Mandel在自己关于界面设计的著作中,提出了三条“黄金规则”。

(1)置用户于控制之下。

(2)减少用户的记忆负担。

(3)保持界面一致。

这些黄金规则实际上形成了用于指导人机界面设计活动的一组设计原则的基础。

第 24 题

用边界值分析法,假定10<=X<=30,那么X在测试中应取的边界值是 () 。

- (A) X=11,X=29

- (B) X=9,X=10,X=30,X=31

- (C) X=10,X=30

- (D) X=9,X=31

答案与解析

- 试题难度:容易

- 知识点:软件测试与维护>软件测试

- 试题答案:[[B]]

- 试题解析:

边界值分析是一种黑盒测试技术,是等价类划分的一种补充。边界值分析是指将每个等价类的各边界作为测试目标,使得测试数据等于、刚刚小于或刚大于等价类的边界值。

题目中10<X<30,则选定的边界值应该包括9、10、11、…、29、30和31等。根据4个选项,最为合适的为B。

第 25 题

需求工程活动产生软件运行特征的规约,指明软件和其他系统元素的接口并建立( )。

- (A) 数据流图和数据字典

- (B) 程序流程图

- (C) 体系结构模型

- (D) 软件必须满足的约束条件

答案与解析

- 试题难度:一般

- 知识点:需求工程>需求工程概述

- 试题答案:[['D']]

- 试题解析:

需求分析是一种软件工程活动,在系统级需求工程和软件设计间起到桥梁作用。需求工程活动产生软件运行特征(功能、数据和行为)的规约,指明软件和其他系统元素的接口并建立软件必须满足的约束。软件体系结构、软件的技术路线和拟采用的软件支撑环境并不是需求工程活动中关心的问题,数据流图和数据字典应该是软件数据运行特征规约已经说明的问题,体系结构模型和程序流程图是设计阶段的问题。

软件需求规约作为需求分析的结果而被开发,是需求工程活动的最终结果,该文档架起了需求工程和软件设计的桥梁。

第 26 题

软件设计阶段的度量考虑了架构层次、构件层次和界面设计层次的问题,其中构件层次的设计度量集中于软件构件的内部特性, () 不属于构件层次设计度量。

- (A) 模块内聚

- (B) 模块耦合

- (C) 布局恰当性

- (D) 复杂度

答案与解析

- 试题难度:一般

- 知识点:系统设计>其它

- 试题答案:[[C]]

- 试题解析:

软件设计度量考虑了高层次、构件层次和界面设计问题。高层次设计度量考虑了设计模型的体系结构和结构方面,构件层次设计度量通过建立内聚、耦合和复杂度的间接度量提供了模块质量的指示。界面设计度量给GUI的布局恰当性提供了指示。

构件级设计度量集中于软件构件的内部特性且包括“三个C”的测度:模块内聚、耦合和复杂度。这些测度可以帮助软件工程师判定一个构件级设计的质量。

第 27 题

组织是由人和其他各种用以实现一系列目标的资源组成的正式集合。所有的组织都包含有一系列的增值过程,如内部后勤、仓库和存储、生产、市场、销售、客户服务等等,这些是( )的组成部分,在增值过程中,信息系统( )。组织适应新环境或者随时间而改变其行为的概念称为( )。

- (A) 组织流

- (B) 价值链

- (C) 传统组织结构

- (D) 虚拟组织结构

- (A) 与增值过程紧密相连,是过程本身的一部分

- (B) 本身就是增值过程,独立地发挥作用

- (C) 起到控制和监督的作用,不直接产生效益

- (D) 作为输入部分,确保效益和效率

- (A) 组织学习

- (B) 组织变化

- (C) 组织重组

- (D) 企业再造

答案与解析

- 试题难度:一般

- 知识点:企业信息化战略与实施>信息系统的概念与类型

- 试题答案:[['B'],['A'],['A']]

- 试题解析:

一个组织就是一个系统,资金、人力、原材料、机器设备、数据、信息和决策等不断地在组织中流动,所有的组织都包含有一系列的增值过程,将价值提供给接受者(客户、供应商、管理者或者雇员)。价值链由一系列活动组成,包括内部后勤、仓库保管、生产、仓库、外部后勤、市场营销和销售及客户服务等。

信息系统与组织内在增值过程是紧密相连的,信息系统通过提供输入、辅助产品转换或产生输出在过程内发挥作用,是增值过程的一部分。

文化是(组织)群体内部所共享的一系列主要观点和假设,包括共同的信仰、价值观及制定决策的方法,组织文化对组织内信息系统的开发和运作有着强烈的影响。组织内部或外部因素的改变导致变化。组织变化关系到组织如何计划、实施和处理变化,意味着组织内个人、团队和整体的工作方式需要改变,从而影响与增值过程相关的基本活动和任务。组织学习和组织变化紧密相关,基于经验和观念的调整称为组织学习。组织学习就是组织适应新环境或者随着时间而改变其习惯的行为或过程。

第 28 题

关于决策支持系统(DSS)和管理信息系统(MIS)的比较,正确的是 () 。DSS的 () 部分使决策者很容易地访问并处理DSS,且可使用普通的商业术语或词组。

- (A) MIS擅长处理非结构性的问题,DSS擅长处理结构性的问题

- (B) DSS可以替代决策者进行决策,MIS不能

- (C) 用户在短期内不能掌握DSS,而能完全掌握MIS

- (D) DSS支持个人、小组和整个组织,MIS主要支持组织

- (A) 知识库

- (B) 模型库

- (C) 对话管理器

- (D) 专家系统

答案与解析

- 试题难度:一般

- 知识点:企业信息化战略与实施>企业信息系统

- 试题答案:[[D],[C]]

- 试题解析:

每个组织为了达到其目的和目标都需要做出正确的决策。决策支持系统(DSS)是一个包括人员、规程、软件、数据库和设备的有机集合,用来支持特定问题的解决和决策制定。DSS的重点是在面向非结构化问题和半结构化问题时做出有效决定,向组织提供挖掘更高利润、更低成本和更好产品与服务的潜力。决策支持系统有许多特点,包括可处理来自不同数据源的大量数据、提供文本化和图形化说明、支持深层挖掘分析、支持灵活启发式的分析方法等。

DSS的核心是数据库和模型库,还包括对话管理器。对话管理器允许用户以非常容易理解的方式与DSS交互,以获取信息,协助用户与硬件和组成DSS的软件之间进行通信。

管理信息系统(MIS)的主要目的是帮助管理人员洞察组织日常运营情况,以便组织能更有效地控制、组织和计划各个增值过程,从而有助于组织目标的实现。MIS的重要功能是在合适的时间以恰当方式向合适的人员提供正确的信息。

DSS和MIS相比较,DSS擅长处理非结构化的问题,MIS通常仅用于处理结构化的问题;DSS支持个人、团队或整个组织,短期内用户能掌握,MIS主要支持组织,短期内用户不能完全掌握;DSS支持决策的各个方面和各个阶段(但不能代替决策者),MIS通常只重视信息等等。

第 29 题

关于数据库中关系性质的描述,错误的是 () 。

- (A) 表中任意两行的值不能相同

- (B) 表中任意两列的值不能相同

- (C) 行在表中的顺序无关

- (D) 列在表中的顺序无关

答案与解析

- 试题难度:一般

- 知识点:数据库系统>其它

- 试题答案:[[B]]

- 试题解析:

本题考查应试者对关系性质的基本概念。基本关系有以下5条性质:

(1)分量必须是原子的,即每一个分量必须是不可再分的数据项。

(2)列是同质的,即每一列中的分量必须是同一类型的数据,来自同一个域。

(3)属性不能重名。

(4)行列的顺序无关。因为关系是一个集合,所以不考虑元组间的顺序。属性理论上讲也是无序的,但使用时,往往会考虑顺序。

(5)任何两个元组不能完全相同。

第 30 题

关系数据库中,实现实体之间的联系是通过表与表之间的公共 () 。

- (A) 索引

- (B) 存储

- (C) 元组

- (D) 属性

答案与解析

- 试题难度:一般

- 知识点:数据库系统>其它

- 试题答案:[[D]]

- 试题解析:

本题考查应试者对关系数据库基本概念的理解。实体的联系有两类,一类是实体内部的联系,一类是实体间的联系。实现实体之间的联系是通过表与表之间的公共属性来完成的。

实体内部的联系反映在数据上是同一记录内部各字段间的联系。实体问的联系反映在数据上是记录之间的联系。实体间的联系有两种:一种是同一实体集中各个实体之间的联系,另一种是不同实体集的各个实体之间的联系。

第 31 题

建立一个供应商、零件数据库。其中“供应商”表S(Sno,Sname,Zip,City)中的属性分别表示:供应商代码、供应商名、供应商邮编、供应商所在城市,其函数依赖为:Sno→(Sname,Zip,City ),Zip→City。“零件”表P(Pno,Pname,Color,Weight,City),表示零件号、零件名、颜色、重量及产地。表S与表P 之间的关系SP(Sno,Pno,Price,Qty)表示供应商代码、零件号、价格、数量。

a.“供应商”表S属于 () 。

b.若要求:供应商代码不能为空,且值是唯一的,供应商的名也是唯一的;零件号不能为空,且值是唯一的;一个供应商可以供应多种零件,而一种零件可以由多个供应商供应。请将下面的SQL语句空缺部分补充完整。

CREATE TABLE S(Sno CHAR(5) () ,

Sname CHAR(30) UNIQUE,

Zip CHAR(8),

City CHAR(20) () );

- (A) 1NF

- (B) 2NF

- (C) 3NF

- (D) BCNF

- (A) FOREIGN KEY

- (B) NOT NULL UNIQUE

- (C) FOREIGN KEY(Sno)

- (D) PRIMARY KEY(Sname)

- (A) NOT NULL

- (B) NOT NULL UNIQUE

- (C) PRIMARY KEY(Sno)

- (D) PRIMARY KEY(Sname)

答案与解析

- 试题难度:一般

- 知识点:数据库系统>其它

- 试题答案:[['B'],['B'],['C']]

- 试题解析:

本题考查应试者对范式、SQL语言的掌握程度。

试题(42)考查范式的基础知识。“供应商”表S属于2NF,因为表S的主键是Sno,非主属性Sname,

Zip ,City不存在对键的部分函数依赖。但是,当2NF消除了非主属性对码的传递函数依赖,则称为3NF。“供应商”表S不属于3NF,因为存在传递依赖,即Sno→

Zip ,

Zip →City。所以正确的答案是B。

试题(43)正确的答案是B,因为试题要求供应商代码不能为空,且值是唯一的,供应商的名也是唯一的,所以需要用NOT NULL UNIQUE。试题(44)正确的答案是C,因为表S的主键是Sno,所以需要用PRIMARY KEY(Sno)来约束。补充完整的SQL语句如下:

CREATE TABLE S(Sno CHAR(5)NOT NULL UNIQUE,

Sname CHAR(30)UNIQUE,

Status CHAR(8),

City CHAR(20)

PRIMARY KEY(Sno));</p>

第 32 题

()不属于关系数据库管理系统。

- (A) Oracle

- (B) MS SQL Server

- (C) DB2

- (D) IMS

答案与解析

- 试题难度:容易

- 知识点:数据库系统>其它

- 试题答案:[[D]]

- 试题解析:

本题考查应试者对常见数据库管理系统的了解。

Oracle是在数据库领域一直处于领先地位的Oracle(即甲骨文公司)的产品。Oracle关系数据库系统是目前世界上流行的关系数据库管理系统,系统可移植性好、使用方便、功能强,适用于各类大、中、小、微机环境。它是一种高效率、可靠性好的适应高吞吐量的数据库解决方案。

DB2是IBM公司研制的一种关系型数据库系统,主要应用于大型应用系统。DB2具有较好的可伸缩性,可支持从大型机到单用户环境,主要应用于OS/2、Windows等平台下。DB2提供了高层次的数据利用性、完整性、安全性、可恢复性,以及各种规模应用程序的执行能力,具有与平台无关的基本功能和SQL命令。DB2采用了数据分级技术,能够使大型机数据很方便地下载到LAN数据库服务器,使得客户机/服务器用户和基于LAN的应用程序可以访问大型机数据,并使数据库本地化及远程连接透明化。

MySQL是开源数据库开发商MySQL提供的一款使用非常广泛的、开放源代码关系数据库系统,拥有各种平台的运行版本。

IMS(Information Management System)是IBM最早的事务和层次数据库管理系统,是最著名也是最典型的层次型数据库管理系统。它非常适合支持高可用性、高性能、高容量、高完整性和低成本的关键性联机操作应用程序和数据。如今,IMS管理着世界上一些任务关键型数据,并且继续在许多领域担任重要角色。

第 33 题

当PC机加电启动时,系统自动地先从 () 开始引导操作系统。

- (A) 磁带

- (B) ROM BIOS

- (C) 磁盘

- (D) 光盘

答案与解析

- 试题难度:容易

- 知识点:操作系统>其它

- 试题答案:[[B]]

- 试题解析:

本题考查应试者对操作系统引导过程的了解程度。

当加电启动计算机时,硬件产生一个复位信号,所有硬件接收到这个信号时复位到安全的初始状态。同时这个信号强制程序从内存某个地址开始执行。这个地址是ROM引导程序的入口地址。首先执行ROM自检程序,检查硬件是否正常工作,以及硬件的具体配皿,同时对内存和可编程的通用硬件进行初始化工作。接着在指定地址范围内扫描扩充卡。如果存在扩充卡,调用卡上的初始化程序,某些卡上的初始化程序可能代替ROM BIOS中对应的服务程序。

第 34 题

通常将“C:\Windows\myprogram.exe”文件设置成只读和隐藏属性,以便控制用户对该文件的访问,这一级安全管理称之为( )安全管理。

- (A) 文件级

- (B) 目录级

- (C) 用户级

- (D) 系统级

答案与解析

- 试题难度:一般

- 知识点:操作系统>其它

- 试题答案:[['A']]

- 试题解析:

本题考查操作系统中文件管理的基础知识。文件系统的安全是要确保未经授权的用户不能存取某些文件。这涉及两类不同的问题,一类涉及到技术、管理、法律、道德和政治等问题,另一类涉及操作系统的安全机制。随着计算机应用范围扩大,在所有稍具规模的系统中,都从多个级别上来保证系统的安全性。一般从4个级别上对文件进行安全性管理:系统级、用户级、目录级和文件级。

系统级安全管理的主要任务是不允许未经许可的用户进入系统,从而也防止了他人非法使用系统中各类资源(包括文件)。

用户级安全管理是通过对所有用户分类和对指定用户分配访问权。不同的用户对不同文件设置不同的存取权限来实现。例如,在UNIX系统中将用户分为文件主、组用户和其他用户。有的系统将用户分为超级用户、系统操作员和一般用户。

目录级安全管理,是为了保护系统中各种目录而设计的,它与用户权限无关。为保证目录的安全规定只有系统核心才具有写目录的权利。

文件级安全管理,是通过系统管理员或文件主对文件属性的设置来控制用户对文件的访问。例如可以设置如下常用属性。

·只执行:只允许用户执行该文件,主要针对.exe和.com文件。

·隐含:指示该文件为隐含属性文件。

·索引:指示该文件是索引文件。

·修改:指示该文件自上次备份后是否还被修改。

·只读:只允许用户读该文件。

·读/写:允许用户对文件进行读和写。

·共享:指示该文件是可读共享的文件。

·系统:指示该文件是系统文件。

第 35 题

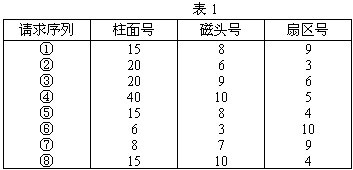

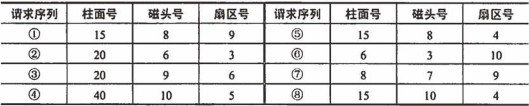

当进程请求读磁盘时,操作系统( )。假设磁盘每磁道有10个扇区,移动臂位于18号柱面上,且进程的请求序列如表1所示。那么,最省时间的响应序列为( )。

- (A) 只需要进行旋转调度,无须进行移臂调度

- (B) 旋转、移臂调度同时进行

- (C) 先进行移臂调度,再进行旋转调度

- (D) 先进行旋转调度,再进行移臂调度

- (A) ②③④⑤⑧①⑦⑥

- (B) ⑥⑦①⑤⑧②③④

- (C) ⑤⑧①⑦⑥②④③

- (D) ⑥⑦⑧①⑤②③④

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>磁盘存储

- 试题答案:[['C'],['D']]

- 试题解析:

磁盘调度分为移臂调度和旋转调度两类,并且是先进行移臂调度,然后再进行旋转调度。由于访问磁盘最耗时的是寻道时间,因此,磁盘调度的目标应是使磁盘的平均寻道时间最少。

为存取磁盘上的一个物理记录,必须给出三个参数:柱面号、磁头号(盘面号)和扇区号。磁盘机根据柱面号控制移动臂作径向运动,带动读写头到达所需的柱面;从磁头号可确定哪一个磁头来读写数据,然后便等待访问的信息块旋转到读写头下时进行存取。磁盘机实现这些功能的操作是:查找(将读写头定位到指定柱面并选择指定磁头)、搜索(指定磁头寻找访问的记录块)、读、写和控制等。

当移动臂定位后,有多个进程等待访问该柱面时,应当如何决定这些进程的访问顺序?这就是旋转调度要考虑的问题。显然系统应该选择延迟时间最短的进程执行。当有若干等待进程请求访问磁盘上的信息时,旋转调度应考虑如下情况。

(1)进程请求访问的是同一磁道上的不同编号的扇区。

(2)进程请求访问的是不同磁道上的不同编号的扇区。

(3)进程请求访问的是不同磁道上具有相同编号的扇区。

对于(1)与(2),旋转调度总是让首先到达读写磁头位置下的扇区先进行传送操作:对于(3),旋转调度可以任选一个读写碰头位置下的扇区进行传送操作。

选项A所花费的移动磁臂的总和为(20-18)+(20-20)+(40-20)+ (40-15)+(15-15)+(15-15)+(15-8)+(8-5)=56。

选项B所花费的移动磁臂的总和为(18-6)+(8-6)-(15-8)+(15-15)+(15-15)+(20-15)+(20-20)+(40-20)=46。

选项C所花费的移动磁臂的总和为(18-15)+(15-15)+(15-15)+(15-8)+(8-6)+(20-6)+(40-20)+(40-20)=66。

选项D所花费的移动磁臂的总和为(18-6)+(8-6)+(15-8)+(15-1 5)+(15-15)+(20-15)+(20-20)+(40-20)=46。

由于选项B和选项D的移臂总量都相等,所以T要计算读写操作(旋转延迟或等待时间)所花费的时间,但实际上只要计算相同柱面的即可。

选项B所花费的读写操作的时间:15号柱面先访问的是请求序列①(磁头8,扇区9)→请求序列⑤(磁头8,扇区4)→请求序列⑧(磁头10,扇区4);20号柱面先访问的是请求序列②(磁头6,扇区3)→请求序列③(磁头9,扇区6)。需要旋转4圈才可完成。

选项D所花费的读写操作的时间:15号柱面先访问的是请求序列⑧(磁头10,扇区4)→请求序列①(磁头8,扇区9)→请求序列⑤(磁头8,扇区4);20号柱面先访问的是请求序列②(磁头6,扇区3)→请求序列③(磁头9,扇区6)。需要旋转3圈才可完成。

第 36 题

若操作系统把一条命令的执行结果输出给下一条命令,作为它的输入并加以处理,这种机制称为 () 。

- (A) 链接

- (B) 管道

- (C) 输入重定向

- (D) 输出重定向

答案与解析

- 试题难度:一般

- 知识点:操作系统>输入输出管理

- 试题答案:[[B]]

- 试题解析:

本题考查操作系统管道通信等方面的基础知识。管道允许进程间按先进先出的方式传送数据,管道的实现方法是利用文件系统作为存储机制。这是指用于连接两个进程之间的一个打开的共享文件(pipe文件)。向管道(共享文件)提供输入的发送进程(即写进程),以字符流的形式将大量的数据送入管道;而接受进程可从管道的另一端接受大量的数据。

第 37 题

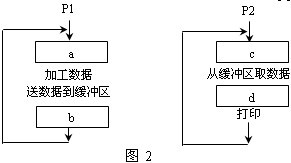

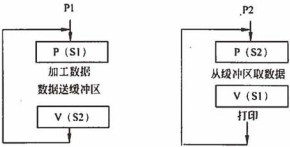

某系统中有一个缓冲区,进程P1不断地加工数据送入缓冲区,进程P2不断地从缓冲区中取数据打印,用PV操作实现进程间的同步模型如图2所示。假设信号量S1的初值为1,信号量S2的初值为0,那么图2中a、b、c、d处应分别填 () 。

- (A) P(S2)、V(S2)、P(S1)、V(S1)

- (B) P(S2)、V(S1)、P(S1)、V(S2)

- (C) P(S1)、V(S2)、P(S2)、V(S1)

- (D) P(S1)、V(S1)、P(S2)、V(S2)

答案与解析

- 试题难度:一般

- 知识点:操作系统>信号量与PV操作

- 试题答案:[['C']]

- 试题解析:

本题考查应试者对操作系统进程管理中PV操作方面的基础知识。

为了保证进程Pl和进程P2间的正常运行,a、b处应分别填P(S1)、V(S2)、c、d处分别填P(S2)、V(S1),如下图所示。

第 38 题

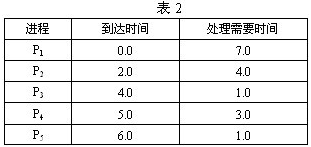

表2给出一组进程运行的相关信息:

采用最短作业优先的抢先调度算法(Preemptive SJF)调度表2所示的进程, 平均等待时间为( )。

- (A) 2.0

- (B) 2.4

- (C) 2.8

- (D) 3.0

答案与解析

- 试题难度:一般

- 知识点:操作系统>进程调度

- 试题答案:[['C']]

- 试题解析:

本题考查进程调度的基础知识。在抢先调度算法(Preemptive SJF)中,后面来的作业处理时间比当前的作业剩余处理时问还要短时,就会抢先当前作业。因此,调度如下。

1-2 P1

2-4 P2

4-5 P3

5-7 P2

7-8 P5

8-11 P4

11-16 P1

各个进程的等待时间为:

P1=9

P2=1

P3=0

P4=3

P5=1

平均为2.8。

第 39 题

求解许多定量的实际问题需要先建立数学模型,然后再对该数学模型进行求解。关于建立并求解数学模型的叙述,不正确的是 () 。

- (A) 建模过程中遇到的最大困难往往是对实际问题的分析、理解和正确描述

- (B) 建模时往往要舍去次要因素,只考虑主要因素,因此模型往往是近似的

- (C) 对复杂问题建立数学模型很难一次成功,往往要经过反复迭代,不断完善

- (D) 连续模型中,模型参数的微小变化不会导致计算结果的很大变化

答案与解析

- 试题难度:一般

- 知识点:数学与经济管理>数学建模

- 试题答案:[[D]]

- 试题解析:

数学建模过程中遇到的最大困难往往不在于如何求解己经建立的数学模型,而在于对实际问题的分析、理解和正确描述。因为实际问题往往非常复杂,因素也很多。许多因素没有预先给出,需要人们去探索。缺乏经验的人,面对复杂的实际问题往往束手无策。例如,上级要求您优化某城市街道红绿灯的持续时间,使行车更为顺畅。这就是一个复杂的问题,需要研究探索考虑哪些主要因素,舍去哪些次要因素。在一般的数学模型中,由于忽略了许多次要因素,因此,所建的模型都是近似的。有了近似的数学模型并求解后,还需要在实际应用中去检验。如果发现偏差比较大,则说明所建的模型还有问题,例如某些因素不能忽略,某些参数估计不正确,模型的类型、结构也可能需要更换。修改模型后再求解,再进行检验,反复迭代多次,不断改进完善,直到求得比较满意的解(往往没有或无法求得最优解)。

数学建模时需要注意的一个问题是,要建立鲁棒(强健)的、稳定的模型。即对于模型参数或模型结构的微小变化,不会导致计算结果的突变,导致模型的坍塌和崩溃。因为模型的参数都是近似的,脆弱的模型是没有实用价值的。

例如,线性方程组:

X1/2 +X2/3+X3/4=b1

X1/3 +X2/4+X3/5=b2

X1/4+X2/5+X3/6=b3

就是不稳定的、病态的。因为对于参数b1、b2、b3的微小变化将导致X1、X2、X3的很大变化。这种模型的解对模型的参数有很高的敏感性。

第 40 题

某公司有五个分公司依次设置在同一条铁路线的沿线A、B、C、D、E站。现在该公司希望在该铁路沿线设立一个仓库,要求该仓库离这五个站的火车行驶距离之和最小。如用数轴表示该铁路线,A、B、C、D、E各站的坐标依次为a、b、c、d、e(a<b<c<d<e),则经过数学计算,该仓库大致应设置在坐标 () 处。

- (A) c

- (B) (a+b+c+d+e)/5

- (C) (a+2b+3c+2d+e)/9

- (D) (a+4b+6c+4d+e)/16

答案与解析

- 试题难度:一般

- 知识点:数学与经济管理>最短路径

- 试题答案:[[A]]

- 试题解析:

先从直观分析可知:

仓库x必然应设在(a,e)之间。x与a、e的距离之和恒定为e-a。

如果x设在(b,d)之问,则x与b、d的距离之和恒定为d-b。

如果x设在(b, d)之外,则x与b、d的距离之和必定大于d-b。

只要x设在(b, d)之间,则x与a、b、c、d、e这5点距离之和为c-a+d-h+|x-c|。

所以,只有当x=c时取得最小值。

如果x设在(b,d)之外,则该距离之和将变得更大。

再给予严格的数学证明:

设仓库建在坐标x处,则它与5点的距离之和为:

S=|x-a|+|x-b|+|x-c|+|x-d|+|x-e|

=|x-a|+|x-b|+|x-c|+|d-x|+|e-x|

∵|u|+|v|≥|u+v|(当且仅当uv≥0时等号成立)

∴|x-a|+|e-x|≥|e-a|=e-a(当且仅当a≤x≤e时等号成立)

|x-b|+|d-x|≥|d-b|=d-b(当且仅当b≤x≤d时等号成立)

|x-c|≥(当且仅当x=c时等号成立)

∴S≥(e-a)+(d-b)=(c-a)+(c-b)+(c-c)+(d-c)+(e-c)(当且仅当x=c时等号成立)

因此,仓库应设在坐标c处,即C站。

本题主要考查考生的直观分析判断能力,并不要求考生做严格的计算与证明。在实际工作中,正确的科学分析判断能力非常重要,这是系统分析师必备的能力。

第 41 题

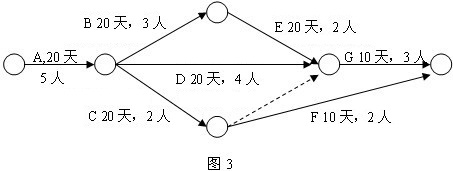

某工程包括7个作业(A~G),各作业所需的时间和人数以及互相衔接的关系如图3所示(其中虚线表示不消耗资源的虚作业):

如果各个作业都按最早可能时间开始,那么,正确描述该工程每一天所需人数的图为 () 。

- (A)

- (B)

- (C)

- (D)

答案与解析

- 试题难度:一般

- 知识点:项目管理>其它

- 试题答案:[['D']]

- 试题解析:

该工程的关键路径是A-B-E-G(所需天数最多的路径),所以该工程共需70天。

画水平的时间坐标轴如下图,标记10,20,…,70天。

将关键路径上的作业按时间进度标记在坐标轴下面第1行内,同时标出各作业所需的人数。

由于要求各作业尽早开始,所以作业D(需4人)与作业C(需2人)都应在第21天到40天进行,将作业D与C及其所需人数填入下表中。

作业F(需2人)应紧随作业C进行,所以应安排在第41到50天进行,将其填入下表中。

所有的作业填完后.现在可以逐段时间合计所需的人数填入末行。从算出的各段时间所需人数来看,题中的选项D是正确的。

第 42 题

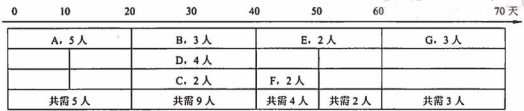

系统分析师在收集、分析、处理数据时常会遇到零星异常数据(野点、离群点),即大大偏离其他数据值的数据。关于异常数据的叙述,不正确的是 () 。

- (A) 异常数据属于不良数据,应尽快找出来,修正它或删除它

- (B) 处理大批数据时,其统计量中位数不易受零星异常数据的影响

- (C) 用最小二乘法进行线性拟合时,零星异常数据可能导致拟合结果完全失真

- (D) 测量误差、输入错误、程序运行错误等都可能产生异常数据

答案与解析

- 试题难度:一般

- 知识点:

- 试题答案:[['A']]

- 试题解析:

人们在收集、分析和处理大批数据时常会遇到零星异常数据(野点、离群点),这些异常数据可能是由于测量误差、输入错误或程序运行错误产生的,也可能是偏离系统正常状态的故障引起的,还有可能是出现了出乎意料的情况,甚至是发生了人们尚未认识清楚的现象。

有时,个别异常数据对大批数据的某些统计全影响不大。例如,中位数就是这样的统计量。它位于这批数据的中间位置,比它大的数与比它小的数一样多。对于奇数2n+1个数而言,依大小排序后,第n+1个数就是它的中位数,在它左边有n个数,在它右边也有n个数。对于已排序的偶数2n个数而言,它的中位数就等于第n个数与第n+l个数的平均数,它两边的数各有n个。即使这批数据中个别极端数增大很多或减少很多,中位数一般也不大变。因此人们常说,中位数是比较稳定的反映大批数据的代表值,不易受极端异常数据的干扰。算术平均值则更容易受异常数据的影响,算术平均值中体现了所有各数的作用(贡献),包括好的作用及捣乱作用。

在处理大批数据时,有时个别异常数据的破坏作用非常大。

例如,用最小二乘法进行线性拟合时,对于某些正常的数据(如图1所示)可以得到比较符合实际的拟合直线;但如果其中有少数点〔可能因为输入错误)发生了严重错误(大大脱离了群体),那么,拟合的结果就会发生严重失真(如图2所示)。由于拟合直线顾及了这些异常数据,结果被个别害群之马拉偏了方向,脱离了轨道,做出了完全没有实际意义的结果。

对于数据出错的情况,我们需要尽快将其找出来,修正或删除它。错误严重的数据即使数量不多,但对数据处理的危害却很大。

然而,异常数据还可能不是错误的数据。我们不能简单地删除它,需要认真研究分析,再进行特殊的处理。

居里夫人在做物理实验时。发现了少量严重偏离轨道的射线,从而发现了x射线。

电信部门在计算电话费用时发现了个别客户有异常大的费用,经认真调查分析,发现了盗用电话号码的犯罪分子。

某医院对某单位进行了普遍体检,发现某人的某种指标高得惊人,他们并没有简单地认为一定是仪器故障出错,经过认真分析,再进一步检查。发现了世界上非常特殊的一种疾病,还研究出了治疗方法,取得了重大的科研成果。

某单位在检测某系统运行过程中,有一天突然发现了异常数据。由于对异常数据的重视,经过分析,他们查出了系统的故障,避免了大的损失。

所以,异常数据不一定是错误数据,可能具有特殊的意义,可能含有有用的信息,还可能隐含大的商机,也有可能含有发现新知识、新现象的线索。我们一定要认真分析,不能简单地将其删除(舍去)。

现在兴起了多种方法进行异常数据的检测、剔除与修正。例如,基于统计模型的方法、基于距离的检测方法、神经网络方法和支持向址机方法等,还非常重视异常数据的挖掘。

第 43 题

数列X1,X2,…,Xp,…存在极限可以表述为:对任何ε>0,有N>0,使任何n,m>N,有|Xn-Xm|<ε。数列X1,X2,…,Xp,…不存在极限可以表述为 () 。

- (A) 对任何ε>0,有N>0,使任何n,m>N,有|Xn-Xm|≥ε

- (B) 对任何ε>0,任何N>0,有n,m>N,使|Xn-Xm|≥ε

- (C) 有ε>0,对任何N>0,有n,m>N,使|Xn-Xm|≥ε

- (D) 有ε>0,N>0,对任何n,m>N,有|Xn-Xm|≥ε

答案与解析

- 试题难度:一般

- 知识点:

- 试题答案:[[C]]

- 试题解析:

数列{Xn}存在极限,如用通俗的自然语言来表述则是:当n充分大时,所有的Xn都会很接近的。当n越来越大时,所有的Xn将会“要多近有多近”。不管预定的接近标准ε有多么小,总存在充分大的N,使XN后面的数彼此都非常接近(接近的距离小于ε)。

通俗的语言并不严格,但能帮助我们理解。我们应学会用通俗的自然语言来理解,用严格的数学语言来书写。

数列{Xn}不存在极限就是对以上表述的否定。就是说,即使n充分大,所有的Xn也不会越来越接近(总是会有些数并不靠拢)。题中的表述C表明,存在一个并不靠拢的间距ε,不管N有多么大,XN后面总有些数不会很靠拢的(距离不小于这个间距ε)。

从题中的表述A与B可以推断,对任何ε>0,数列尾部中都会有无穷个彼此距离不小于ε的数。这样的数列如果存在,那也将是极其分散的。当然,这种数列不可能有极限,但不能作为没有极限的一般情况的表述。

题中的表述D表明,数列去掉前面确定的一段后,其尾部全部数据彼此距离都不小于某个正常数ε。这也是相当发散的情况,不是无极限的一般情况。

表述C与D的主要差别在数列尾部总是存在不接近的数,还是所有的数都不接近。前者是没有极限的一般情况,后者是没有极限的极端情况。没有极限的数列1,2,1,2,1,2,…,尾部总有不接近的数,但并不是所有的数都不接近。

能正确理解常用的严格数学语言是系统分析师必须具备的技能之一。

第 44 题

假设某计算机CPU在一秒发出40个磁盘I/O请求,这些请求(为M/M/1队列)的时间间隔按指数分布,平均磁盘服务时间为20ms,则磁盘的平均利用率为 () ,磁盘请求的平均响应时间为 () ms。

- (A) 0.2

- (B) 0.4

- (C) 0.8

- (D) 1

- (A) 20

- (B) 25

- (C) 80

- (D) 100

答案与解析

- 试题难度:一般

- 知识点:计算机组成与体系结构>磁盘存储

- 试题答案:[[C],[D]]

- 试题解析:

根据M/M/1排队理论,平均利用率=达到速率×平均服务时间,则磁盘的平均利用率=40 ×0.02=0.8。

而平均队列等待时间=平均服务时间×服务平均利用率/(1-服务平均利用率)=20ms×0.8/(1-0.8)=80ms。

磁盘请求的平均响应时间包括排队时间和磁盘服务时间,因此等于80ms+20ms=100ms。

第 45 题

多媒体数据量巨大,为了在有限的信道中并行开通更多业务,应该对多媒体数据进行 () 压缩。

- (A) 时间域

- (B) 频率域

- (C) 空间域

- (D) 能量域

答案与解析

- 试题难度:一般

- 知识点:多媒体基础>多媒体技术基本概念

- 试题答案:[[B]]

- 试题解析:

本题考查多媒体数据压缩技术的基本手段和目的,为了实现不同的应用目的需要采用不同的数据压缩方案。在时间域压缩数据的目的是实现迅速传输媒体信源;在频率域压缩数据的目的是降低数据带宽以实现并行开通更多业务;在空间域压缩数据以降低存储费用;在能量域压缩数据可以降低发射功率。

第 46 题

电话话音编码使用的信号采样频率为8kHz是因为 () 。

- (A) 电话线的带宽只有8kHz

- (B) 大部分人话音频率不超过4kHz

- (C) 电话机的话音采样处理速度的限制

- (D) 大部分人话音频率不超过8kHz

答案与解析

- 试题难度:一般

- 知识点:多媒体基础>多媒体技术基本概念

- 试题答案:[[B]]

- 试题解析:

本题考查声音信号数字化的基础知识。电话话音编码中将信号的有效频率带宽标准定义为0.3~3.4kHz,这个频率范围满足大部分人的正常话音信号的频带特征。根据奈奎斯特采样定理,话音信号的采样频率定义为8kHz可以满足无损重建标准带宽的电话话音信号。

第 47 题

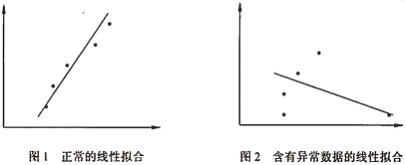

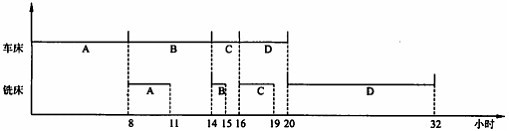

某车间需要用一台车床和一台铣床加工A、B、C、D四个零件。每个零件都需要先用车床加工,再用铣床加工。车床与铣床加工每个零件所需的工时(包括加工前的准备时间以及加工后的处理时间)如表3。

- (A) 1

- (B) 2

- (C) 3

- (D) 4

- (A) 21

- (B) 22

- (C) 23

- (D) 24

答案与解析

- 试题难度:一般

- 知识点:数学与经济管理>其它

- 试题答案:[['C'],['B']]

- 试题解析:

对于指定的加工顺序,如何描述其加工所需的时间(加工进度计划)呢?这是解答本题首先需要解决的问题。

以顺序安排加工A、B、C、D这4个零件为例,人们可以用甘特图将工作进度计划描述如下:

其中横轴表示时间,从零件A在车床上加工开始作为坐标0,并以小时为单位。纵轴表示车床和铣床。

车床和铣床加工某零件的进度情况(从一时刻到另一时刻)以横道表示。

在车床上,零件A、B、C、D一个接一个顺序加工,需要8+6+2+4=20小时。

在铣床上,零件A只能等车床加工完A后才开始,所以,其横道的横坐标为8~11;零件B只能等车床加工完B后才开始,所以,其横道的横坐标为14~15;零件C只能等车床加工完C后才开始,所以,其横道的横坐标为16~19;零件D只能等车床加工完D后才开始,所以,其横道的横坐标为20~32。

这样,顺序加工A、B、C、D零件总共需要32小时。

从上例看出,为缩短总工时,应适当安排加工零件的顺序,以缩短铣床最后的加工时间(车床完工后还需要用铣床的时间),并缩短车床最先的加工时间(铣床启动前需要等待的时间)。所以应采取如下原则来安排零件的加工顺序。

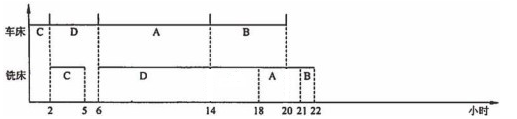

在给定的工时表中找出最小值,如果它是铣床时间,则该零件应最后加工;如果它是车床时间,则该零件应最先加工。除去该零件后,又可以按此原则继续进行安排。按此原则,本题中,最小工时为1小时,这是零件B所用的铣床加工时间。所以,零件B应放在最后加工。除去零件B后,最小工时为2小时,这是零件C所需的车床加工时间。所以,零件C应最先加工。再除去零件C以后,工时表中最小的时间为3小时,是零件A所需的铣床加工时间。因此,零件A应安排在零件D以后加工。

这样,最优方案应是按C、D、A、B零件的顺序来加工,其图如下:

在车床上,零件C、D、A、B一个接一个顺序加工,需要2+4+8+6=20小时。

在铣床上,零件C只能等车床加工完C后才开始,所以,其横道的横坐标为2~5;零件D只能等车床加工完D后才开始,所以,其横道的横坐标为6~18;零件A可以在铣床加工完D后立即开始(此时车床已加工完零件A),所以,其横道的横坐标为18~21;零件B可以在铣床加工零件A后立即开始(此时车床己加工完零件B),所以,其横道的横坐标为21~22。

这样,按C、D、A、B零件顺序进行加工,总共只需要22小时。这是最优方案。

第 48 题

安全电子邮件协议PGP不支持 () 。

- (A) 压缩电子邮件

- (B) 确认电子邮件未被修改

- (C) 防止非授权者阅读电子邮件

- (D) 确认发送者的身份

答案与解析

- 试题难度:一般

- 知识点:计算机网络>TCP/IP协议族

- 试题答案:[[A]]

- 试题解析:

本题考查安全电子邮件协议PGP的基本知识。安全电子邮件协议PGP(Pretty Good Privacy)在电子邮件安全实施中被广泛采用,PGP通过单向散列算法对邮件内容进行签名,以保证信件内容无法被修改,使用公钥和私钥技术保证邮件内容保密且不可否认。发信人与收信人的公钥都保存在公开的地方,公钥的权威性则可以由第三方进行签名认证。在PGP系统中,信任是双方的直接关系。

第 49 题

以下不具有容错功能的是 () 。

- (A) RAID 0

- (B) RAID 1

- (C) RAID 3

- (D) RAID 5

答案与解析

- 试题难度:容易

- 知识点:系统可靠性分析与设计>系统容错

- 试题答案:[[A]]

- 试题解析:

本题考查冗余磁盘阵列的基本知识。RAID 0把n块同样的硬盘用硬件的形式通过智能磁盘控制器或用操作系统中的磁盘驱动程序以软件的方式串联在一起,形成一个独立的逻辑驱动器,容量是单独硬盘的n倍。在计算机数据写时被依次写入到各磁盘中,当一块磁盘的空间用尽时,数据就会被自动写入到下一块磁盘中,它的好处是可以增加磁盘的容量。速度与其中任何一块磁盘的速度相同,如果其中的任何一块磁盘出现故障,整个系统将会受到破坏,可靠性是单独使用一块硬盘的1/n。

RAID 1称为磁盘镜像,把一个磁盘的数据镜像到另一个磁盘上,在不影响性能情况下最大限度地保证系统的可靠性和可修复性上,具有很高的数据冗余能力,但磁盘利用率为50%,故成本最高,多用在保存关键性的重要数据的场合。

RAID 3使用一个专门的磁盘存放所有的校验数据,而在剩余的磁盘中创建带区集分散数据的读写操作。

RAID 5把校验块分散到所有的数据盘中。RAID 5使用了一种特殊的算法,可以计算出任何一个带区校验块的存放位置。这样就可以确保任何对校验块进行的读写操作都会在所有的RAID磁盘中进行均衡,从而消除了产生瓶颈的可能。

第 50 题

某DHCP服务器设置的地址池IP从192.36.96.101到192.36.96.150,此时该网段下某Windows工作站启动后,自动获得169.254.220.167这一IP地址,这是因为 () 。

- (A) DHCP服务器提供保留的IP地址

- (B) DHCP服务器不工作

- (C) DHCP服务器设置租约时间太长

- (D) 网段内还有其他DHCP服务器,工作站接到其他DHCP服务器响应的地址

答案与解析

- 试题难度:一般

- 知识点:计算机网络>其它

- 试题答案:[[B]]

- 试题解析:

本题考查DHCP的基本知识。本题描述中所提到的IP地址169.254.220.167实际上是自动私有IP地址。当DHCP客户端无法与DHCP服务器通信时,在Windows 2000以前的系统中,如果计算机无法获取IP地址,则自动配置成“IP地址:0.0.0.0”、“子网掩码:0.0.0.0”的形式,导致其不能与其他计算机进行通信。而对于Windows 2000以后的操作系统则在无法获取IP地址时自动配置成“IP地址:169.254.X.X”、“子网掩码:255.255.0.0”的形式,这样可以使所有获取不到IP地址的计算机之间能够通信。

第 51 题

关于FTP和TFTP的描述,正确的是 () 。

- (A) FTP和TFTP都是基于TCP协议

- (B) FTP和TFTP都是基于UDP协议

- (C) FTP基于TCP协议、TFTP基于UDP协议

- (D) FTP基于UDP协议、TFTP基于TCP

答案与解析

- 试题难度:一般

- 知识点:计算机网络>TCP/IP协议族

- 试题答案:[[C]]

- 试题解析:

本题考查FTP的基本知识.

FTP(File Transfer Protocol,文件传输协议)是TCP/IP的一种具体应用,它工作在OSI模型的第7层。TCP模型的第4层上,即应用层,使用TCP传输,FTP连接是可靠的,而且是面向连接,为数据的传输提供了可靠的保证。

TFTP(Trivial File Transfer Protocol,简单文件传送协议)的功能与FTP类似,但是为了保持简单和短小,TFTP使用UDP协议。

第 52 题

在层次化网络设计方案中,通常在 () 实现网络的访问策略控制。

- (A) 应用层

- (B) 接入层

- (C) 汇聚层

- (D) 核心层

答案与解析

- 试题难度:一般

- 知识点:计算机网络>网络规划与设计

- 试题答案:[[C]]

- 试题解析:

层次化网络设计在互联网组件的通信中引入了三个关键层的概念:核心层(Core Layer)、汇聚层(Distribution Layer)和接入层(Access Layer)。

核心层为网络提供了骨于组件或高速交换组件,在纯粹的分层设计中,核心层只完成数据交换的特殊任务。

汇聚层是核心层和终端用户接入层的分界面,汇聚层完成了网络访问策略控制、数据包处理、过滤、寻址及其他数据处理的任务。

接入层向本地网段提供用户接入。

第 53 题

网络安全设计是保证网络安全运行的基础,以下关于网络安全设计原则的描述,错误的是 () 。

- (A) 网络安全系统应该以不影响系统正常运行为前提

- (B) 把网络进行分层,不同的层次采用不同的安全策略

- (C) 网络安全系统设计应独立进行,不需要考虑网络结构

- (D) 网络安全的“木桶原则”强调对信息均衡、全面地进行保护

答案与解析

- 试题难度:容易

- 知识点:计算机网络>网络规划与设计

- 试题答案:[[C]]

- 试题解析:

网络安全设计是保证网络安全运行的基础,网络安个设计有其基本的设计原则,其中包括强调对信息均衡、全面的进行保护的木桶原则、良好的信息安全系统必备的等级划分制度,网络信息安全的整体性原则、安全性评价与平衡原则等。在进行网络安全系统设计时应充分考虑现有网络结构,在不影响现有系统正常运行的情况下,逐步完善网络安全系统。

第 54 题

在进行金融业务系统的网络设计时,应该优先考虑 () 原则。

- (A) 先进性

- (B) 开放性

- (C) 经济性

- (D) 高可用性

答案与解析

- 试题难度:一般

- 知识点:网络规划和设计>网络需求分析

- 试题答案:[[D]]

- 试题解析:

网络设计一般要遵循如下一些原则。

·先进性:建设一个现代化的网络系统,应尽可能采用先进而成熟的技术,应在一段时间内保证其主流地位。但是太新的技术,也有不足之处,一是有可能不成熟,二是标准可能还不完备、不统一,三是价格高,四是可能技术支持力量不够。

·开放性:采用国际通用的标准和技术获得良好的开放性,是网络互连互通的基础。

·经济性:在满足需求的基础上,应该尽量节省费用。

·高可用性:系统要有很高的平均无故障时间和尽可能低的平均故障率,一般需要要采取热备份、冗余等技术。

金融系统涉及银行、众多储户的资产信息,数据重要、敏感,数据量庞大,必须要保证数据的绝对安全,同时要保证系统小的响应时间、很高的服务成功率,而且服务要完整、不间断,故障恢复能力强,整个系统要具有非常高的可用性和可靠性,并不追求采用先进的技术。另外,一般金融系统都是封闭运行的,开放性也不需要放在优先考虑的地位。因此在进行有关金融系统的网络设计时,高可用性是首要考虑的原则。

第 55 题

A project management technique that is currently in widespread use is the () . The purpose of this technique is to detail, in hierarchical fashion, all of the activities that are required to meet project objectives. There are some special activities called () , which are events that signify the accomplishment or completion of major deliverables during the project. Most system development methodologies also provide () , whose purpose is to contain the various pieces of relevant information – feasibility assessments, schedules, needs analysis, and so forth – in a single place so that they can be presented to project clients and other related parties. Several types of important network diagrams are used in project management. () was developed to make clear the interdependence between project tasks before those tasks are scheduled. () offers the advantage of clearly showing overlapping tasks.

- (A) Functional decomposition diagram

- (B) Work Breakdown Structure

- (C) Structure Chart

- (D) Organizational Structure

- (A) feasibility checkpoints

- (B) phases

- (C) iterations

- (D) milestones

- (A) baseline plan

- (B) project planning

- (C) statement of work

- (D) information system planning

- (A) CPM

- (B) Network Diagram

- (C) PERT

- (D) Gantt chart

- (A) CPM

- (B) Network Diagram

- (C) PERT

- (D) Gantt chart

答案与解析

- 试题难度:一般

- 知识点:专业英语>专业英语

- 试题答案:[[B],[D],[A],[C],[D]]

- 试题解析:

目前被广泛使用的一种项目管理技术就是工作分解结构(Work Breakdown Structure),其目的是采用层次结构的方式,详细地描述为了达到项目的目标所需要进行的一些活动。在这些活动中有一些被称为里程碑(milestones)的特殊活动,这些活动中包含了标志项目的主要交付产品己经完成的事件。大多数系统开发方法都提供了基线计划(baseline plan),其目的是将一系列相关信息,如可行性评估、进度安排和需求分析等包含在一起,便于向项目的客户及相关团体展示。在项目管理中还用到了一些重要的网络图形。在对项目任务进行安排之前,可以使用PERT图清晰地展示这些任务之问的内在依赖关系。Gantt通常适用于现实具有并行关系的任务。